dnsenum pakete

Tas ir daudzlīniju Perl skripts, kas palīdz detalizēt domēna DNS informāciju. Tas arī palīdz atklāt IP blokus, īpaši tos, kas nav blakus. Tas ietver šādas pamatdarbības:

- Iegūstiet resursdatora adresi.

- Vārdu serveru iegūšana.

- Iegūstiet MX ierakstu.

- Iegūstiet saistošo versiju, veiciet axfr vaicājumus vārdu serveros.

- Tagad iegūstiet apakšdomēnus un papildu nosaukumus, izmantojot google skrāpēšanu.

- Fails ar neapdomātu apakšdomēnu veiks rekursiju arī apakšdomēnos, kuriem ir NS ieraksti.

- Tagad aprēķiniet domēna tīkla diapazona C klasi un izpildiet tos.

- Pēc tam veiciet reverso meklēšanu tīkla diapazonos.

- Uzrakstiet domēnu_ips.txt fails ip blokiem.

dnsmap pakete

dnsmap sākotnēji tika izlaists 2006. gadā, iedvesmojoties no izdomātā Pola Kreiga stāsta, kas pazīstams kā “zaglis, kuru neviens neredzēja”. Tas var būt pieejams grāmatā ar nosaukumu “Tīkla nozagšana - kā iegūt lodziņu”. Dnsmap palīdz pentesterim informācijas vākšanas procesā drošības novērtējumiem. Šajā posmā IP tīkla bloki, kontaktu numuri utt. mērķa uzņēmuma atklāj drošības konsultants. Ir vēl viens paņēmiens, ko sauc par apakšdomēna brutālu piespiešanu, un tas ir noderīgs uzskaites posmā, it īpaši, ja pārējās metodes, piemēram, zonu pārsūtīšana, nedarbojas.

Sīva pakete

Apskatīsim, kas nav sīva. Tas nav DDoS rīks, un tas nav paredzēts visa interneta skenēšanai un mērķtiecīgu uzbrukumu veikšanai. Turklāt tas nav IP skeneris. Galvenais mērķis ir atrast mērķus, jo īpaši tīkla iekšpusi un ārpusi. Dažu minūšu laikā sīva ātri skenē domēnus, izmantojot vairākas taktikas, jo sīva ir Perla skripts. Sīva neveic ekspluatāciju; drīzāk kāds tīši rīkojās ar slēdzi -connect.

DNS (domēna vārdu sistēma)

DNS apzīmē domēna vārdu sistēmu, un tas ir līdzīgs tālruņu katalogam, kurā ir iekļauti vairāki vārdi, adreses un vārdi. DNS tiek izmantots gan organizāciju iekšējiem, gan ārējiem tīkliem. IP adrešu resursdatoru nosaukumi tiek atrisināti, izmantojot DNS protokolu. Katrā datorā ir resursdatora fails, kas atrodas šajā direktorijā, kad nebija DNS. C: \ Windows \ System32 \ draiveri \utt.

Tagad ļaujiet jums redzēt DNS ierakstus šādiem domēniem:

- DNS un zonas pārsūtīšanas uzskaitīšana ar dnsenum palīdzību

- Veiciet DNS analīzi, izmantojot resursdatora resursdatoru

- Meklēšana apakšdomēnos, izmantojot dnsmap

- DNS iztaujāšana, izmantojot Fierce

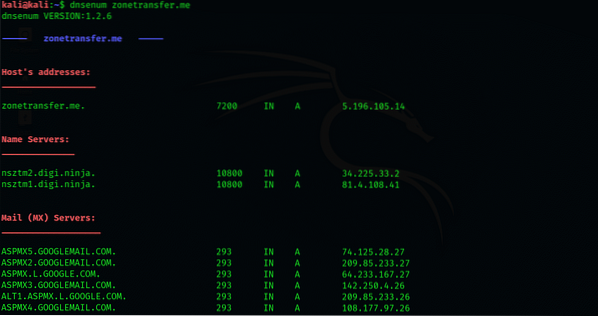

DNS un zonas pārsūtīšanas uzskaitīšana ar dnsenum palīdzību

Dnsenum ir vienkāršs rīks. Šī rīka izmantošana ir ļoti vienkārša, jo tā atrisina un uzskaita DNS informāciju par konkrēto mērķi. Turklāt tas ar DNS servera detaļu palīdzību automātiski veic DNS zonu pārsūtīšanu. Ļaujiet mums redzēt detaļu:

Pirmajā solī atveriet jaunā termināla logu. Pēc tam izpildiet šādu komandu: dnsenum. Pēc tam tas parādīs palīdzības izvēlni, kurā būs detalizēts dažādu operatoru apraksts un veids, kā to izmantot.

Piekļūstot visai sensitīvai informācijai, piemēram, tam, ko esam atraduši, tiks iegūta tīkla informācija konkrētajai mērķa organizācijai.

Tad DNS uzskaitījuma veikšanai domēna zonas pārnešanā tiek izmantota šāda komanda.es. Tas parādīts zemāk:

$ dnsenum zonetransfer.es

Trešajā solī DNS zonas pārsūtīšanu veic dnsenum, izmantojot uzskaites procesā iegūtos serverus. Sīkāka informācija par to ir sniegta zemāk:

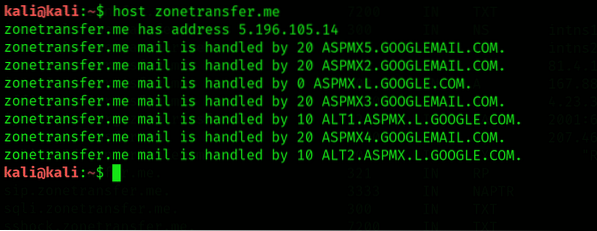

Veiciet DNS analīzi, izmantojot resursdatora resursdatoru

Saimnieka lietderība ir izdevīga, jo tā ir diezgan raksturīga Linux operētājsistēmai. Izmantojot to, mēs varam iegūt daudz DNS informācijas par mērķa domēnu. Apskatīsim, kā tas darbojas:

Vispirms atveriet jauno Kali Linux termināli. Pēc tam izpildiet šādu komandu:

$ resursdatora nodošana.es

Šeit mēs pamanīsim, ka resursdatora rīks iegūs DNS ierakstus, piemēram, A un MX domēnu ierakstus.

Pēc tam izmantojiet šādu komandu:

$ dnsenum -t zonetransfer.es

Lai uzskaitītu domēna vārdu serverus. Šeit -t operators palīdz noteikt DNS ierakstus.

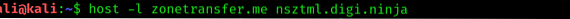

Pēc konkrēta domēna vārda serveru iegūšanas mēs izmantosim apkopoto informāciju. Tagad mēs veiksim domēna DNS zonas pārsūtīšanu, vaicājot vārdu serveriem, izmantojot šādu komandu:

$ dnsenum -l zonetransfer.man nsztml.digi.ninja

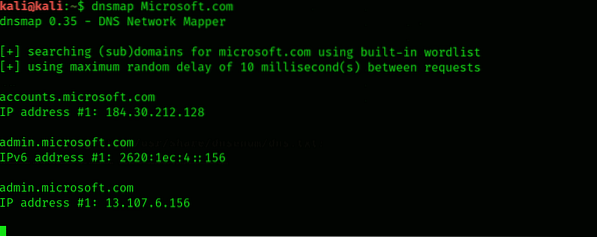

Meklēšana apakšdomēnos, izmantojot dnsmap

DNS karte darbojas citādi, uzskaitot konkrētā organizācijas domēna apakšdomēnus un pēc tam vaicājot par to operētājsistēmā Kali Linus kā iebūvētu vārdu sarakstu. Dnsamp atrisinās IP adresi, tiklīdz tiks atrasts apakšdomēns. Izmantojot šo komandu, mēs varam atrast dažādu organizāciju apakšdomēnus ar to IP adresēm, kā parādīts zemāk:

$ dnsenum microsoft.com

Lai atrastu slēpto sensitīvo portālu un direktorijus, nepieciešams atklāt konkrētas organizācijas apakšdomēnus.

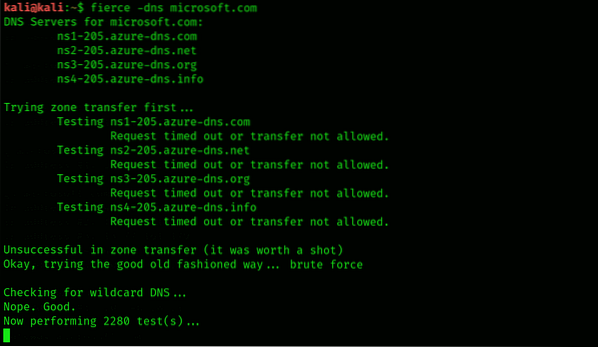

DNS iztaujāšana, izmantojot Fierce

Fierce ir DNS pratināšanas rīks. Tas tiek uzskatīts par daļēji vieglu instrumentu, kas veic milzīgu uzmeklēšanu mērķa domēnam ar saimniekdatoru nosaukumiem un IP atstarpēm. Lai to izpildītu, tiek izmantota šāda komanda, kā parādīts zemāk:

$ sīva -dns microsoft.com

Fierce iegūs visus DNS ierakstus un arī atklās apakšdomēnus, izmantojot to domēna IP adreses. Mērķa domēna padziļinātai analīzei šis rīks prasīs papildu laiku procesa pabeigšanai.

Secinājums:

Šajā apmācībā es jums parādīju, kas ir DNS un kā darbojas Kali Linux dnsenum rīks. Es arī parādīju, kā strādāt ar rīku Fierce un iegūt visus DNS ierakstus.

Phenquestions

Phenquestions