Ievades attīrīšana ir izejvielu attīrīšanas process, tāpēc ievietotie dati netiek izmantoti, lai atrastu vai izmantotu drošības caurumus vietnē vai serverī.

Neaizsargāta vietnes ir vai nu nesankcionētas, vai arī ļoti slikti un nepilnīgi sanitārijas. Tas ir netiešs uzbrukums. Derīgā krava netieši tiek nosūtīta uz upuris. The ļaunprātīgs kods uzbrucējs ievieto vietnē un pēc tam kļūst par tās daļu. Ikreiz, kad lietotājs (upuris) apmeklē vietne, ļaunprātīgais kods tiek pārvietots uz pārlūkprogrammu. Tādējādi lietotājs nezina, ka kaut kas notiek.

Izmantojot XSS, uzbrucējs var:

- Manipulēt ar tīmekļa vietni, iznīcināt to vai pat sagraut to.

- Atklājiet sensitīvus lietotāja datus

- Uzņemiet lietotāja autentificētos sesijas sīkfailus

- Augšupielādējiet pikšķerēšanas lapu

- Novirziet lietotājus uz ļaunprātīgu apgabalu

XSS pēdējo desmit gadu laikā ir bijusi OWASP pirmajā desmitniekā. Vairāk nekā 75% virsmas tīkla ir neaizsargāti pret XSS.

Ir 4 veidu XSS:

- Saglabāts XSS

- Atspoguļots XSS

- DOM bāzes XSS

- Akls XSS

Pārbaudot, vai XSS atrodas pentestā, var būt apnicis atrast injekciju. Lielākā daļa pentesteru izmanto darbu XSS Tools. Procesa automatizēšana ne tikai ietaupa laiku un pūles, bet, vēl svarīgāk, dod precīzus rezultātus.

Šodien mēs apspriedīsim dažus bezmaksas un noderīgus rīkus. Mēs arī apspriedīsim, kā tos instalēt un izmantot.

XSSer:

XSSer jeb vairāku vietņu skripts ir automātiska sistēma, kas lietotājiem palīdz atrast un izmantot vietnēs esošās XSS ievainojamības. Tajā ir iepriekš instalēta aptuveni 1300 ievainojamību bibliotēka, kas palīdz apiet daudzus WAF.

Apskatīsim, kā mēs to varam izmantot, lai atrastu XSS ievainojamības!

Uzstādīšana:

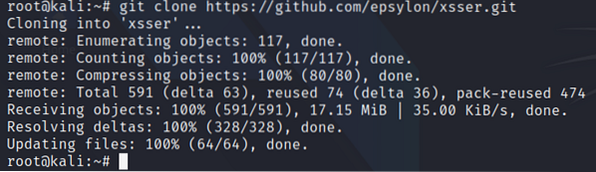

Mums klonēt xsser no šī GitHub repo.

$ git klons https: // github.com / epsylon / xsser.git

Tagad xsser ir mūsu sistēmā. Pārvietojieties mapē xsser un palaidiet iestatīšanu.py

$ cd xsser$ python3 iestatīšana.py

Tas instalēs visas jau instalētās atkarības un instalēs xsser. Tagad ir pienācis laiks to palaist.

Palaist GUI:

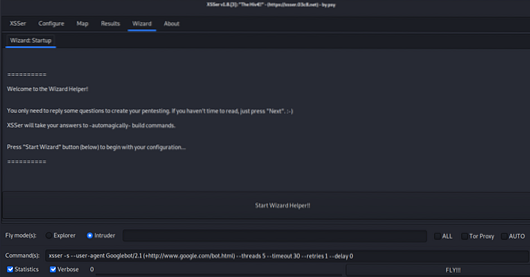

$ python3 xsser --gtkParādīsies šāds logs:

Ja esat iesācējs, dodieties caur vedni. Ja esat profesionālis, iesaku konfigurēt XSSer savām vajadzībām, izmantojot cilni konfigurēšana.

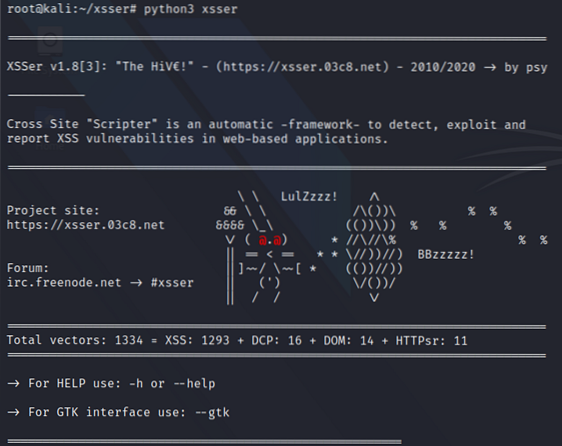

Palaist terminālā:

$ python3 xsser

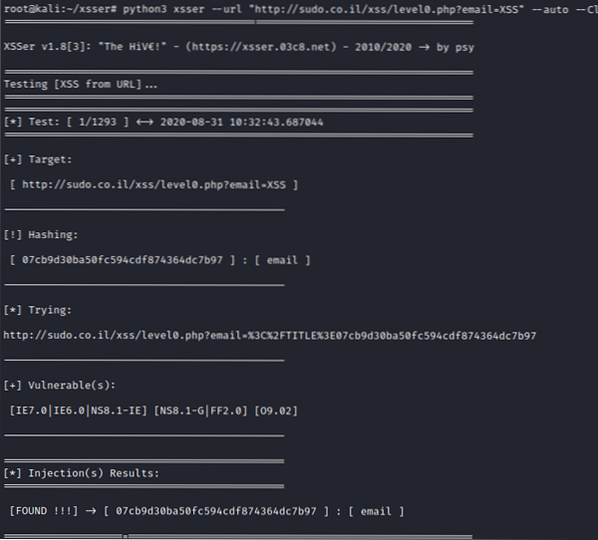

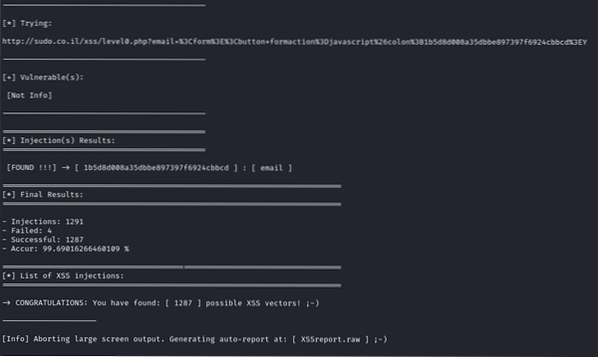

Šī ir vietne, kas izaicina jūs izmantot XSS. Izmantojot xsser, mēs atradīsim dažas vājās vietas. Mēs piešķiram mērķa URL vietnei xsser, un tas sāks pārbaudīt, vai nav ievainojamības.

Kad tas ir izdarīts, rezultāti tiek saglabāti failā. Šeit ir XSSreport.neapstrādāts. Jūs vienmēr varat atgriezties, lai redzētu, kura no lietderīgajām slodzēm darbojās. Tā kā tas bija iesācēju līmeņa izaicinājums, lielākā daļa ievainojamību ir ATRASTA šeit.

XSSniper:

Cross-Site Sniper, kas pazīstams arī kā XSSniper, ir vēl viens xss atklāšanas rīks ar masveida skenēšanas funkcijām. Tas skenē mērķa GET parametrus un pēc tam injicē tajos XSS lietderīgo slodzi.

Tā spēja pārmeklēt relatīvo saišu mērķa URL tiek uzskatīta par vēl vienu noderīgu funkciju. Katra atrasta saite tiek pievienota skenēšanas rindai un apstrādāta, tāpēc ir vieglāk pārbaudīt visu vietni.

Galu galā šī metode nav droša, taču masveidā atrast injekcijas punktus un pārbaudīt glābšanās stratēģijas ir laba heiristika. Turklāt, tā kā nav pārlūkprogrammas atdarināšanas, jums ir manuāli jāpārbauda atklātās injekcijas pret dažādām pārlūka xss aizsardzībām.

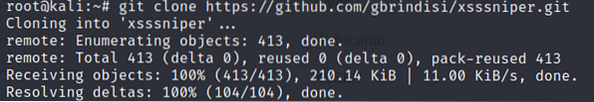

Lai instalētu XSSniper:

$ git klons https: // github.com / gbrindisi / xsssniper.git

XSStrike:

Šis vairāku vietņu skriptu noteikšanas rīks ir aprīkots ar:

- 4 ar roku rakstīti parsētāji

- inteliģents kravas ģenerators

- jaudīgs fuzzing motors

- neticami ātrs rāpotājs

Tā nodarbojas gan ar atstaroto, gan ar DOM XSS skenēšanu.

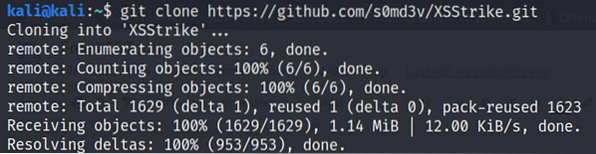

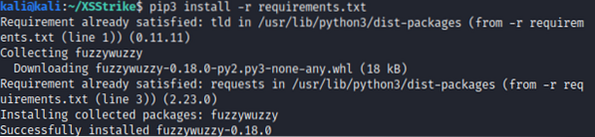

Uzstādīšana:

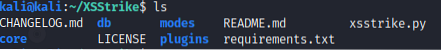

$ ls

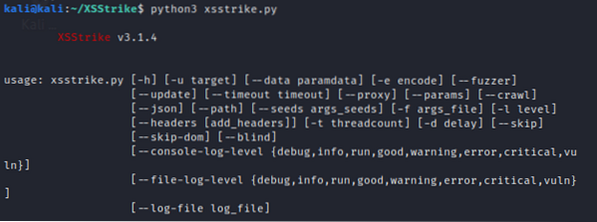

Lietošana:

Izvēles argumenti:

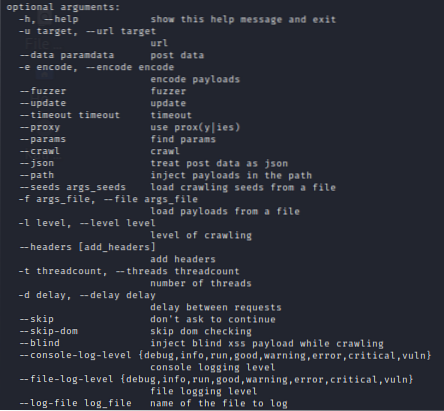

Viena URL skenēšana:

$ python xsstrike.py -u http: // piemērs.com / meklēt.php?q = vaicājumsPārmeklēšanas piemērs:

$ python xsstrike.py -u "http: // piemērs.com / page.php "- pārmeklētXSS mednieks:

Tas ir nesen palaists satvars šajā XSS ievainojamību jomā, ar ērtu pārvaldību, organizēšanu un uzraudzību. Tas parasti darbojas, saglabājot īpašus žurnālus, izmantojot tīmekļa lapu HTML failus. Lai atrastu jebkāda veida starpvietņu skriptu ievainojamības, tostarp neredzīgo XSS (kas parasti tiek bieži izlaists) kā priekšrocību salīdzinājumā ar parastajiem XSS rīkiem.

Uzstādīšana:

$ sudo apt-get install git (ja vēl nav instalēts)$ git klons https: // github.com / obligātsprogrammētājs / xsshunter.git

Konfigurācija:

- palaidiet konfigurācijas skriptu kā:

$ ./ generēt_konfig.py- tagad palaidiet API kā

$ sudo apt-get install python-virtualenv python-dev libpq-dev libffi-dev$ cd xsshunter / api /

$ virtualenv env

$ . env / bin / aktivizēt

$ pip install -r prasības.txt

$ ./ apiserver.py

Lai izmantotu GUI serveri, jums jāievēro un jāizpilda šīs komandas:

$ cd xsshunter / gui /$ virtualenv env

$ .env / bin / aktivizēt

$ pip install -r prasības.txt

$ ./ guiserver.py

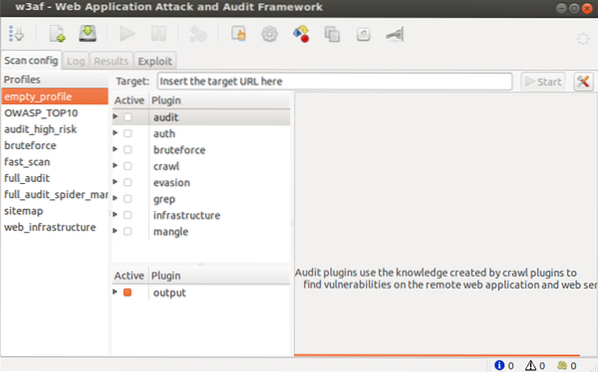

W3af:

Vēl viens atvērtā koda ievainojamības testēšanas rīks, kas galvenokārt izmanto JS, lai pārbaudītu noteiktas tīmekļa vietnes par ievainojamību. Galvenā prasība ir rīka konfigurēšana atbilstoši jūsu pieprasījumam. Kad tas būs izdarīts, tas efektīvi veiks savu darbu un identificēs XSS ievainojamības. Tas ir spraudnis balstīts rīks, kas galvenokārt ir sadalīts trīs sadaļās:

- Core (pamata darbībai un bibliotēku nodrošināšanai spraudņiem)

- UI

- Spraudņi

Uzstādīšana:

Lai instalētu w3af savā Linux sistēmā, veiciet tālāk norādītās darbības

Klonējiet GitHub repo.

$ sudo git klons https: // github.com / andresriancho / w3af.gitInstalējiet versiju, kuru vēlaties izmantot.

> Ja vēlaties izmantot GUI versiju:

$ sudo ./ w3af_guiJa vēlaties izmantot konsoles versiju:

$ sudo ./ w3af_consoleAbiem no tiem būs jāinstalē atkarības, ja tās vēl nav instalētas.

Skripts tiek izveidots vietnē / tmp / script.sh, kas jums instalēs visas atkarības.

W3af GUI versija ir šāda:

Tikmēr konsoles versija ir tradicionālais termināļa (CLI) izskata rīks.

Lietošana

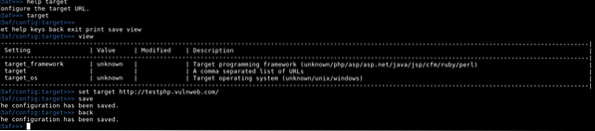

1. Konfigurēt mērķi

Mērķī izvēlnes palaišanas komanda iestatiet mērķi TARGET_URL.

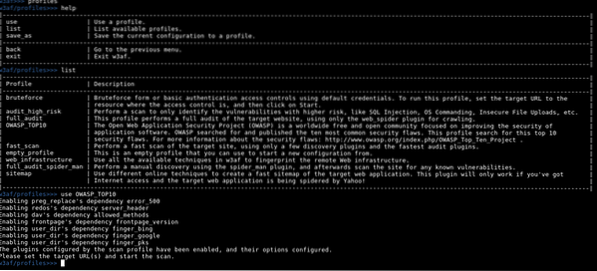

2. Konfigurēt audita profilu

W3af nāk ar kādu profilu, kuram jau ir pareizi konfigurēti spraudņi, lai veiktu auditu. Lai izmantotu profilu, palaidiet komandu, izmantot PROFILE_NAME.

3. Konfigurēt spraudni

4. Konfigurēt HTTP

5. Palaist revīziju

Lai iegūtu papildinformāciju, dodieties uz vietni http: // w3af.org /:

Pārtraukšana:

Šie rīki ir tikai piliens jūrā jo internets ir pilns ar pārsteidzošiem rīkiem. XSS noteikšanai var izmantot arī tādus rīkus kā Burp un webscarab. Arī cepure pret brīnišķīgo atvērtā koda kopienu, kas piedāvā aizraujošus risinājumus katrai jaunai un unikālai problēmai.

Phenquestions

Phenquestions