Izmantošanas veidi

Izmantošanas veidi Metasploit:

- Aktīvs

- Pasīva

Galvenā atšķirība starp šiem diviem izmantošanas veidiem ir tā, ka aktīvais tips izmanto noteiktu mērķi, pirms tas beidzas, savukārt pasīvais tips pirms izmantošanas gaida, kamēr izveidojas savienojums ar ienākošo resursdatoru. Tas palīdz tos iepriekš zināt, jo, pārejot uz sarežģītāku varoņu rakstīšanu, atšķirībai būs skaidrāka loma.

Mūsu iestatīšana

Programmā, kuru izmantosim šajā apmācībā, ietilpst:

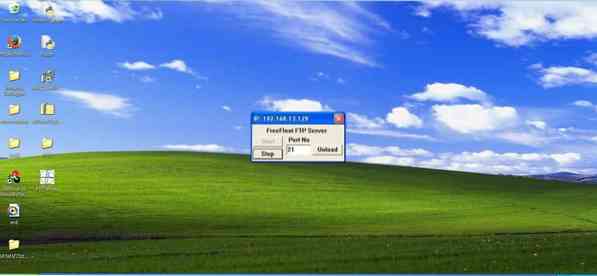

Izmantot: Šajā īsajā ceļvedī mēs izmantosim jau pastāvošu ievainojamību freefloat FTP serverī.

Atjaunotājvalsts atkļūdotājs: To izmanto bināro failu izmantošanas un reversās inženierijas izveidē. Jūs varat viegli ierasties ar labu atkļūdotāju, kas pieejams tiešsaistē bez maksas.

Windows XP 3. servisa pakotne uzstādītas

Kali Linux: Acīmredzot neapstrīdams vadošais pildspalvas testēšanas palīgs.

Mona.py: Python bāzes spraudnis, kas palīdz atkļūdot imunitāti. Lejupielādējiet Mona.py un pārvietojiet to uz imunitātes atkļūdotāju direktoriju (py komandu mape).

Process

Atdarināt Fuzzing

Mēs veiksim pseidofuzzēšanu, kas nozīmē sistēmas pārplūšanu ar nejaušiem datiem. Mēs izveidosim modeli ar 1000 rakstzīmēm un izmantosim to, lai nomāktu 21. portu, jo tas ir FTP servera komandu ports.

Kad modulis ir izpildīts, aktivizējiet imunitātes atkļūdotāju un pārliecinieties, vai EIP ir pārrakstīts.

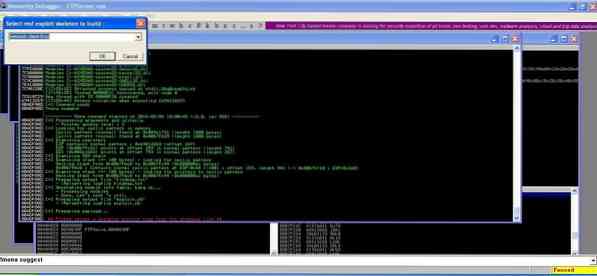

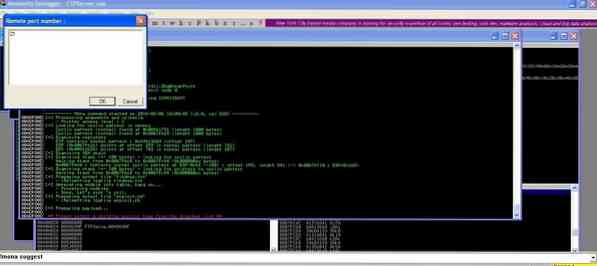

Ugunsgrēks Mona

Ar EIP pārrakstīšanu mēs varam turpināt strādāt ar imunitātes atkļūdotāju. Ievadiet sekojošo:

>!Mona iesaka

Lai turpinātu, atlasiet TCP klientu un 21. portu.

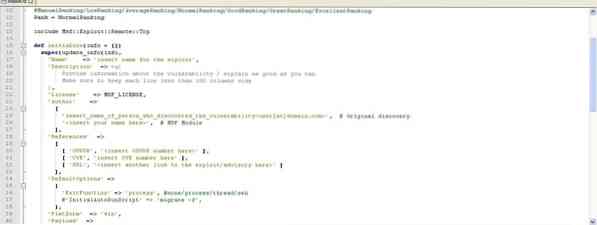

Pielāgojiet Exploit

Jūs redzēsiet rezultātā izveidotu rubīna failu. To var modificēt jebkurā vēlamajā veidā. Šeit mēs to pārdēvēsim par f.rb.

Palaidiet Exploit Metasploit

Ielādējiet failu Kali Linux un atkārtojiet izmantojumu no saknes līdz Metasploit ietvaram:

Var redzēt, ka Metasploit atzīst izmaiņas un ir saderīga.

Secinājums

Šī bija mini apmācība par to, kā uzrakstīt Metasploit izmantojumu. Mēs apspriedīsim sarežģītākus izmantojumus un redzēsim, kā tie tiek rakstīti nākamajos rakstos.

Phenquestions

Phenquestions