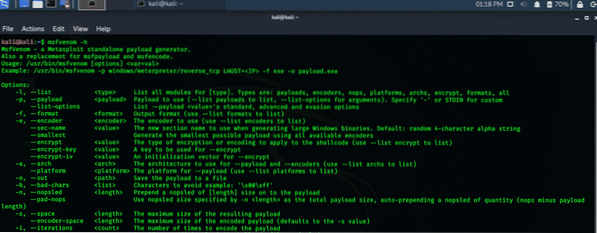

Metasploit ietvars:

Metasploit ietvars ir iespiešanās pārbaudes rīks, kas var izmantot un apstiprināt ievainojamības. Tas satur pamata infrastruktūru, specifisko saturu un rīkus, kas nepieciešami iespiešanās pārbaudei un plašam drošības novērtējumam. Tas ir viens no slavenākajiem izmantošanas ietvariem un tiek regulāri atjaunināts; jaunie izmantojumi tiek atjaunināti, tiklīdz tie ir publicēti. Tam ir daudz rīku, kas tiek izmantoti, lai izveidotu drošības darbvietas ievainojamības testēšanai un iespiešanās pārbaudes sistēmām.

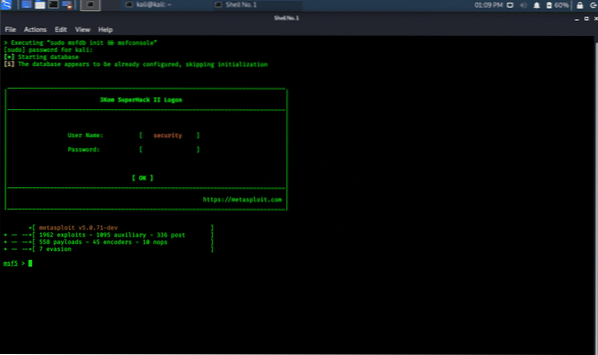

Metasploit Framework var piekļūt Kali Whisker Menu, kā arī to var palaist tieši no termināļa.

$ msfconsole -h

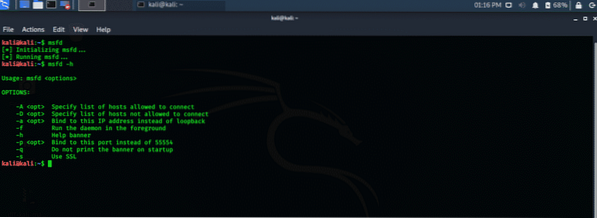

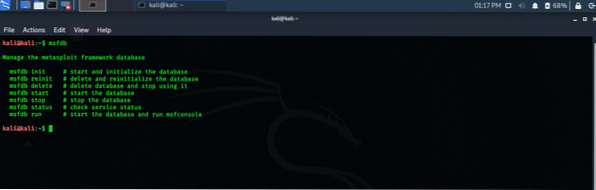

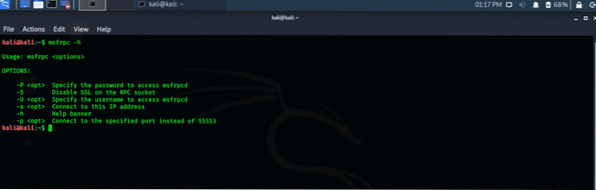

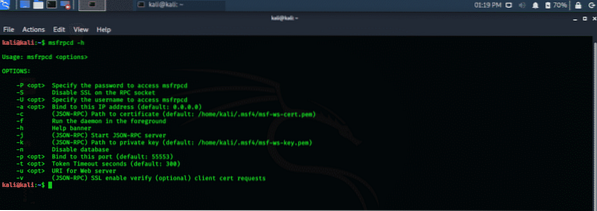

Pārbaudiet šīs komandas dažādiem Metasploit Framework iekļautajiem rīkiem.

$ msfd -h

Metasploit ir ļoti spēcīgs ietvars izmantošanas ziņā un satur vairāk dažādu platformu un ierīču izmantojumu.

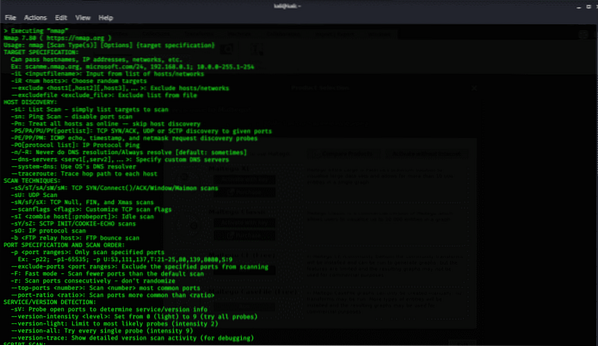

Nmap rīks (tīkla kartētājs):

Nmap saīsne tīkla kartētājam ir atvērtā koda utilīta, kas tiek izmantota tīkla ievainojamību skenēšanai un atklāšanai. Nmap izmanto Pentesters un citi drošības speciālisti, lai atklātu ierīces, kas darbojas viņu tīklos. Tas arī parāda katras resursdatora mašīnas pakalpojumus un porti, atklājot iespējamos draudus.

Nmap ir ļoti elastīgs, sākot no vienas saimniekdatora uzraudzības līdz plašam tīklam, kas sastāv no vairāk nekā simts ierīcēm. Nmap kodols satur portu skenēšanas rīku, kas apkopo informāciju, izmantojot paketes resursdatoram. Nmap apkopo šo pakešu atbildi un parāda, vai ports ir slēgts, atvērts vai filtrēts.

Nmap pamata skenēšanas veikšana:

Nmap spēj skenēt un atklāt vienu IP, IP adrešu diapazonu, DNS nosaukumu un skenēt saturu no teksta dokumentiem. Es parādīšu, kā veikt pamata skenēšanu Nmap, izmantojot localhost IP.

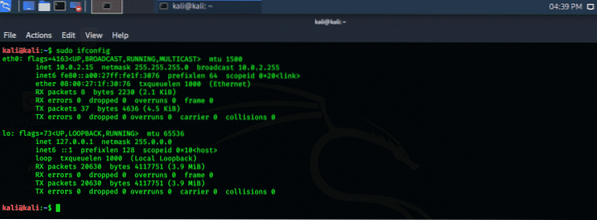

Pirmais solis: Atveriet termināļa logu no Kali Whisker izvēlnes

Otrais solis: Ievadiet šo komandu, lai parādītu vietējā datora IP. Jūsu IP adrese tiek parādīta sadaļā “eth0”Kā“inet xx.x.x.xx,”Manā gadījumā 10.0.2.15, kā parādīts zemāk.

$ sudo ifconfig

Trešais solis: Pierakstiet šo IP adresi un ierakstiet šādu komandu terminālā. Tas skenē pirmos 1000 portus localhost mašīnā un atgriež rezultātu.

$ sudo nmap 10.0.2.15Ceturtais solis: Analizējiet rezultātus.

Nmap pēc noklusējuma skenē tikai pirmās 1000 ostas, taču to var mainīt, izmantojot dažādas komandas.

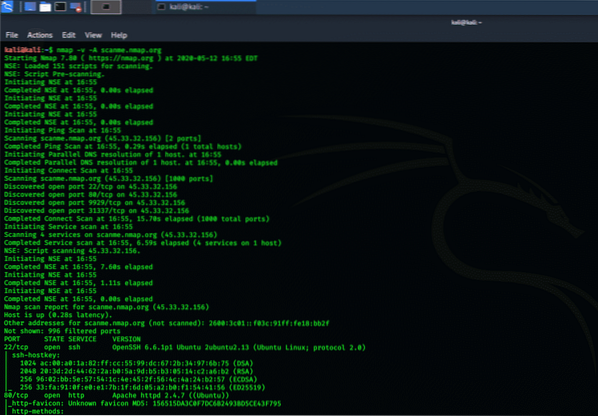

“Scanme” skenēšana ar Nmap:

Nmap var skenēt Nmap “scanme” domēnu un parāda visas atvērtās, aizvērtās un filtrētās ostas. Tas arī parāda šifrēšanas algoritmus, kas saistīti ar šīm ostām.

Pirmais solis: Atveriet termināļa logu un izpildiet šādu komandu.

$ nmap -v -A scanme.nmap.org

Otrais solis: Analizējiet rezultātus. Iepriekšējā termināļa logā pārbaudiet daļu PORT, STATE, SERVICE un VERSION. Jūs redzēsiet atvērto ssh portu un arī OS informācija. Zemāk jūs varat redzēt ssh-hostkey un tā šifrēšanas algoritms.

Izmantojot Nmap un Metasploit programmā Kali Linux 2020.1 apmācība:

Tagad, kad esat ieguvis Metasploit ietvara un Nmap pamata skatu, es jums parādīšu, kā lietot Nmap un Metasploit, un šo divu kombinācija ir ļoti nepieciešama jūsu tīkla drošībai. Nmap var izmantot Metasploit ietvaros.

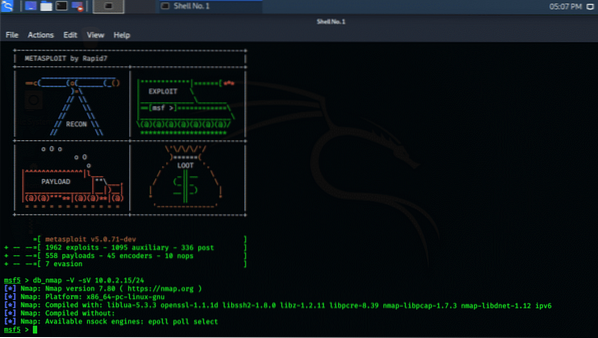

Pirmais solis: Atveriet izvēlni Kali Whisker un meklēšanas joslā ierakstiet Metasploit, nospiediet taustiņu Enter, un termināļa logā tiks atvērta Metasploit.

Otrais solis: Zemāk uzrakstītajā Metasploit loga tipa komandā nomainiet pašreizējo IP adresi ar vietējā saimnieka IP. Nākamais termināļa logs parādīs jums rezultātus.

$ db_nmap -V -sV 10.0.2.15/24DB apzīmē datubāzi, -V nozīmē verbose režīmu un -SV nozīmē servisa versijas noteikšanu.

Trešais solis: Analizējiet visus rezultātus. Iepriekš minētā komanda parāda versijas numuru, platformu un kodola informāciju, izmantotās bibliotēkas. Šie dati tiek tālāk izmantoti, izmantojot izpildes iespējas, izmantojot Metasploit sistēmu.

Secinājums:

Izmantojot Nmap un Metasploit sistēmu, jūs varat aizsargāt savu IT infrastruktūru. Abas šīs utilītas ir pieejamas daudzās platformās, taču Kali Linux nodrošina iepriekš instalētu konfigurāciju tīkla drošības pārbaudei.

Phenquestions

Phenquestions