Pirms sākat, jums jāapgūst šādi jēdzieni:

Priekšmeti: procesiem vai lietotājiem.

Objekti: faili vai failu sistēmas.

Tipa izpilde: SELinux visiem priekšmetiem un objektiem ir tipa identifikators, kas beidzas ar _t. “Tipa izpilde ir jēdziens, ka obligātajā piekļuves kontroles sistēmā piekļuvi regulē ar atļauju, kuras pamatā ir priekšmetu-piekļuves-objektu noteikumu kopums.

SELinux sistēmā tipa ieviešana tiek ieviesta, pamatojoties uz priekšmetu un objektu etiķetēm. SELinux pati par sevi nav noteikumu, kas teiktu / bin / bash var izpildīt / bin / ls. Tā vietā tam ir noteikumi, kas līdzīgi “Procesi ar etiķeti user_t var izpildīt parastos failus ar nosaukumu bin_t.”(Avots https: // wiki.gentoo.org / wiki / SELinux / Type_enforcement)

Diskrecionārā piekļuves kontrole (DAC): DAC ir īpašumtiesību un atļauju sistēma, kuru mēs izmantojam Linux, lai pārvaldītu piekļuvi objektiem, piemēram, failiem vai direktorijiem. Diskrecionārajai piekļuves kontrolei nav nekāda sakara ar SELinux, un tā ir atšķirīgs drošības slānis. Lai iegūtu papildinformāciju par DAC, apmeklējiet Linux Permissions Explained.

Obligāta piekļuves kontrole (MAC): ir piekļuves kontroles veids, kas ierobežo subjektu piekļuvi mijiedarbībai ar objektiem. Pretstatā DAC ar MAC lietotājiem politiku mainīt nevar.

Priekšmetiem un objektiem ir drošības konteksts (drošības atribūti), kurus uzrauga SELinux un kuri tiek pārvaldīti saskaņā ar drošības politikām, kas izveidotas ar izpildāmajiem noteikumiem.

Uz lomu balstīta piekļuves kontrole (RBAC): ir piekļuves kontroles veids, kas balstīts uz lomām, to var apvienot gan ar MAC, gan ar DAC. RBAC politikas atvieglo daudzu lietotāju pārvaldību organizācijā, atšķirībā no DAC, ko var iegūt individuālos atļauju piešķīrumos, tas atvieglo auditēšanu, konfigurēšanu un politikas atjauninājumus.

Izpildes režīms: SELinux ierobežo subjektu piekļuvi objektiem, pamatojoties uz politikām.

Atļautais režīms: SELinux reģistrē tikai nelikumīgas darbības.

SELinux funkcijas ietver (Wikipedia saraksts):

- Tīra politikas nodalīšana no izpildes

- Labi definētas politikas saskarnes

- Atbalsts lietojumprogrammām, kuras pieprasa politiku un nodrošina piekļuves kontroli (piemēram,, kronis darbu vadīšana pareizajā kontekstā)

- Īpašu politiku un politikas valodu neatkarība

- Īpašu drošības etiķešu formātu un satura neatkarība

- Atsevišķas etiķetes un vadīklas kodola objektiem un pakalpojumiem

- Atbalsts politikas izmaiņām

- Atsevišķi pasākumi sistēmas integritātes (domēna tipa) un datu konfidencialitātes (daudzlīmeņu drošība)

- Elastīga politika

- Kontrolē procesa inicializēšanu un mantošanu, kā arī programmas izpildi

- Kontrolē failu sistēmas, direktorijus, failus un atvēršanu failu deskriptori

- Kontrolē kontaktligzdas, ziņojumus un tīkla saskarnes

- “Iespēju” izmantošanas kontrole

- Kešatmiņā saglabāta informācija par piekļuves lēmumiem, izmantojot piekļuves vektora kešatmiņu (AVC)

- Default-denied politika (viss, kas politikā nav skaidri norādīts, ir aizliegts).

Avots: https: // lv.vikipēdija.org / wiki / Security-Enhanced_Linux # Features

Piezīme: SELinux un passwd lietotāji atšķiras.

SELinux iestatīšana Debian 10 Buster

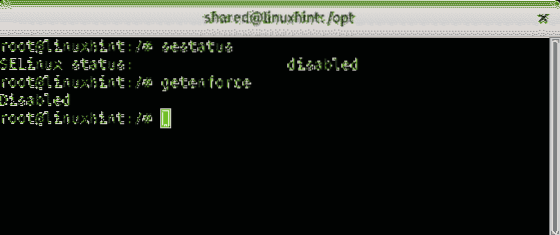

Manā gadījumā SELinux tika atspējots Debian 10 Buster. Iespējota SELinux uzturēšana ir viena no galvenajām darbībām, lai nodrošinātu Linux ierīces drošību. Lai uzzinātu SELinux statusu ierīcē, palaidiet komandu:

/ # sestatus

Es atklāju, ka SELinux ir atspējots, lai to iespējotu, jāinstalē daži pakotnes pirms, pēc apt atjauninājums, palaidiet komandu:

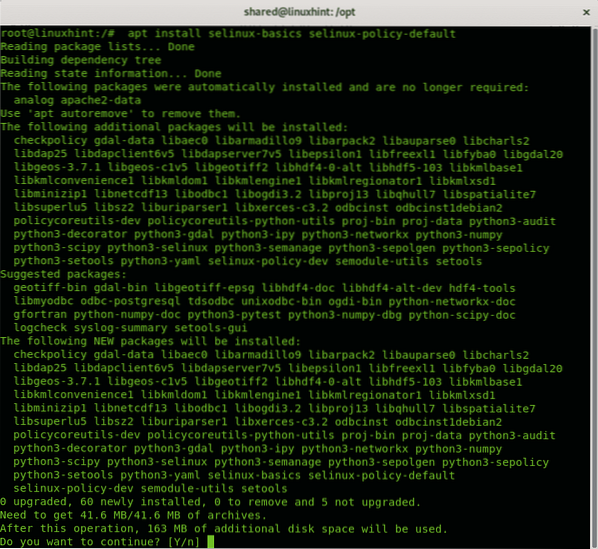

/ # apt instalējiet selinux-basics selinux-policy-default

Pēc pieprasījuma nospiediet Jā lai turpinātu instalēšanas procesu. Palaist apt atjauninājums pēc instalēšanas pabeigšanas.

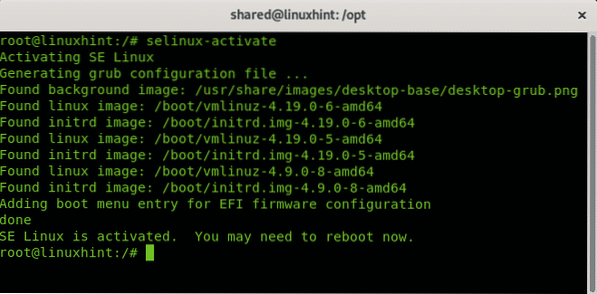

Lai iespējotu SELinux, palaidiet šādu komandu:

/ # selinux-activate

Kā redzat, SELinux tika pareizi aktivizēts. Lai lietotu visas izmaiņas, sistēma jāpārstartē, kā norādīts.

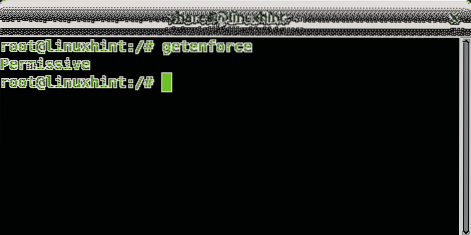

Komandu getenforce var izmantot, lai uzzinātu SELinux statusu, ja tas ir atļauts vai izpildes režīmā:

/ # getenforce

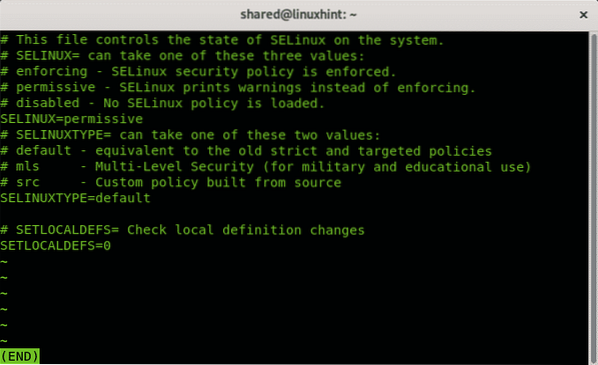

Atļauto režīmu varētu aizstāt, iestatot parametru 1 (visatļautība ir 0). Izmantojot komandu, varat arī pārbaudīt konfigurācijas faila režīmu mazāk:

/ # mazāk / etc / selinux / config

Izeja:

Kā redzat, konfigurācijas faili parāda atļauto režīmu. Nospiediet J pamest.

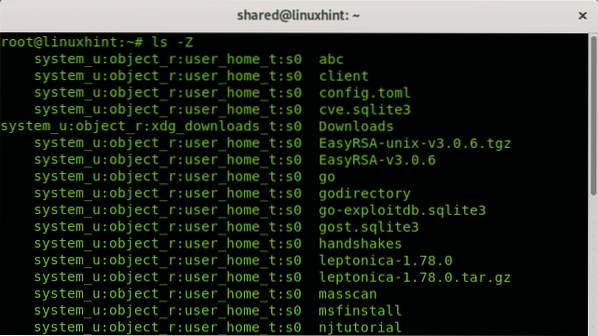

Lai skatītu faila vai procesa drošības kontekstu, varat izmantot karodziņu -Z:

/ # ls -Z

Etiķetes formāts ir lietotājs: loma: tips: līmenis.

semanage - SELinux politikas pārvaldības rīks

semanage ir SELinux politikas pārvaldības rīks. Tas ļauj pārvaldīt loģiskās sistēmas (kas ļauj mainīt procesu laikā), lietotāja lomas un līmeņus, tīkla saskarnes, politikas moduļus un daudz ko citu. Semanage ļauj konfigurēt SELinux politikas bez nepieciešamības apkopot avotus. Semanage ļauj izveidot saikni starp OS un SELinux lietotājiem un noteiktiem objektu drošības kontekstiem.

Lai iegūtu papildinformāciju par semanage, apmeklējiet man lapu: https: // linux.nomirt.net / man / 8 / semanage

Secinājums un piezīmes

SELinux ir papildu veids, kā administrēt piekļuvi no procesiem uz sistēmas resursiem, piemēram, failiem, nodalījumiem, direktorijiem utt. Tas ļauj pārvaldīt masveida privilēģijas atbilstoši lomai, līmenim vai tipam. Tā iespējošana ir obligāts drošības pasākums, un, lietojot, ir svarīgi atcerēties tā drošības slāni un pēc iespējošanas vai atspējošanas pārstartēt sistēmu (atspējošana vispār nav ieteicama, izņemot īpašus testus). Dažreiz piekļuve failiem tiek bloķēta, neraugoties uz sistēmu, vai tiek piešķirtas OS atļaujas, jo SELinux to aizliedz.

Es ceru, ka jums šis raksts par SELinux ir noderīgs kā šī drošības risinājuma ievads. Turpiniet sekot LinuxHint, lai iegūtu vairāk padomu un atjauninājumu par Linux un tīklu.

Saistītie raksti:

- SELinux Ubuntu apmācībā

- Kā atspējot SELinux vietnē CentOS 7

- Linux drošības sacietēšanas kontrolsaraksts

- AppArmor profili Ubuntu

Phenquestions

Phenquestions