Tīkla porti

Ir divi dažādi tīkla porti: TCP un UDP. TCP parasti sauc par savienojumu-pamatojoties protokolu, un tas prasa oficiālu savienojumu, kas ir trīsvirzienu rokasspiediens. UDP parasti sauc par savienojumu-mazāk protokolu, jo tam nav nepieciešams oficiāls savienojums un nav ņemta vērā satiksmes plūsma, un šis tips pašlaik izzūd.

Skenē

NMAP rīka izmantošanai ir vairākas dažādas skenēšanas iespējas.

-O nosaka operētājsistēmu. Atklāšanas pamatā ir paraksti, jo katra operētājsistēma uz paketēm reaģē atšķirīgi.

-V ir versijas noteikšana. Tas noteiks programmas versiju un to, vai programma darbojas. Alternatīva tam būtu telnet, IP adrese un ports.

-s P ir ping slaucīšana. Nmap dod iespēju izmantot dažādus ping sweep stilus; noklusējums ir ICMP, bet jūs varat arī izmantot TCP syn un TCP act.

-P n izlaiž saimnieka atklājumu.

-s a izmanto ACK skenēšanu.

-s T ir TCP savienojuma skenēšana, kas ir trokšņains, pilns TCP savienojuma skenēšana, kurā sinhronizēšanai, sinakšanai un AK tiek izmantots trīsvirzienu rokasspiediens. Šī ir ļoti trokšņaina un ilgstoša skenēšana, taču tā ir ļoti uzticama.

-s s ir zaglīga sajūtu skaitīšana, kas izmanto daļēju TCP trīsvirzienu rokasspiedienu un ir arī ļoti ātra.

Skenējumi, kas ir efektīvi operētājsistēmās, kuru pamatā ir Linux un UNIX, bet nav tik efektīvi, izmantojot Windows, ietver:

-s F ir spuras skenēšana, ko inversajā skenēšanā parasti sauc arī par informāciju. Tādējādi tiek apieti valstiski aizsargāti ugunsmūri, kuriem ir IP adrešu saraksts, kas var piekļūt serverim.

-s X ir Xmas skenēšana.

-s N ir nulles skenēšana; tas nesūta parametrus.

-s U ir UDP skenēšana.

-s L pārbauda jūsu apakštīklu.

-s P-PP nosūta ICMP laika zīmoga pieprasījumu. Tas izvairās no ICMP bloķējošiem ugunsmūriem.

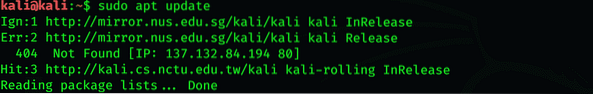

Ja vēlaties atjaunināt NMAP pakotni, ievadiet šādu komandu:

$ sudo apt-get atjauninājums

Kali Linux krātuvju pievienošana / etc / apt / sources.saraksta fails ir svarīgs. Ja esat aizmirsis tos pievienot, pievienojiet avotos tālāk norādītās krātuves. Sarakstiet failus.

Nmap izmantošana

Linux, Windows vai Mac terminālā ierakstiet Nmap, lai veiktu skenēšanu, ieskaitot opciju un mērķa specifikācijas. Jūs varat nodot saimniekdatoru nosaukumus, IP adrešu tīklus utt. 10. karte.0.2.15 [Mērķis vai kāds I.P adrese]. Skenēšanas vidēja karte ir lieliska vieta, kur varat pārbaudīt skenēšanu.

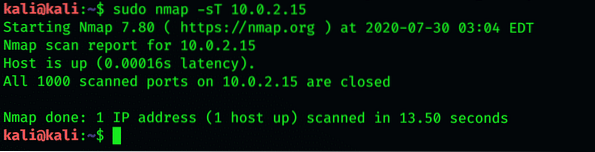

TCP Connect porta skenēšana

TCP savienojuma izveide ar tūkstoš kopējām ostām tiek veikta, izmantojot šo komandu.

$ sudo nmap -sT 10.0.2.15

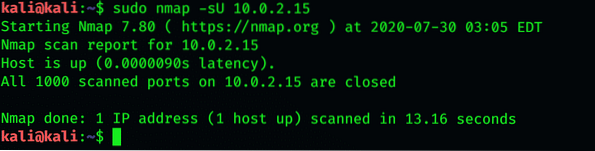

Izmantojiet -sU opciju, lai skenētu UDP pakalpojumu

$ sudo nmap -sU 10.0.2.15

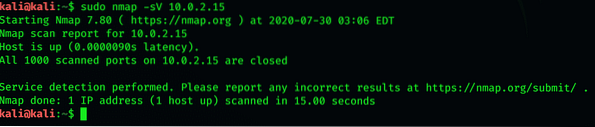

Ir ne tikai noderīgi iegūt informāciju par otra datoru. Tas ir ārkārtīgi svarīgi, jo tas sniedz jums informāciju par to, kādu servera informāciju citi var redzēt. Nmap -sV ļauj iegūt ideālu informāciju par programmām, kas darbojas mašīnā.

$ sudo nmap -sV 10.0.2.15

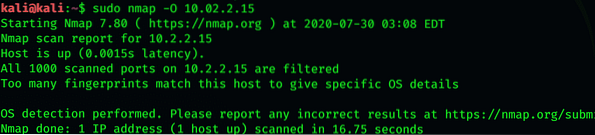

Attālā OS noteikšana

-O nosaka operētājsistēmu. Tas nosaka, pamatojoties uz parakstiem, jo katra operētājsistēma uz paketēm reaģē atšķirīgi. To panāk, izmantojot informāciju, kuru Nmap iegūst, izmantojot TCP SYN.

$ sudo nmap -O 10.02.2.15

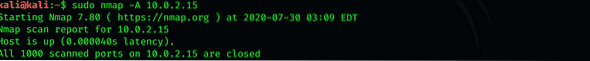

OS noteikšana, versiju noteikšana, skriptu skenēšana un Traceroute

$ sudo nmap -A 10.0.2.15

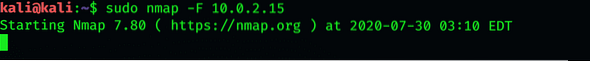

Nmap skenē tūkstošiem izmantoto pieslēgvietu mašīnā, kurai mērķējat. Šis process prasa daudz laika. Ja vēlaties skenēt tikai visizplatītākos skenējumus, lai samazinātu laika patēriņu, izmantojiet karodziņu -F. Izmantojot šo karodziņu, Nmap skenē tikai 100 visbiežāk sastopamās ostas.

$ sudo nmap -F 10.0.2.15

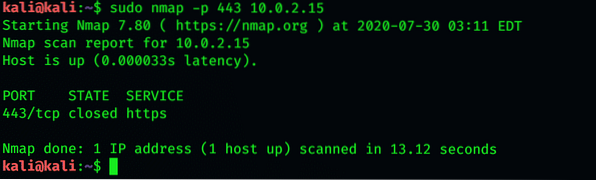

Lai skenētu atlasītās ostas, izmantojot Nmap, izmantojiet -p. Tagad Nmap skenēs tikai norādītās ostas.

$ sudo nmap -p 443 10.0.2.15

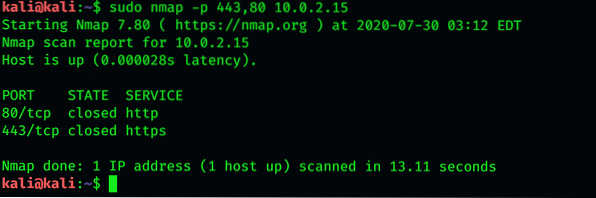

Skenēt vairākus ostus

$ sudo nmap -p 443,80 10.0.2.15

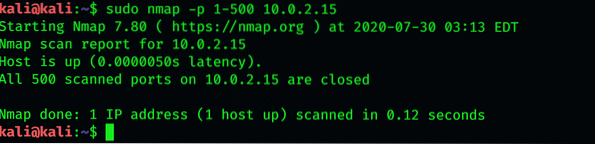

Ostu diapazona skenēšana

$ sudo nmap -p 1-500 10.0.2.15

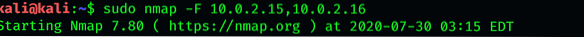

Ātrā portu skenēšana (100 porti) vairākām IP adresēm

$ sudo nmap -F 10.0.2.15, 10.0.2.16

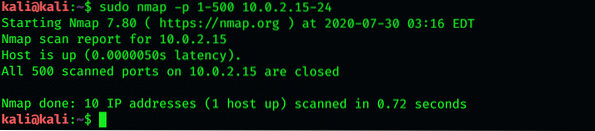

Portu skenēšana IP adrešu diapazonā

$ sudo nmap -p 1-500 10.0.2.15-24

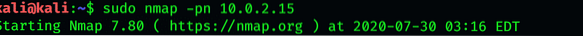

Atspējojiet tikai resursdatora atklāšanas portu skenēšanu

$ sudo nmap -pn 10.0.2.15

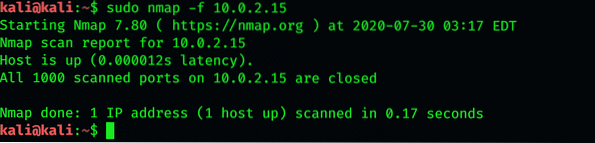

Pieprasītajā skenēšanā (ieskaitot ping skenēšanu) tiek izmantotas sīkas sadrumstalotas IP paketes. Grūtāk pakešu filtriem

$ sudo nmap -f 10.0.2.15

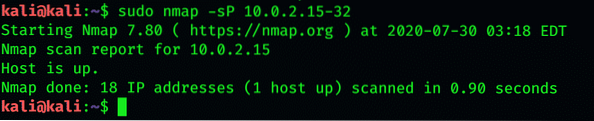

s P ir ping slaucīšana. Nmap dod iespēju izmantot dažādus ping sweep veidus; noklusējums ir ICMP, bet jūs varat arī izmantot TCP syn un TCP act.

$ sudo nmap -sP 10.0.2.15-32

Secinājums

Izmantojot jaunākās tehnoloģijas un rīkus, jūs varat viegli kartēt jebkura tīkla slēpto informāciju. Nmap ir populārs uzlaušanas rīks, ko Kali Linux izmanto informācijas kartēšanai un apkopošanai. Šajā rakstā ir sniegts īss Nmap izmantošanas apraksts. Cerams, ka tas jums palīdzēs, izmantojot Kali Linux.

Phenquestions

Phenquestions