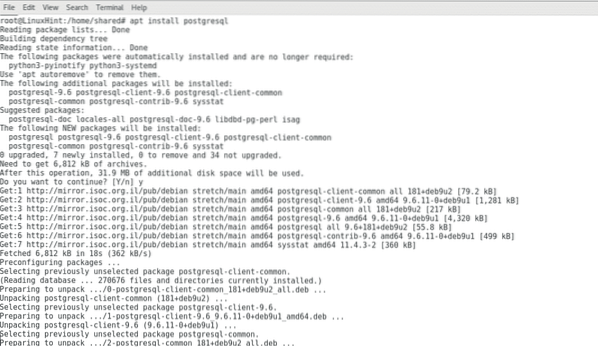

PostgreSQL instalēšana

Metasploit ir atkarīgs no PostgreSQL datu bāzes savienojumam, lai to instalētu Debian / Ubuntu balstītās sistēmās:

apt instalēt postgresql

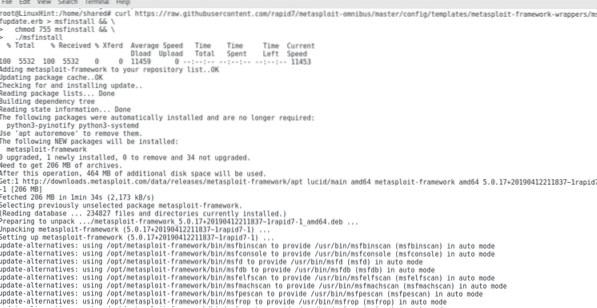

Lai lejupielādētu un instalētu metasploit run:

čokurošanās https: // neapstrādāta.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /templates / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

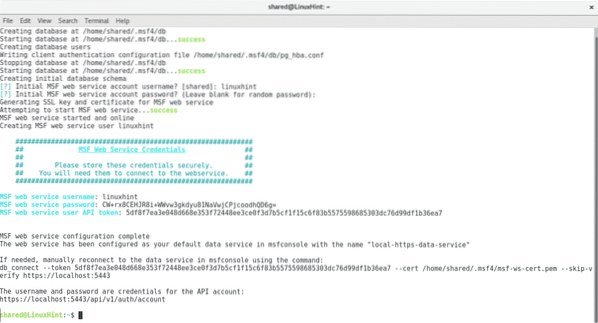

Pēc instalēšanas beigām izveidojiet datu bāzes palaišanu:

msfdb init

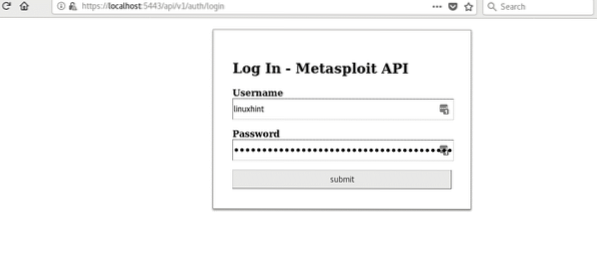

Procesa laikā jums tiks lūgts ievadīt lietotājvārdu vai paroli, jūs varat ignorēt paroli, beigās redzēsit datu bāzei piešķirto lietotājvārdu, paroli un marķieri un zem URL https: // localhost: 5443 / api / v1 / auth / account, piekļūstiet tam un piesakieties, izmantojot lietotājvārdu un paroli.

Lai izveidotu datu bāzi un pēc tam palaistu:

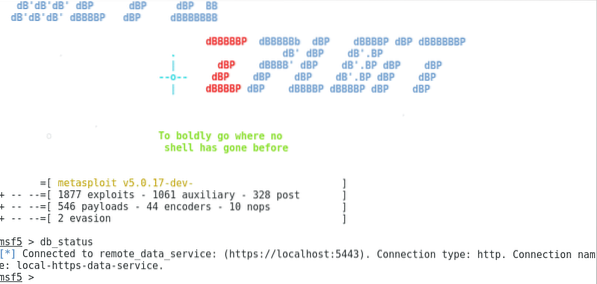

Pēc metasploit tipa palaišanasdb_status”, Lai pārliecinātos, ka savienojums darbojas pareizi, kā parādīts attēlā iepriekš.

Piezīme: Ja atrodat problēmas ar datu bāzi, izmēģiniet šādas komandas:

pakalpojuma postgresql restartēšanapakalpojuma postgresql statuss

msfdb atkārtoti

msfconsole

Pārbaudiet, vai postgresql darbojas, pārbaudot tā statusu.

Darba sākšana ar metasploit, pamata komandas:

palīdzībaMeklēt

izmantot

atpakaļ

saimnieks

info

parādīt opcijas

komplekts

Izeja

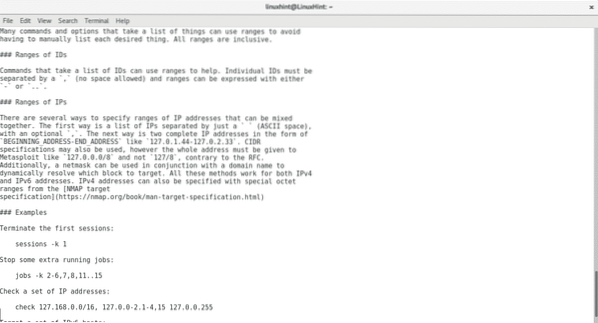

Komanda palīdzība izdrukās manas lapu metasploit, šai komandai nav nepieciešams apraksts.

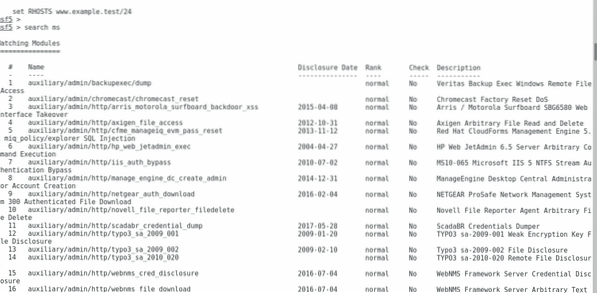

Komanda Meklēt ir noderīgi, lai atrastu izmantojumus, meklēsim izmantojumus pret Microsoft, ierakstiet “meklēt ms”

Tajā tiks parādīts palīgmoduļu un izmantojumu saraksts, kas noder pret Microsoft darbināmām ierīcēm.

Metasploit palīgmodulis ir palīgrīks, tas metasploit papildina tādas funkcijas kā brutāls spēks, noteiktu ievainojamību meklēšana, mērķa lokalizācija tīklā utt.

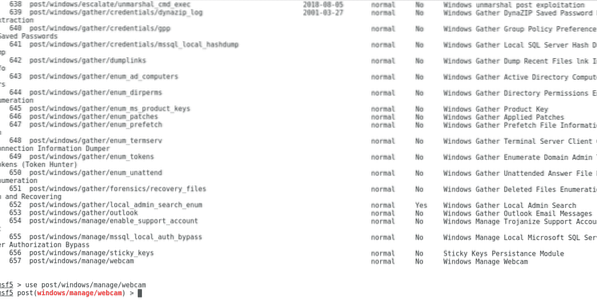

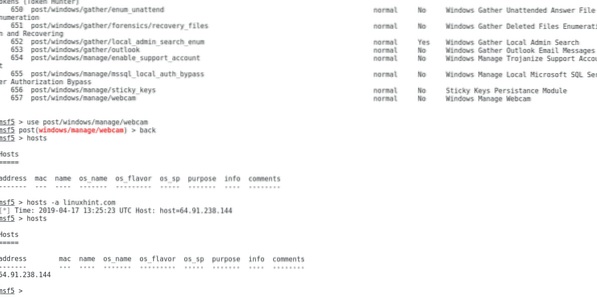

Šajā apmācībā mums nav reāla testa mērķa, bet kameras ierīču noteikšanai un momentuzņēmumu izmantošanai izmantosim papildu moduli. Tips:

izmantot post / windows / manage / webcam

Kā redzat, modulis tika izvēlēts, tagad atgriezīsimies, ierakstot “atpakaļUn ierakstiet “saimniekiem”, Lai skatītu pieejamo mērķu sarakstu.

Saimnieku saraksts ir tukšs. Varat to pievienot, ierakstot:

saimnieki -a linuxhint.com

Nomainiet linuxhint.com saimniekdatoram, kuru vēlaties atlasīt.

Tips saimniekiem atkal, un jūs redzēsiet pievienotu jaunu mērķi.

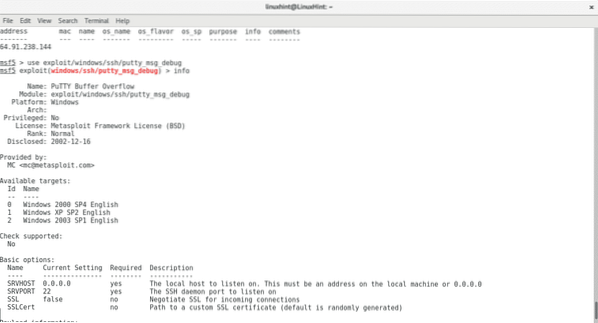

Lai iegūtu informāciju par izmantojumu vai moduli, atlasiet to un ierakstiet “info”, izpildiet šādas komandas:

izmantojiet exploit / windows / ssh / putty_msg_debuginfo

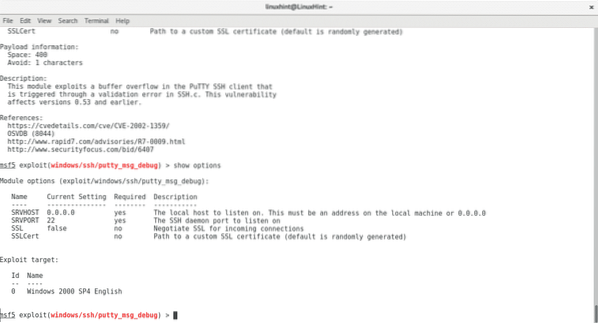

Komandas informācija sniegs informāciju par izmantošanu un kā to izmantot, turklāt jūs varat palaist komandu “parādīt opcijas”, Kurā būs redzami tikai lietošanas norādījumi, palaidiet:

parādīt opcijas

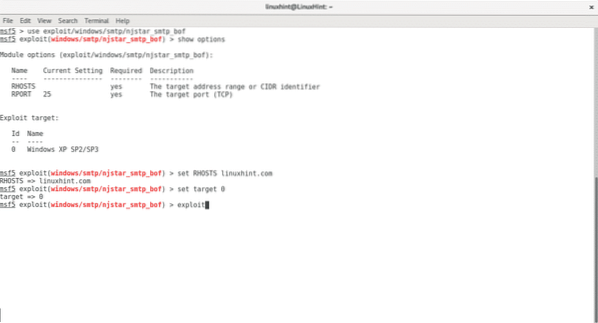

Tips atpakaļ un atlasiet attālo izmantošanu, palaidiet:

izmantojiet exploit / windows / smtp / njstar_smtp_bofparādīt opcijas

iestatīt RHOSTS linuxhint.com

iestatīt mērķi 0

izmantot

Izmantojiet komandu komplekts tāpat kā attēlā, lai definētu attālos resursdatorus (RHOSTS), vietējos resursdatorus (LOCALHOSTS) un mērķus, katram izmantojumam un modulim ir atšķirīgas informācijas prasības.

Tips Izeja atstāt programmu, atgriežot termināli.

Acīmredzot izmantošana nedarbosies, jo mēs neesam mērķējuši uz neaizsargātu serveri, taču tieši tā metasploit darbojas, lai veiktu uzbrukumu. Veicot iepriekš minētās darbības, jūs varat saprast, kā tiek izmantotas pamata komandas.

Varat arī apvienot Metasploit ar ievainojamības skeneriem, piemēram, OpenVas, Nessus, Nexpose un Nmap. Vienkārši eksportējiet šo skeneru atkārtojumus kā XML un Metasploit tipa

db_import reporttoimport.XMLTips “saimniekiem”Un jūs redzēsiet, kā pārskata saimnieki ir ielādēti metasploit.

Šī apmācība bija pirmais ievads Metasploit konsoles lietošanai un tās pamata komandām. Es ceru, ka jums bija noderīgi sākt darbu ar šo spēcīgo programmatūru.

Turpiniet sekot LinuxHint, lai iegūtu vairāk padomu un atjauninājumu par Linux.

Phenquestions

Phenquestions