H.D.Tīklu drošības eksperts Mūrs izveidoja Metasploit Perlā 2003. gadā. Viņš to izstrādāja kā automatizētu izmantošanas rīku, kas novērš pastāvīgās manuālās verifikācijas prasības. Pirmā versija tika izlaista ar ierobežotu izmantojumu skaitu. Vēlāk tas tika pielāgots Ruby, kas ļāva daudziem kiberdrošības ekspertiem turpināt attīstīties projektā. Līdz 2006. gadam ietvarstruktūra sastāvēja no vairāk nekā 200 izmantojumiem.

Šajā rakstā mēs vispirms iepazīstināsim ar Metasploit sistēmu, aptversim tās dažādās saskarnes un komponentus un veiksim virsmas līmeņa uzdevumu ar Metasploit Framework, kas prasīs meklētājprogrammās e-pasta adreses.

Īss ievads Metasploit komponentos

Daži no saskarnes Metasploit Framework, ar kuru varat mijiedarboties, ietver:

- msfconsole - interaktīvs apvalks, kas ļauj veikt navigāciju un manipulācijas

- msfcli - izsaukt termināli / cmd

- msfgui - apzīmē Metasploit Framework grafisko lietotāja interfeisu

- Armitage - Java balstīts GUI rīks, kas atvieglo Metasploit uzdevumus

- Metasploit Kopienas tīmekļa saskarne - šo interfeisu izstrādāja eapid7, lai optimizētu pildspalvu testēšanas sistēmu

Turklāt ir vairāki moduļi kas paplašina Metasploit funkcionalitāti.

Moduļi

Moduļi ir kodu fragmenti, kurus Metasploit ietvars izmanto, lai veiktu ekspluatācijas un skenēšanas uzdevumus. Metasploit ietvars satur šādus moduļus:

Izmantot: moduļi, kas uzsāk ekspluatāciju, piešķirot uzbrucējam piekļuvi mērķa sistēmai. Iekļūstot apdraudētajā sistēmā, ekspluatācijas sāk ekspluatāciju, augšupielādējot lietderīgās slodzes moduli.

Derīgā krava: Pēc tam, kad sistēma ir ievadījusi, lietderīgās slodzes modulis ļauj uzbrucējam pārvietoties sistēmā un pārsūtīt datus uz sistēmu un no tās. Brīvības pakāpe, kad runa ir par šādām darbībām, ir atkarīga no kravas arhitektūras un no tā, cik labi tā ir piemērota pārkāptās sistēmas OS.

Palīgs: Palīgmoduļi ļauj veikt patvaļīgas, vienreizējas darbības, piemēram, ostu skenēšanu, fuzzēšanu, atjaunošanu, dos uzbrukumus utt

Nops: Derīgā krava var avarēt, nokāpjot nederīgā atmiņas vietā. Nop modulis novērš to, ka tas notiek, sakļaujot mašīnas instrukcijas no paša sākuma, ja lietderīgā krava nonāk nederīgā vietā.

Ziņa: Pēcizmantošana sākas, veiksmīgi iekļūstot apdraudētā sistēmā. Pasta moduļi ietver funkcijas, kas palīdz pēcekspluatācijā, piemēram, atvieglo navigāciju caur sistēmu. Pasta moduļi ļauj arī uzbrukt citām tīkla sistēmām.

Kodētāji: Kodētāju galvenais mērķis ir izvairīties no sistēmas atklāšanas. Šie moduļi liedz sistēmai veikt noteiktu uzdevumu, kas varētu apdraudēt izmantošanu un uzbrukumu, piemēram, pārbaudi, izmantojot antivīrusu, vai ugunsmūra ierobežojumus.

Klausītāji: Šie moduļi meklē savienojumus no lietderīgās slodzes moduļa uz apdraudēto sistēmu. Tas palīdz uzlabot savienojamību un noteikt jaunu koordināciju starp Metasploit komponentiem.

Izmantošana ar Metasploit

Tagad, kad esam ieviesuši Metasploit sistēmu un tās dažādos komponentus, sāksim ar ekspluatāciju.

Publiski pieejamu e-pasta adrešu iegūšana no meklētājprogrammas

Mēs sāksim apkopot dažus e-pasta ID no meklētājprogrammas

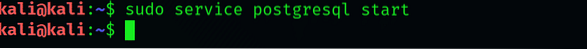

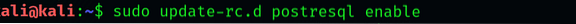

Vispirms palaidiet Metasploit caur msfconsole saskarni, iespējojot pakalpojumu PostgreSQL.

$ sudo pakalpojums postgresql start

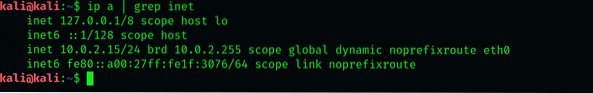

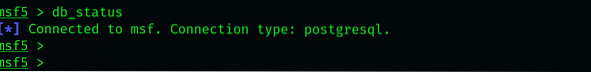

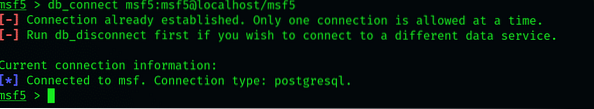

Kad viss ir iestatīts, datu bāze ir jāpievieno msfconsole. Pārbaudiet, vai savienojums jau ir izveidots, ierakstot zemāk esošo komandu:

$ db_status

Cerams, ka savienojums ir izveidots, un Metasploit darbojas lieliski. Ja tas tā nav, mēģiniet vēlreiz un vēlreiz pārbaudiet datu bāzes statusu, ievadot šādu komandu:

$ db_connect msf5: msf5 @ localhost / msf5

Ja savienojums nav veiksmīgi izveidots, jūs joprojām varat turpināt. Lai gan jums pietrūks dažas uzlabotas funkcijas, ar darbam nepieciešamajām funkcijām pietiek

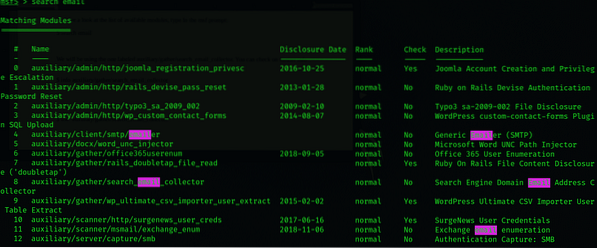

Lai apskatītu pieejamo moduļu sarakstu, ierakstiet msf uzvednē:

$ meklēšanas e-pasts

Mēs izmantosim moduli, kas apzīmēts kā palīgierīce / collect / search_email_collector. Papildinformāciju par šo moduli varat pārbaudīt, ierakstot šādu komandu:

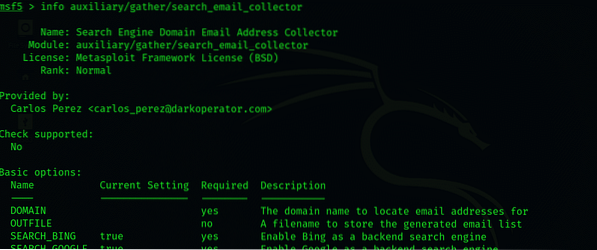

$ info auxiliary / collect / search_email_collector

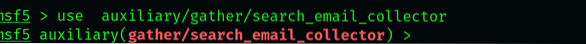

Lai izmantotu moduli, ierakstiet šādu komandu:

$ izmantojiet palīgierīci / collect / search_email_collector

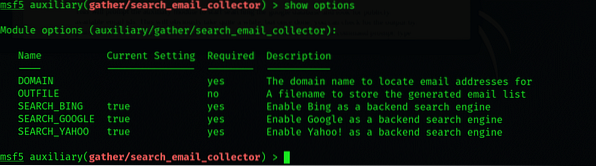

Lai uzzinātu, ko jūs varat darīt ar šo moduli, ievadiet šo:

$ parādīt opcijas

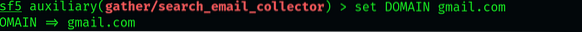

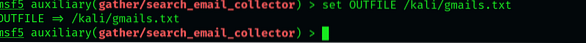

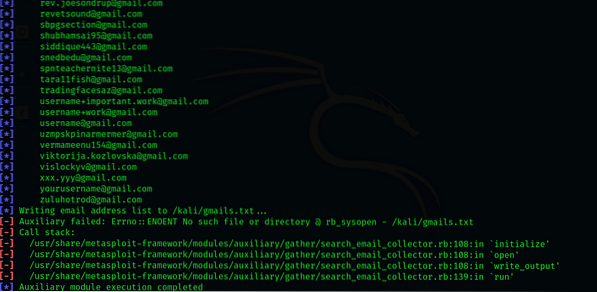

Lai sāktu ar ekstrakciju, vispirms iestatiet domēnam GMAIL id un uzdodiet modulim saglabāt failus a .txt fails.

$ set DOMAIN gmail.com

Pēc tam ierakstiet šādu komandu:

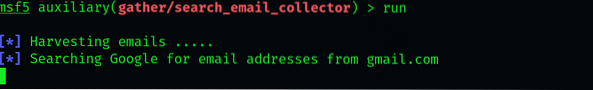

$ palaist

Tas paliks papildu modulim sākt meklēt Google datu bāzē un meklēt publiski pieejamos e-pasta ID. Tas aizņems diezgan ilgu laiku, bet, kad tas būs izdarīts, jūs varat pārbaudīt izeju, dodoties uz izvēlēto apzīmējumu un piekļūstot .txt fails. Lai piekļūtu failam no komandrindas, ievadiet šo:

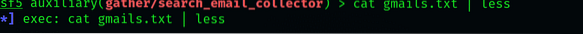

$ kaķu gmails.txt | mazāk

Secinājums

Šis īsais ceļvedis iesācējiem ir par iepazīšanos ar Metasploit lietderīgajām kravām. Rakstā tika parādīts, kā izmantot msfconsole saskarni, lai meklētājprogrammās meklētu e-pasta ID. Es izvēlējos īpaši šo darbību, jo tā ir intuitīva un ir diezgan viegli ātri uztverama. Es arī esmu ierobežoti izskaidrojis Metasploit papildu funkcijas un tās potenciālu pildspalvu testēšanas darbā.

Es ceru, ka jūs atradāt šo īso ceļvedi noderīgu un ka šī apmācība ir izraisījusi jūsu interesi vairāk izpētīt šo sarežģīto un daudzpusīgo pildspalvu pārbaudes rīku.

Phenquestions

Phenquestions