Bezvadu testēšana un rīki

Bezvadu testēšana pārbauda un analizē ierīces, kuras var izveidot savienojumu ar citiem tīkliem. Šīs ierīces veic dažādus uzdevumus un funkcijas, un tiek pārbaudītas, lai nodrošinātu to atbilstību un regulējumu. Šim nolūkam tiek izmantoti dažādi rīki; piemēram, Aircrack-ng, Wifite, Wireshark, Wash utt. Vēl viens termins, ko izmanto ierīces vai tīkla potenciāla pārbaudei, ir pazīstams kā Tīkla iepazīšanās. Tīkla izlūkošanas aktivizēšanai bezvadu testēšanā tiek izmantoti dažādi rīki.

Šajā rakstā tiks aplūkota tīkla izlūkošana un tās aktivizēšanai izmantotie rīki.

Tīkla iepazīšanās iesācējiem

Kā jūs varat mērķēt uz to, ko jūs neredzat? Šim nolūkam ir pēdu nospiedumu rīks, kas pazīstams kā Nmap. Ja kaimiņi jūs regulāri kaitina, izmantojot jūsu WiFi, varat izmantot šo rīku, lai skenētu visu mājas tīklu. Nmap var parādīt visas pievienotās ierīces un sniegt visu informāciju par mērķa ierīci. To lieto arī serveru vai maršrutētāju skenēšanai. Jūs varat lejupielādēt Nmap no jebkuras vietnes, piemēram, nmap.org. Tas ir pieejams populārām operētājsistēmām, piemēram, Linux un Windows. Nmap ir iepriekš instalēts Kali Linux, jums tas vienkārši jāpalaiž un jāpalaiž programma. Viss, kas jums jādara, ir atvērt Nmap un ievadīt maršruta paroli, un tur jūs ejat.

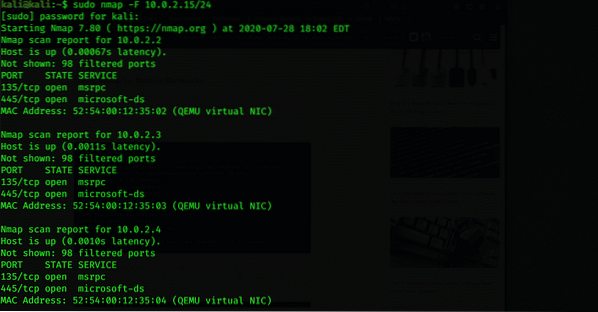

Nmap vietējiem tīkliem

Nmap ir lielisks tīkla izlūkošanas rīks, ko izmanto, lai skenētu datus, kas saistīti ar jebkuru ierīci. Jūs varat skenēt visus jaunākos serverus un sistēmas un pārbaudīt tīkla un OS vājās vietas. Izmantojot Nmap, varat pārbaudīt, vai nav tiešraides sistēmu, atvērt portus, veikt reklāmkarogu sagrābšanu, sagatavot starpniekserverus, apskatīt IP adresi un OS versiju un citu informāciju par pievienoto ierīci. Lai saņemtu šo informāciju, ievadiet šādu komandu:

$ sudo nmap -F 10.0.2.15/24

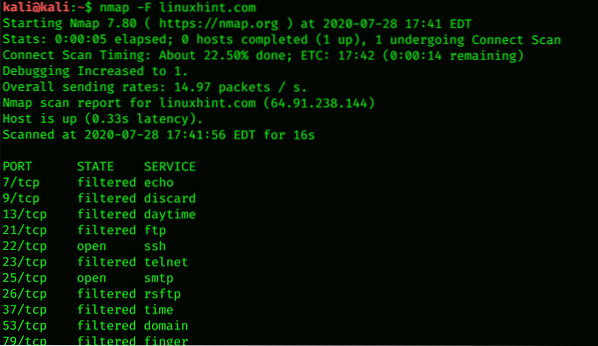

Nmap attālajiem tīkliem

Nmap nosūta TCP un UDP paketes attālajam resursdatoram un analizē gandrīz katru atbildes daļu. Nmap veic arī testus, piemēram, TCP. Īsumā Nmap tiek izmantots, lai noteiktu tīkla inventarizāciju, kā arī to, cik uzņēmējs ir neaizsargāts. Nmap nodrošina arī attālo OS noteikšanu. OS noteikšana ir mērķa datorā darbojošās operētājsistēmas atrašana, izmantojot TCP / IP kaudzes pirkstu nospiedumus. Šim nolūkam jums var palīdzēt šāds komandas kods:

$ nmap -F linuxhint.com

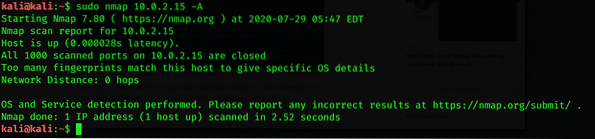

Konfigurējiet Nmap viena mērķa skenēšanai

Lai pārraudzītu ikviena katru kustību, vislabākā iespēja ir skenēt viņa ierīci. Palaidot Nmap, jūs varat iegūt detalizētu informāciju par IP adresi, OS versiju un visām ar ierīci savienotajām vietnēm jūsu tīklā. Nmap skenēšana ir noderīga pat tad, ja skenējat vienu mērķi. To var izdarīt, skenējot vietējo serveri, palaižot Nmap. Šāda komandas kodu var izmantot, lai skenētu vienu mērķi:

$ sudo nmap 10.0.2.15 -A

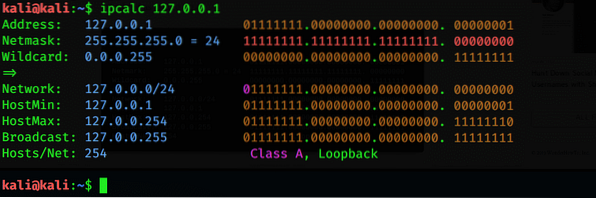

Aprēķiniet apakštīklu un skenējiet diapazonu, lai atklātu ierīces

Nmap var atrast visas ierīces, IP adreses un MAC adreses, kas savienotas ar serveri. Izmantojot vienkāršu rīku, kas pazīstams kā IPcalc, varat atrast visu ierīču apakštīkla diapazonu. Apakštīkla diapazons ir pieejamo vai savienoto ar tīklu IP adrešu diapazons. Lai uzskaitītu visas apakštīkla diapazona ierīces, ievadiet šādu komandu:

$ ipcalc 127.0.0.1

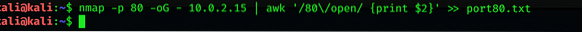

Izveidojiet aktīvo saimnieku mērķa sarakstu

Pēc visu IP adrešu noteikšanas norādītajā diapazonā varat iegūt vairāk informācijas, izmantojot komandu atribūtu -A. Varat arī iegūt failu, kurā ir jūsu aktīvā resursdatora saraksti, izpildot zemāk esošo komandu Nmap terminal:

$ nmap -p 80 -oG - 10.0.2.15 | awk '/ 80 \ / open / print $ 2'>> ports80.txt

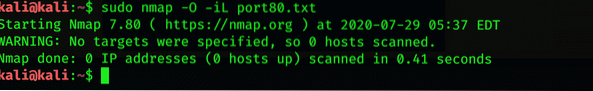

Identificējiet operētājsistēmu atklātajās ierīcēs

Noderīga informācija par ierīci ir tās OS. Izmantojot Nmap, jūs varat identificēt un noteikt operētājsistēmu, kuru ierīce izmanto. Lai to izdarītu, izmantojiet šādu termināļa emulatora komandu:

$ sudo nmap -O -iL ports80.txt

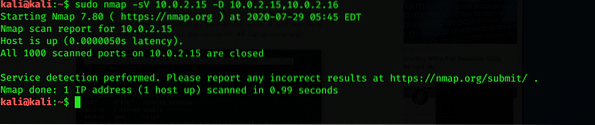

Izmantojot Nmap, jūs varat arī iegūt informāciju par lietojumprogrammām un to versijām, izmantojot šādu komandu:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

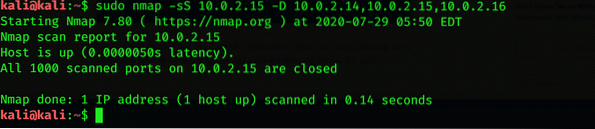

Papildu skenēšana un risinājumi

Nmap var pārtraukt darbu maršrutētāja problēmu dēļ. Šajā gadījumā datu skenēšanā var rasties grūtības. Jūs varat atrisināt šo problēmu, pievienojot -Pn, kas var nokrist un pīkstēt, saskaroties ar maršrutētāju. Ja jūs nevēlaties, lai citi cilvēki jūs atklātu skenēšanai, varat pievienot -D.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Secinājums

Ja vēlaties izpētīt ierīces, kas ir savienotas ar tīklu, Nmap ir labākais risinājums šim uzdevumam. Nmap ir de facto skenēšanas rīks, kas skenē tiešraides resursdatorus, OS un atvērtās ostas. Tas ir atvērts rīks, kas pieejams visām platformām. Nmap galvenais mērķis ir tīkla iespiešanās testeris; citiem vārdiem sakot, Tīkla izlūkošana. Es ceru, ka šajā rakstā aplūkotie jēdzieni ir pietiekami, lai jūs varētu gūt tīkla idejas pamatideju un rīkus, kas izmantoti šī uzdevuma veikšanai Kali Linux.

Phenquestions

Phenquestions