WireGuard ir populārs punkta – punkta atvērtā pirmkoda sakaru protokols, ko izmanto, lai izveidotu drošu un ātru virtuālā privātā tīkla tuneli. Šis VPN bija paredzēts lietošanai Linux kodolā. WireGuard ir viegls VPN, kas lietotājiem nodrošina ļoti ātru ātrumu.

Šajā rakstā ir parādīts, kā instalēt un iestatīt WireGuard savā CentOS 8 sistēmā. WireGuard instalēšana un iestatīšana ir daudz vienkāršāka nekā jau esošie VPN, piemēram, OpenVPN, un tas ir galvenais iemesls, kāpēc tā pieaug popularitāte Linux kopienā.

Pārskats

Šis raksts sastāv no divām sadaļām:

- Pirmajā sadaļā mēs instalēsim un konfigurēsim CentOS 8 mašīnu, kas darbosies kā WireGuard VPN serveris.

- Otrajā sadaļā mēs instalēsim un konfigurēsim CentOS 8 mašīnu, kas darbosies kā WireGuard VPN klients.

WireGuard instalēšana un konfigurēšana CentOS 8 serverī

Šajā sadaļā mēs izveidosim CentOS 8 mašīnu, kas darbosies kā serveris, instalējot WireGuard.

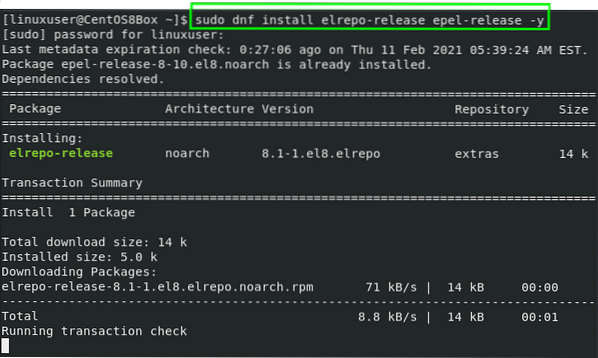

1. darbība: pievienojiet EPEL un Elrepo krātuves

Lai sāktu instalēt WireGuard CentOS 8, vispirms pievienojiet EPEL un Elrepo krātuves, lai instalētu kodola moduļus un WireGuard rīkus.

$ sudo dnf instalējiet epel-release elrepo-release -y

Pēc nepieciešamo krātuvju instalēšanas instalējiet kodola moduļus un WireGuard rīkus.

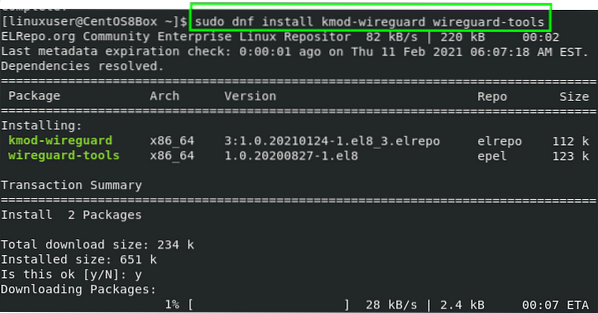

2. darbība: instalējiet kodola moduļus un WireGuard rīkus

Kodola moduļus un WireGuard rīkus var ātri instalēt no EPEL un Elrepo krātuvēm, izsniedzot šādu komandu:

$ sudo dnf instalējiet kmod-wireguard wireguard-rīkus

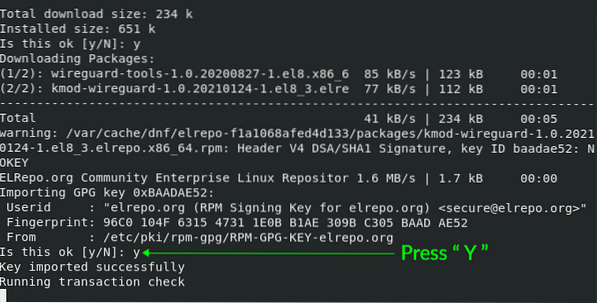

Kad tiek prasīta atļauja importēt un pievienot GPG atslēgas CentOS 8 sistēmai, atļaujiet šo darbību, ierakstot “Y” un nospiežot “Enter”.”

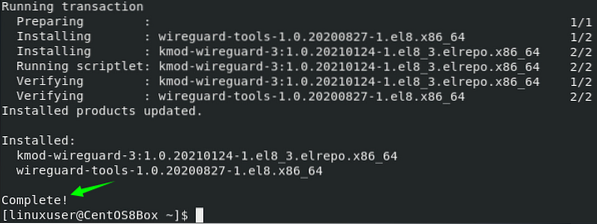

Pēc veiksmīgas WireGuard rīku instalēšanas mēs tagad veiksim dažas konfigurācijas.

3. solis: izveidojiet publiskās un privātās atslēgas

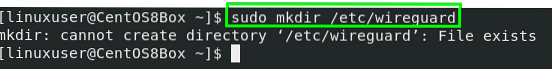

Pirmkārt, mēs izveidosim jaunu direktoriju '/ etc / wireguard', lai direktorijā varētu konfigurēt VPN serveri. Lai CentOS 8 sistēmā izveidotu jaunu direktoriju '/ etc / wireguard', izsniedziet šādu komandu.

sudo mkdir / etc / wireguard

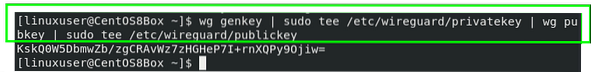

Pēc direktorijas izveides izveidojiet publiskās un privātās atslēgas, izmantojot komandrindas rīkus “wg” un “tee”. Privāto un publisko atslēgu izveidošanas komanda ir šāda.

$ wg genkey | sudo tee / etc / wireguard / privatekey | wg pubkey | sudo tee / etc / wireguard / publickey

Izveidotā atslēga tiks izdrukāta, izpildot iepriekš minēto komandu.

4. darbība: tuneļa ierīces konfigurēšana VPN trafika maršrutēšanai

Lai iestatītu ierīci, direktorijā '/ etc / wireguard' izveidojiet konfigurācijas failu un atveriet failu, izmantojot nano redaktoru.

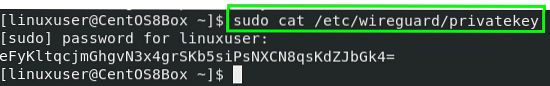

Pirms konfigurācijas faila izveidošanas iegūstiet privāto atslēgu, izmantojot šādu komandu.

$ sudo cat / etc / wireguard / privatekey

Kaut kur saglabājiet privāto atslēgu; šī atslēga jums būs nepieciešama vēlāk konfigurācijas failā.

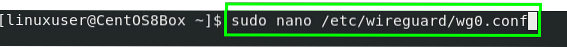

Tagad izveidojiet “wg0.conf ”fails.

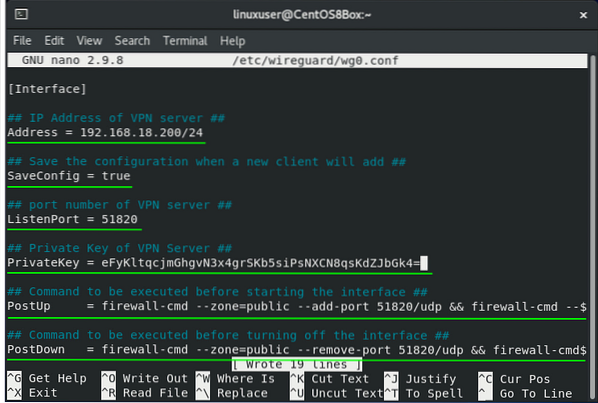

$ sudo nano / etc / wireguard / wg0.konf

Pievienojiet tālāk norādīto saturu mapē “/ etc / wireguard / wg0.conf ”fails.

[Saskarne]## VPN servera IP adrese ##

Adrese = 192.168. lpp.18.200/24

## Saglabājiet konfigurāciju, kad jauns klients pievienos ##

SaveConfig = true

## VPN servera porta numurs ##

ListenPort = 51820

## VPN servera privātā atslēga ##

PrivateKey = SERVER_PRIVATE_KEY

## Komanda, kas jāizpilda pirms saskarnes palaišanas ##

PostUp = firewall-cmd --zone = public --add-port 51820 / udp && firewall-cmd --zone = public --add-maskarāde

## Komanda, kas jāizpilda pirms saskarnes izslēgšanas ##

PostDown = ugunsmūris-cmd - noņemt-portu 51820 / udp --zone = public && firewall-cmd - noņemt-maskēties --zone = public

Šajā konfigurācijas failā ir šādi galvenie termini:

- Adrese - saskarnes privātā IP adrese (wg0).

- SaveConfig = true - saglabā saskarnes stāvokli, restartējot vai izslēdzot serveri.

- ListenPort - osta, kurā klausās WireGuard dēmons.

- PrivateKey - tikko izveidotā atslēga.

- PostUp - šī komanda tiks izpildīta pirms saskarnes aktivizēšanas

- PostDown - šī komanda tiks izpildīta pirms interfeisa izslēgšanas.

Tagad, kad jūs diezgan labi saprotat konfigurācijas failu, varat to saglabāt un iziet, izmantojot īsinājumtaustiņus (CTRL + S) un (CTRL + X).

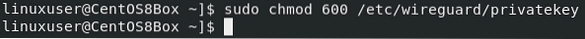

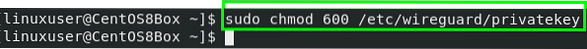

5. solis: iestatiet konfigurācijas privilēģijas un failu “privatekey”

Tagad mēs padarīsim VPN serveri mazliet drošāku. Pamata lietotājam nevajadzētu būt tiesībām lasīt konfigurācijas failu un “privatekey” failu. Lai nodrošinātu piekļuvi šiem failiem, mēs mainīsim šo divu failu režīmu uz 600. Komanda atļauju iestatīšanai ir sniegta zemāk.

$ sudo chmod 600 / etc / wireguard / privatekey

Pēc atļauju pabeigšanas mēs aktivizēsim saskarni (wg0), izmantojot komandrindas rīku wg-quick.

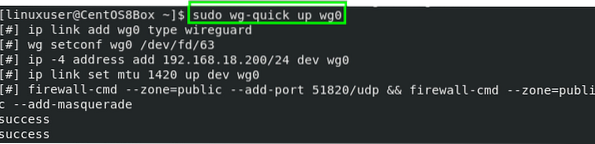

6. solis: Sāciet saskarni

Lai aktivizētu saskarni, izsniedziet tālāk norādīto komandu:

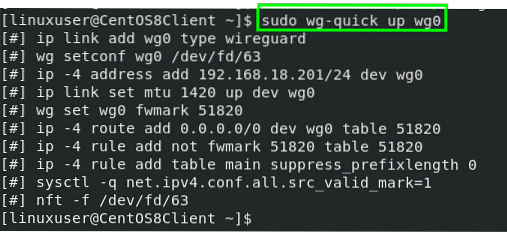

$ sudo wg-ātri uz augšu wg0

Ja esat ieguvis iepriekš redzamajā ekrānuzņēmumā redzamo rezultātu, esat veiksmīgi startējis saskarni. Tagad mēs pārbaudīsim saskarnes statusu.

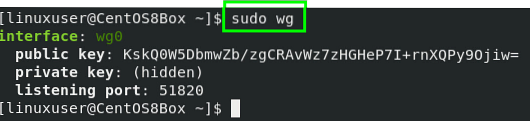

$ sudo wg

Iespējojiet interfeisu, lai automātiski palaistu interfeisu, palaižot CentOS 8 serveri.

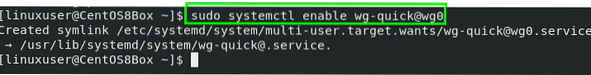

$ sudo systemctl iespējojiet wg-quick @ wg0

Šajā posmā servera iestatīšana ir pabeigta. Tagad, ja vēlaties iestatīt šo VPN serveri NAT, jums būs jāiespējo IPv4 pārsūtīšana.

7. darbība: iespējojiet IPv4 pārsūtīšanu

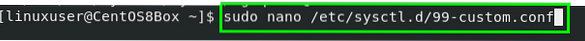

Lai iespējotu IPv4 pārsūtīšanu NAT, izveidojiet “99-custom.conf ”failā“ / etc / sysctl.d ”direktoriju, izmantojot nano redaktoru.

$ sudo nano / etc / sysctl.d / 99-custom.konf

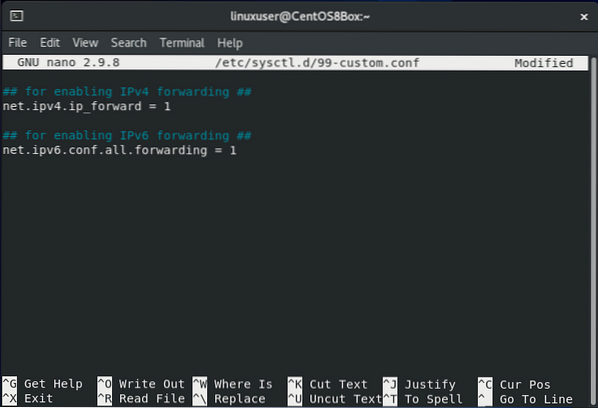

Pievienojiet šādu saturu mapei “/ etc / sysctl.d / 99-custom.konf ”

## IPv4 pārsūtīšanas iespējošanai ##tīkls.ipv4.ip_forward = 1

Lai iespējotu IPv6 pārsūtīšanu, pievienojiet šādu saturu mapē “/ etc / sysctl.d / 99-custom.conf ”failu.

## IPv6 pārsūtīšanas iespējošanai ##tīkls.ipv6.konf.visi.pārsūtīšana = 1

Pēc IPv4 pārsūtīšanas iespējošanas saglabājiet failu un izejiet, izmantojot īsinājumtaustiņus (CTRL + S) un (CTRL + X).

Pārejam tālāk uz WireGuard klienta mašīnas iestatīšanu.

WireGuard VPN instalēšana un konfigurēšana CentOS 8 klientā

Šajā sadaļā mēs izveidosim CentOS 8 mašīnu, kas darbosies kā klients. WireGuard VPN klienta instalēšanas un konfigurēšanas process būs gandrīz tāds pats kā WireGuard VPN serverim.

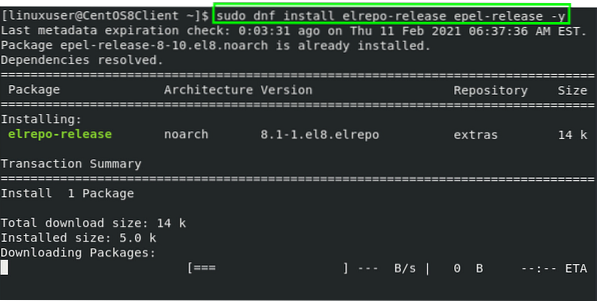

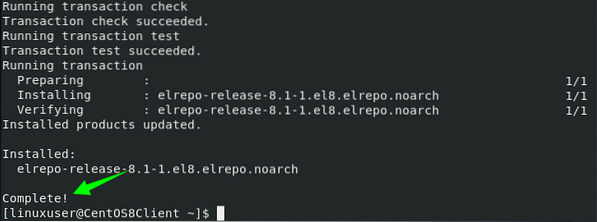

1. darbība: pievienojiet EPEL un Elrepo krātuves

Vispirms mēs pievienosim EPEL un Elrepo krātuves, lai instalētu kodola moduļus un WireGuard rīkus:

$ sudo dnf instalējiet epel-release elrepo-release -y

Pēc nepieciešamo krātuvju instalēšanas mēs instalēsim kodola moduļus un WireGuard rīkus.

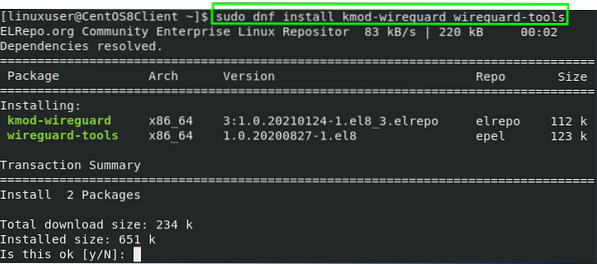

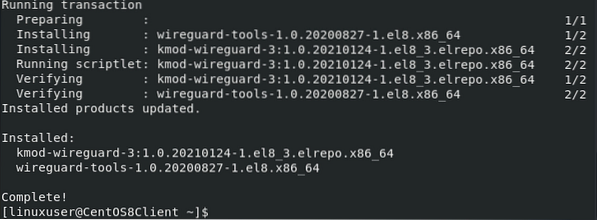

2. darbība: instalējiet kodola moduļus un WireGuard rīkus

Kodola moduļus un WireGuard rīkus tagad var instalēt no EPEL un Elrepo krātuvēm, izsniedzot šādu komandu.

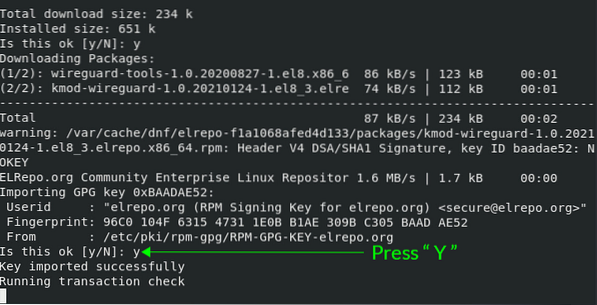

$ sudo dnf instalējiet kmod-wireguard wireguard-rīkus

Kad jums tiek lūgta atļauja importēt un pievienot GPG atslēgas CentOS 8 sistēmai, atļaujiet izmaiņas, ierakstot “Y” un nospiežot “Enter”.”

Pēc WireGuard rīku veiksmīgas instalēšanas ir jākonfigurē arī CentOS 8 klienta mašīna.

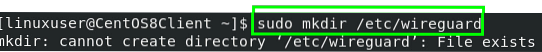

3. solis: izveidojiet publiskās un privātās atslēgas

Šajā solī klienta mašīnā izveidosim jaunu direktoriju '/ etc / wireguard'. Lai CentOS 8 sistēmā izveidotu jauno direktoriju '/ etc / wireguard', ievadiet šādu komandu.

sudo mkdir / etc / wireguard

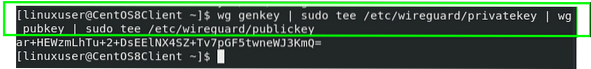

Pēc direktorijas izveides izveidojiet publiskās un privātās atslēgas, izmantojot komandrindas rīkus “wg” un “tee”. Komanda privāto un publisko atslēgu izveidošanai ir sniegta zemāk.

$ wg genkey | sudo tee / etc / wireguard / privatekey | wg pubkey | sudo tee / etc / wireguard / publickey

Ģenerētās atslēgas tagad tiks izdrukātas.

4. darbība: konfigurācija VPN trafika maršrutēšanai

Šajā solī mēs izveidosim konfigurācijas failu direktorijā '/ etc / wireguard' un atvērsim to, izmantojot nano redaktoru.

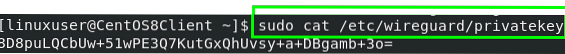

Pirms konfigurācijas faila izveidošanas iegūstiet privāto atslēgu, izmantojot šādu komandu.

$ sudo cat / etc / wireguard / privatekey

Kaut kur saglabājiet privāto atslēgu; jums tas būs vajadzīgs vēlāk konfigurācijas failā.

Tagad izveidojiet “wg0.conf ”fails.

$ sudo nano / etc / wireguard / wg0.konf

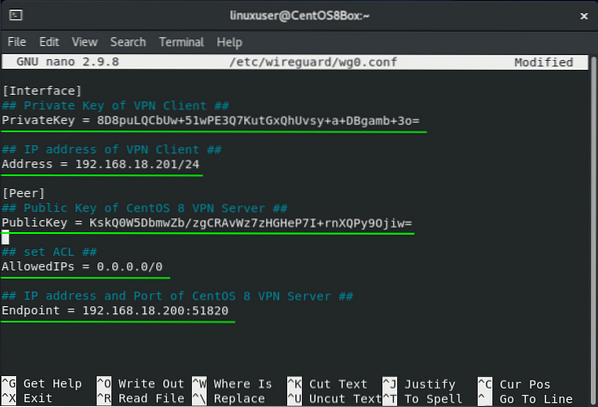

Pievienojiet tālāk norādīto saturu mapē “/ etc / wireguard / wg0.conf ”fails

[Saskarne]## VPN klienta privātā atslēga ##

PrivateKey = 8D8puLQCbUw + 51wPE3Q7KutGxQhUvsy + a + DBgamb + 3o =

## VPN klienta IP adrese ##

Adrese = 192.168. lpp.18.201/24

[Peer]

## CentOS 8 VPN servera publiskā atslēga ##

PublicKey = VWndJ4oB7ZJwC / 7UOm ++ OLDrbAxMPsR2yd0cl3sEkUI =

## iestatiet ACL ##

Atļautais IP = 0.0.0.0/0

## IP adrese un CentOS 8 VPN servera ports ##

Galapunkts = 192.168. lpp.18.200: 51820

Konfigurācijas failā ir šādi galvenie termini:

- PrivateKey - klienta mašīnā ģenerēto atslēgu.

- Adrese - interfeisa IP adrese (wg0).

- PublicKey - publiskā atslēga VPN servera mašīnai, kurai mēs vēlamies izveidot savienojumu.

- AtļautsIP - visas atļautās IP adreses satiksmes plūsmai, izmantojot VPN.

- Galapunkts - mēs norādīsim CentOS 8 servera mašīnas IP adresi un porta numuru, ar kuru mēs vēlamies izveidot savienojumu.

Tagad esam konfigurējuši arī klienta mašīnu. Saglabājiet failu un izejiet, izmantojot īsinājumtaustiņus (CTRL + S) un (CTRL + X).

5. solis: iestatiet konfigurācijas privilēģijas un failu “privatekey”

Tagad mēs mainīsim režīmu un iestatīsim konfigurācijas faila un faila “privatekey” privilēģijas uz 600. Ievadiet šo komandu, lai iestatītu atļaujas.

$ sudo chmod 600 / etc / wireguard / privatekey

Tagad, kad esam pabeiguši atļaujas, mēs varam aktivizēt interfeisu (wg0), izmantojot komandrindas rīku “wg-quick”.

6. solis: Sāciet saskarni

Lai aktivizētu saskarni, izsniedziet tālāk norādīto komandu:

$ sudo wg-ātri uz augšu wg0

Tagad mēs esam veiksmīgi sākuši saskarni. Tālāk mēs pārbaudīsim saskarnes statusu.

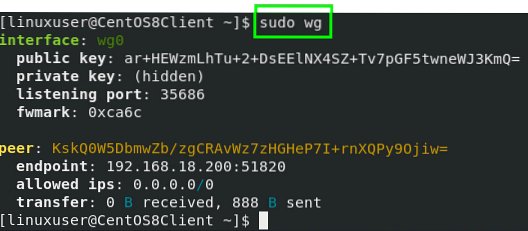

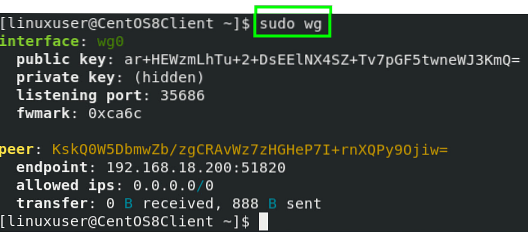

$ sudo wg

Iespējojiet interfeisu, lai automātiski palaistu interfeisu, palaižot CentOS 8 serveri.

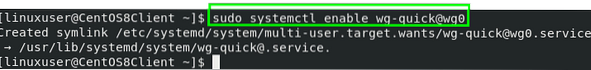

$ sudo systemctl iespējojiet wg-quick @ wg0

Šajā posmā tiek izveidots arī klients.

7. darbība: pievienojiet klienta IP adresi un publisko atslēgu CentOS 8 serverim

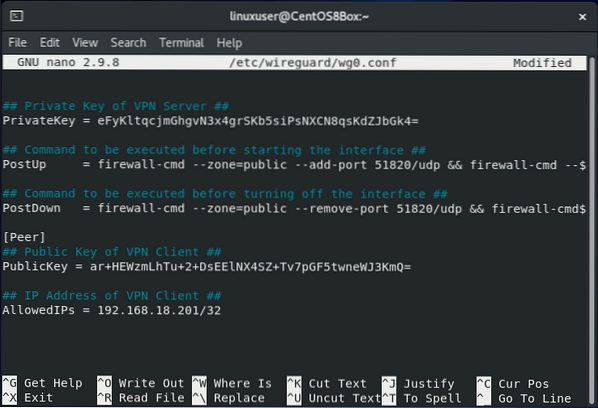

Pēdējais solis ir pievienot VPN klienta datora IP adresi un publisko atslēgu CentOS 8 WireGuard VPN servera mašīnas konfigurācijas failam.

Atgriezieties servera mašīnā un pievienojiet šādu saturu mapē “/ etc / wireguard / wg0.conf ”fails.

[Peer]## VPN klienta publiskā atslēga ##

PublicKey = dmfO9pirB315slXOgxXtmrBwAqPy07C57EvPks1IKzA =

## VPN klienta IP adrese ##

Atļautais IP = 192.168. lpp.10.2/32

Pēc VPN servera konfigurācijas faila atjaunināšanas saglabājiet failu un izejiet, izmantojot īsinājumtaustiņus (CTRL + S) un (CTRL + X).

Tagad tunelis ir izveidots, un visa satiksme tiks virzīta caur CentOS 8 WireGuard VPN serveri.

8. darbība: pārbaudiet tuneļa savienojumu

Lai pārbaudītu, vai CentOS 8 WireGuard VPN serveris ir pareizi instalēts un konfigurēts, izsniedziet zemāk norādīto komandu, lai pārliecinātos, ka trafika plūst caur konfigurēto WireGuard VPN serveri.

$ sudo wg

Un tas ir viss! Jūs esat veiksmīgi konfigurējis un izveidojis WireGuard VPN serveri.

Secinājums

Šis raksts parādīja, kā instalēt un konfigurēt WireGuard VPN CentOS 8 mašīnā un iestatīt sistēmu kā VPN serveri. Mēs arī parādījām, kā iestatīt CentOS 8 WireGuard VPN klientu un konfigurēt klientu maršruta plūsmai caur WireGuard VPN serveri.

Phenquestions

Phenquestions