Uzstādīšana

John The Ripper var instalēt dažādos veidos. Daži no tiem ir tie, kurus mēs varam instalēt, izmantojot apt-get vai snap. Atveriet termināli un izpildiet šādas komandas.

[aizsargāts pa e-pastu]: ~ $ sudo apt-get install john -yTas sāks instalēšanas procesu. Kad tas ir pabeidzis, terminālā ierakstiet “john”.

[e-pasts aizsargāts]: ~ $ johnJānis kaut kas lielisks 1.9.0-jumbo-1 OMP [Linux-gnu 64 bitu 64 AVX2 AC]

Autortiesības (c) 1996. – 2019. Gads, autores Solar Designer un citi

Mājas lapa: http: // www.openwall.com / john /

Tas nozīmē John the Ripper v1.9.Tagad jūsu ierīcē ir instalēts 0. Mēs varam redzēt, kā mājas lapas URL mūs novirza uz Open-wall vietni. Turpmāk sniegtais lietojums norāda, kā izmantot utilītu.

To var arī lejupielādēt un instalēt, izmantojot snap. Jums tas jāinstalē, ja jums to vēl nav.

[e-pasts aizsargāts]: ~ $ sudo apt atjauninājums[aizsargāts ar e-pastu]: ~ $ sudo apt install snapd

Un pēc tam instalējiet JohnTheRipper, izmantojot snap.

[aizsargāts ar e-pastu]: ~ $ sudo snap install John-the-RipperParoļu uzlaušana ar JohnTheRipper

Tātad, JohnTheRipper ir instalēts jūsu datorā. Tagad par interesanto daļu, kā ar to uzlauzt paroles. Ierakstiet terminālā "john". Terminālis parādīs jums šādu rezultātu:

[e-pasts aizsargāts]: ~ $ johnJānis kaut kas lielisks 1.9.0-jumbo-1 OMP [Linux-gnu 64 bitu 64 AVX2 AC]

Autortiesības (c) 1996. – 2019. Gads, autores Solar Designer un citi

Mājas lapa: http: // www.openwall.com / john /

Zem sākumlapas USAGE tiek norādīts kā:

Lietojums: John [OPTIONS] [PASSWORD-FILES]

Aplūkojot tā lietojumu, mēs varam pārliecināties, ka jums vienkārši jāiesniedz paroles fails (-i) un vēlamā (-ās) opcija (-as). Zem lietošanas veida ir uzskaitītas dažādas IESPĒJAS, sniedzot mums dažādas izvēles iespējas uzbrukuma veikšanai.

Dažas no pieejamajām iespējām ir:

-viens

- Noklusējuma režīms, izmantojot noklusējuma vai nosauktos noteikumus.

-vārdu saraksts

- vārdu saraksta režīms, lasiet vārdu sarakstu vārdnīcu no FILE vai standarta ievades

-kodēšana

- ievades kodējums (piem. UTF-8, ISO-8859-1).

-noteikumiem

- iespējojiet vārdu sajaukšanas kārtulas, izmantojot noklusējuma vai nosaukto kārtulas.

-papildu

- “Inkrementālais” režīms

-ārējs

- ārējais režīms vai vārdu filtrs

-atjaunot = NAME

- atjaunot pārtrauktu sesiju [saukts NAME]

-sesija = NAME

- nosauc jaunu sesiju NAME

-statuss = NAME

- izdrukāt sesijas statusu [saukts NAME]

-šovs

- parādīt sašķeltas paroles.

-pārbaude

- veikt testus un etalonus.

-sāļi

- slodzes sāļi.

-dakša = N

- Izveidojiet N procesus plaisāšanai.

-katls = NAME

- izmantojamais pot fails

-saraksts = KAS

- uzskaitītas KĀDAS iespējas. -list = help parāda vairāk par šo opciju.

-formāts = NAME

- Nodrošiniet Džonam hash veidu. e.g, -formāts = neapstrādāts-MD5, -formāts = SHA512

Dažādi režīmi programmā JohnTheRipper

Pēc noklusējuma Džons mēģina “viens”, pēc tam “vārdu saraksts” un visbeidzot “inkrementāls”. Režīmus var saprast kā metodi, ko Džons izmanto paroļu uzlaušanai. Iespējams, esat dzirdējuši par dažāda veida uzbrukumiem, piemēram, vārdnīcas uzbrukumu, Bruteforce uzbrukumu utt. Tieši to mēs saucam par Jāņa režīmiem. Vārdnīcu saraksti, kas satur iespējamās paroles, ir svarīgi vārdnīcas uzbrukumam. Bez iepriekš uzskaitītajiem režīmiem Jānis atbalsta arī citu režīmu, ko sauc par ārējo režīmu. Jūs varat izvēlēties atlasīt vārdnīcas failu vai arī varat veikt rupju spēku ar John The Ripper, izmēģinot visas iespējamās paroļu permutācijas. Noklusējuma konfigurācija sākas ar viena kreka režīmu, galvenokārt tāpēc, ka tas ir ātrāks un vēl ātrāks, ja vienlaikus izmantojat vairākus paroles failus. Visspēcīgākais pieejamais režīms ir inkrementālais režīms. Krekinga laikā tā izmēģinās dažādas kombinācijas. Kā norāda nosaukums, ārējais režīms izmantos pielāgotās funkcijas, kuras jūs pats rakstāt, savukārt vārdu saraksta režīmā opcijai tiek izmantots kā arguments norādītais vārdu saraksts un mēģināts vienkāršs vārdnīcu uzbrukums parolēm.

[aizsargāts ar e-pastu]: ~ $ john password-file -w vārdu sarakstsDžons tagad sāks pārbaudīt tūkstošiem paroļu. Paroles uzlaušana prasa intensīvu procesoru un ir ļoti ilgs process, tāpēc laiks, kas nepieciešams, būs atkarīgs no jūsu sistēmas un paroles stipruma. Tas var aizņemt vairākas dienas. Ja parole nav plaisāta dienām ilgi ar jaudīgu CPU, tā ir ļoti laba parole. Ja tas patiešām ir krusts; lai izlauztu paroli, pēc tam atstājiet sistēmu, līdz Džons to uzlauž ... Kā jau minēts iepriekš, tas var ilgt daudzas dienas.

Tā kā tas plaisā, statusu var pārbaudīt, nospiežot jebkuru taustiņu. Lai izietu no uzbrukuma sesijas, vienkārši nospiediet taustiņu q vai Ctrl + C.

Kad tā atradīs paroli, tā tiks parādīta terminālā. Visas uzlauztās paroles tiek saglabātas failā ar nosaukumu ~ /.john / john.katls.

Tas parāda paroles $ [HASH]: formātā.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Izlauzīsim paroli. Piemēram, mums ir MD5 paroles jaukšana, kas mums jālauž.

bd9059497b4af2bb913a8522747af2deMēs to ievietosim failā, teiksim paroli.hash un saglabājiet to lietotājā:

Jūs varat ierakstīt jebkuru lietotājvārdu, nav obligāti jābūt dažiem norādītiem.

Tagad mēs to uzlaužam!

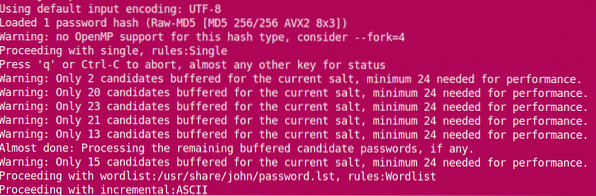

[aizsargāts ar e-pastu]: ~ $ john parole.hash - formāts = Raw-MD5Tas sāk uzlauzt paroli.

Mēs redzam, ka Džons no faila ielādē hash un sākas ar režīmu “viens”. Progresējot, tas pāriet uz vārdu sarakstu, pirms pāriet uz inkrementālo. Kad tā uzlauž paroli, tā pārtrauc sesiju un parāda rezultātus.

Paroli vēlāk varēs redzēt arī:

[aizsargāts ar e-pastu]: ~ $ john parole.hash - formāts = Raw-MD5 - šovsadmin: smaragds

1 paroles hash ir uzlauzts, 0 palicis

Arī ~ /.john / john.katls:

[aizsargāts ar e-pastu]: ~ $ cat ~ /.Džons / Džons.katls

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragds

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Tātad, parole ir smaragds.

Internets ir pilns ar moderniem paroļu uzlaušanas rīkiem un utilītprogrammām. JohnTheRipper var būt daudz alternatīvu, taču tā ir viena no labākajām pieejamajām. Priecīga plaisāšana!

Phenquestions

Phenquestions