Nikto veic vairāk nekā 6700 testus pret vietni. Lielais drošības ievainojamību un nepareizi konfigurēto tīmekļa serveru testu skaits lielākajai daļai drošības ekspertu un pentesteru padara to par ierīci. Nikto var izmantot, lai pārbaudītu tīmekļa vietni un tīmekļa serveri vai virtuālo resursdatoru par zināmām drošības ievainojamībām un nepareizu failu, programmu un serveru konfigurāciju. Tas var atklāt nepamanītu saturu vai skriptus un citus grūti identificējamus jautājumus no ārpuses.

Uzstādīšana

Instalēšana Nikto Ubuntu sistēmā būtībā ir vienkāršs, jo pakete jau ir pieejama noklusējuma krātuvēs.

Vispirms, lai atjauninātu sistēmas krātuves, mēs izmantosim šādu komandu:

[aizsargāts pa e-pastu]: ~ $ sudo apt-get update && sudo apt-get upgradePēc sistēmas atjaunināšanas. Tagad izpildiet šo komandu, lai instalētu Nikto.

[e-pasts aizsargāts]: ~ $ sudo apt-get install nikto -yPēc instalēšanas pabeigšanas izmantojiet šo komandu, lai pārbaudītu, vai nikto ir instalēts pareizi vai nav:

[e-pasts aizsargāts]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Ja komanda norāda versijas numuru Nikto tas nozīmē, ka instalēšana ir veiksmīga.

Lietošana

Tagad mēs redzēsim, kā mēs varam to izmantot Nikto ar dažādām komandrindas opcijām, lai veiktu tīmekļa skenēšanu.

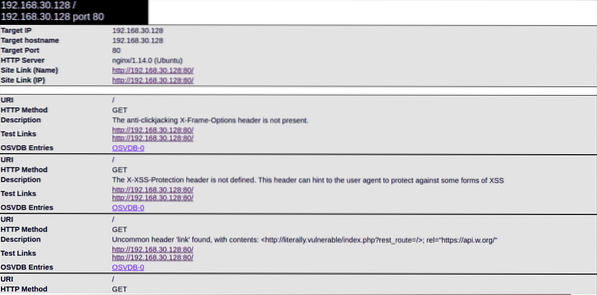

Parasti Nikto skenēšanai nepieciešams tikai resursdators, kuru var norādīt ar -h vai -saimnieks opcija, piemēram, ja mums ir nepieciešams skenēt mašīnu, kuras ip ir 192.168. lpp.30.128 mēs palaidīsim Nikto šādi, un skenēšana izskatīsies apmēram šādi:

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128- Nikto v2.1.6

------------------------------------------------------------

+ Mērķa IP: 192.168. lpp.30.128

+ Mērķa resursdatora nosaukums: 192.168. lpp.30.128

+ Mērķa osta: 80

+ Sākuma laiks: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Serveris: nginx / 1.14.0 (Ubuntu)

... izgriezums ..

+ /: Tika atrasta WordPress instalācija.

+ / wp-login.php: atrasta WordPress pieteikšanās

+ Apache / 2.4.10, šķiet, ir novecojis

+ X-XSS-Protection galvene nav definēta. Šī galvene var dot mājienu lietotāja aģentam

lai aizsargātu pret dažām XSS formām

+ Serveris var noplūdināt inodus, izmantojot ETags

------------------------------------------------------------

+ Pārbaudīts 1 saimnieks (-i)

Šajā izvadā ir daudz noderīgas informācijas .Nikto ir atklājis Web serveri, XSS ievainojamības, Php informāciju un WordPress instalēšanu.

OSVDB

Nikto skenēšanas vienumi ar OSVDB prefiksu ir ievainojamības, par kurām tiek ziņots atvērtā koda ievainojamības datu bāzē (līdzīgi citām ievainojamības datu bāzēm, piemēram, kopīgas ievainojamības un ekspozīcijas, nacionālā ievainojamības datu bāze utt.).Tie var būt diezgan noderīgi, ņemot vērā to smaguma pakāpi ,

Ostu norādīšana

Kā redzat no iepriekš minētajiem rezultātiem, kad ports nav norādīts, Nikto pēc noklusējuma skenēs 80. portu . Ja tīmekļa serveris darbojas citā ostā, jums jānorāda porta numurs, izmantojot -lpp vai -osta opcija.

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128 -p 65535- Nikto v2.1.6

------------------------------------------------------------

+ Mērķa IP: 192.168. lpp.30.128

+ Mērķa resursdatora nosaukums: 192.168. lpp.30.128

+ Mērķa osta: 65535

+ Sākuma laiks: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Serveris: Apache / 2.4.29 (Ubuntu)

+ Galvene, kas novērš klikšķu bloķēšanu, X-Frame-Options nav pieejama.

+ Apache / 2.4.29, šķiet, ir novecojuši

+ OSVDB-3233: / icons / README: atrasts Apache noklusējuma fails.

+ Atļautās HTTP metodes: OPTIONS, HEAD, GET, POST

Skenēts 1 resursdators ..

No iepriekš minētās informācijas mēs varam redzēt, ka ir dažas galvenes, kas palīdz norādīt, kā vietne ir konfigurēta. Jūs varat iegūt sulīgu informāciju arī no slepenajiem direktorijiem.

Varat norādīt vairākas ostas, izmantojot komatu, piemēram:

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128 -p 65535 65536Vai arī varat norādīt virkni portu, piemēram:

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128 -p 65535-65545Vietrāžu URL izmantošana mērķa resursdatora norādīšanai

Lai norādītu mērķi pēc tā URL, mēs izmantosim komandu:

[e-pasts aizsargāts]: ~ $ nikto -h http: // www.piemērs.comNikto skenēšanas rezultātus var eksportēt dažādos formātos, piemēram, CSV, HTML, XML utt. Lai saglabātu rezultātus noteiktā izvades formātā, jums jānorāda -o (izeja) opcija un arī -f (formāts) opcija.

Piemērs :

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128 -o tests.html -F htmlTagad mēs varam piekļūt pārskatam, izmantojot pārlūku

Pielāgošanas parametrs

Vēl viens pienācīgs komponents Nikto ir iespējamība raksturot testu, izmantojot - Noskaņošana parametrs. Tas ļaus jums veikt tikai nepieciešamos testus, kas var ietaupīt daudz laika:

- Failu augšupielāde

- Interesanti faili / žurnāli

- Nepareizi konfigurācijas

- Informācijas atklāšana

- Injekcija (XSS utt.)

- Attālā failu izguve

- Pakalpojuma atteikums (DOS)

- Attālā failu izguve

- Attālā apvalks - komandu izpilde

- SQL injekcija

- Autentifikācijas apvedceļš

- Programmatūras identifikācija

- Attālā avota iekļaušana

- Reversās regulēšanas izpilde (visas, izņemot norādītās)

Piemēram, lai pārbaudītu SQL injekciju un attālo failu izguvi, mēs rakstīsim šādu komandu:

[e-pasts aizsargāts]: ~ $ nikto -h 192.168. lpp.30.128 -Tuning 79 -o tests.html -F htmlSkenēšanas savienošana pārī ar Metasploit

Viena no stilīgākajām Nikto lietām ir tā, ka skenēšanas rezultātu var savienot pārī ar Metasploit lasāmu formātu. To darot, varat izmantot Nikto izvadi Metasploit, lai izmantotu konkrēto ievainojamību. Lai to izdarītu, vienkārši izmantojiet iepriekš minētās komandas un pievienojiet -Formatēt msf+ līdz beigām. Tas palīdzēs ātri savienot datus, kas iegūti ar ieročiem.

[e-pasts aizsargāts]: ~ $ nikto -hSECINĀJUMS

Nikto ir slavens un vienkārši lietojams tīmekļa servera novērtēšanas rīks, lai ātri atklātu iespējamās problēmas un ievainojamības. Nikto vajadzētu būt jūsu pirmajam lēmumam, pārbaudot tīmekļa serverus un tīmekļa lietojumprogrammas. Nikto filtrē 6700, iespējams, riskantus dokumentus / programmas, pārbauda novecojušo vairāk nekā 1250 serveru formas un pielāgo nepārprotamas problēmas vairāk nekā 270 serveros, kā norāda Nikto iestāde. Jums jāzina, ka nikto lietošana nav slepena procedūra nozīmē, ka ielaušanās detektēšanas sistēma to var viegli noteikt. Tas tika veikts drošības analīzei, tāpēc slēpšana nekad nebija prioritāte.

Phenquestions

Phenquestions