Tagad, ja vēlaties dalīties kaut ko no vietējā tīmekļa servera ar draugiem, kas atrodas ārpus lokālā tīkla, un viņi nevar piekļūt jūsu datoram. Tad kā jūs pakļautu vietējo hostu draugiem ārpus LAN?

Šajā gadījumā jūs izveidojat tuneli no vietējā hosteļa uz internetu un koplietojat draugiem publisku IP adresi, kurai var piekļūt no visa interneta.

Tuneļus var izveidot, izmantojot SSH vai Ngrok. Šeit mēs apspriedīsim abus veidus un pēc tam pārbaudīsim tunelēšanas rezultātu, izmantojot netcat.

Publiska IP iegūšana, izmantojot Ngrok

Ngrok ir starpplatformu tuneļu veidošanas programmatūra, kuru var izmantot, lai izveidotu drošus tuneļus no interneta uz vietējo tīklu. Tas arī uztver visu satiksmi pārbaudei. Tālāk ir aprakstīta metode, kā izveidot tuneļus no localhost līdz internetam.

Ngrok instalēšana

Pirms lietošanas Ngrok uz jūsu mašīnas, mums tas ir jāinstalē. Ngrok var instalēt, izmantojot šādu komandu Terminal.

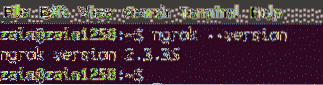

[aizsargāts ar e-pastu]: ~ $ snap install ngrokPalaidot iepriekš minēto komandu, tā pēc nepieciešamo failu lejupielādes instalēs ngrok. Jūs varat pārbaudīt, vai Ngrok ir instalēta vai nav instalēta, izmantojot šādu komandu terminālā.

[aizsargāts ar e-pastu]: ~ $ ngrok --versijaJa Ngrok ir instalēta, tā sniegs versiju, kā parādīts nākamajā attēlā.

Pēc instalēšanas Ngrok, tagad tas ir gatavs lietošanai tuneļu izveidošanai.

Vietējā hosta publiskošana

Ngrok tiek izmantots, lai pakļautu vietējam tīmekļa serverim internetu. Viss, kas mums jādara, ir pateikt Ngrok kādu portu klausās vietējais tīmekļa serveris. Palaidiet šo komandu, lai vietējam tīmekļa serverim pakļautu internetu

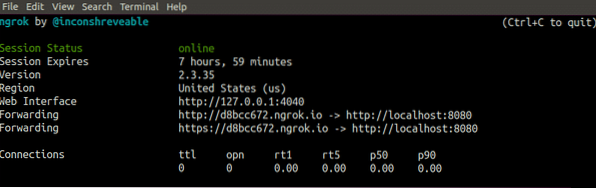

[aizsargāts ar e-pastu]: ~ $ ngrok http 8080Palaižot iepriekšminēto komandu terminālā, Ngrok izveido tuneli no vietējā tīmekļa servera uz internetu caur 8080 portu un parāda publisko URL, caur kuru var piekļūt jūsu vietējam tīmekļa serverim. Pēc GUI palaišanas iepriekš redzamā komanda parādās Terminal.

Tagad vietējam saimniekam: 8080 var piekļūt no visa interneta, izmantojot iepriekš redzamajā attēlā redzamo saiti.

Satiksmes pārbaude caur tuneli

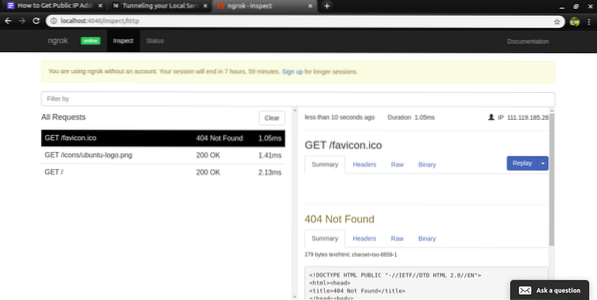

Ngrok nodrošina mums iespēju pārbaudīt visus ienākošos vai izejošos pieprasījumus no interneta vietējam uzņēmējam. Mēs varam novērot visu satiksmi, dodoties uz šo saiti

localhost: 4040 / inspect / httpPārlūkojot iepriekš minēto saiti, pārlūks parāda visus ienākošos vai izejošos pieprasījumus, kā parādīts nākamajā attēlā.

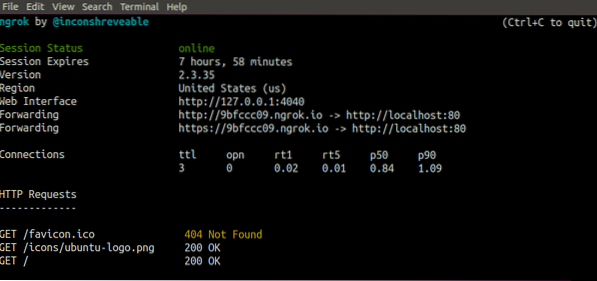

Terminal parāda arī pieprasījumus, kas veikti jūsu vietējam tīmekļa serverim. Nākamajā attēlā parādīts, kā termināls uztur http pieprasījumu reģistru.

Publiska IP iegūšana, izmantojot SSH

SSH pazīstams arī kā Secure Shell ir drošs sakaru protokols, ko izmanto attālajai saziņai starp klientu un serveri. Turklāt, SSH var izmantot arī tuneļu izveidošanai, lai padarītu jūsu vietējo mitekli pieejamu sabiedrībai. Šajā emuārā mēs redzēsim, kā izmantot SSH tuneļu izveidošanai starp vietējo hostu un publisko internetu.

Vietējā hosta publiskošana

Localhost var arī atklāt sabiedrībai, izmantojot SSH kas būtībā ir sakaru protokols. To sauc par SSH tunelēšana vai SSH ostas pārsūtīšana. Vietējā saimnieka terminālā izpildiet šo komandu, lai izveidotu tuneli starp vietējo hostu un attālo serveri

[aizsargāts pa e-pastu]: ~ $ ssh -R 8080: localhost: 8088 remoteUser @ IPAddressIepriekš minētajā komandā

- 8080 ir ports, kuru serveris klausās

- 8088 ir ports, kuru vēlaties atmaskot

- remoteUser ir tā lietotāja vārds, kuram jūs pakļausit savu tīmekļa serveri

- IPAddress ir attālā lietotāja IP

- -R nozīmē, ka jūs izveidojat savienojumu no attālā servera ar vietējo hostu

Tagad vietējā hosta 8088 ostai var piekļūt no attālā servera ar IP “IP adresi” un lietotājvārdu “remoteUser” caur 8080 portu.

Attālā servera konfigurācija

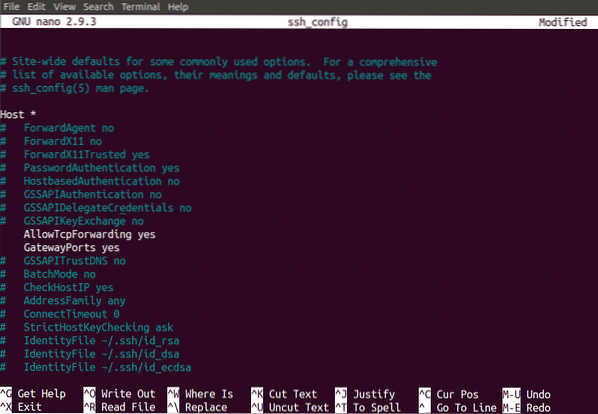

Pirms piekļūšanas localhost caur tuneļu no attālā servera, veiciet dažas izmaiņas sshd_config attālā servera fails. Šo failu var atvērt, ierakstot šādu komandu terminālā.

[aizsargāts pa e-pastu]: ~ $ nano / etc / ssh / sshd_configPēc faila atvēršanas veiciet izmaiņas, kā parādīts nākamajā attēlā.

AllowTcpForwarding jāGatewayPorts jā

Pēc izmaiņu veikšanas restartējiet SSH serverim, lai piemērotu šīs izmaiņas. Tagad localhost ir atvērts attālajam serverim, kuram var piekļūt.

Tuneļu pārbaude

Līdz šim mēs esam izveidojuši tuneļus starp localhost un attālo serveri, izmantojot SSH un Ngrok. Tagad mēs pārbaudīsim, vai šie tuneļi ir izveidoti vai nav. Mēs izmantosim netcat komanda pārbaudīt tuneļus. Vietējā saimnieka terminālā izpildiet šo komandu

[aizsargāts ar e-pastu]: ~ $ netcat -l -p 8088Palaidot iepriekš minēto komandu, vietējā saimnieka terminālī, netcat sāk klausīties vietējā saimnieka 8088. portā.

Tagad attālā servera terminālā ierakstiet šo komandu, lai nosūtītu ziņojumu

[e-pasts aizsargāts]: ~ $ echo “Labdien!”| netcat [pultservera IP] 8080Palaidot iepriekšminēto komandu attālā servera terminālī, localhost terminālī jāparādās paziņojumam “Hello”. Ja tas notiek, tad jūsu tunelis ir izveidots.

Secinājums

Lai padarītu vietējo mitekli pieejamu no interneta, tiek izveidoti tuneļi starp vietējo hosteli un internetu. Šajā emuārā mēs esam apsprieduši, kā izveidot tuneļus, lai padarītu jūsu vietējo saimnieku pieejamu internetam. Ir apspriestas divas tuneļu izveidošanas metodes SSH tunelēšana un Ngrok tunelēšana. Satiksmes pārbaude, izmantojot Ngrok ir apspriesta arī tuneļošana. Pēc tam tuneļu testēšanas process, izmantojot netcat ir apspriests. Pēc šī emuāra lasīšanas jums būs ļoti viegli padarīt vietējo tīmekļa serveri publiski pieejamu.

Phenquestions

Phenquestions