Btrfs failu sistēmas līmeņa šifrēšanas funkcija joprojām nav pieejama. Bet jūs varat izmantot trešās puses šifrēšanas rīku, piemēram, dm-kripta lai šifrētu visas jūsu Btrfs failu sistēmas atmiņas ierīces.

Šajā rakstā es parādīšu, kā šifrēt Btrfs failu sistēmai pievienotās atmiņas ierīces ar dm-crypt. Tātad, sāksim darbu.

Saīsinājumi

- LUKS - Linux vienotās atslēgas iestatīšana

- HDD - Cietais disks

- SSD - Cietvielu disks

Priekšnoteikumi

Lai sekotu šim rakstam:

- Jums jādarbojas vai nu Fedora 33 Workstation, vai Ubuntu 20.04 LTS Linux izplatīšana datorā.

- Datorā jābūt bezmaksas HDD / SSD diskam.

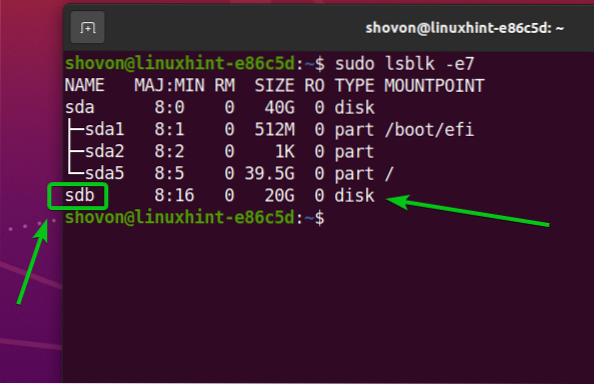

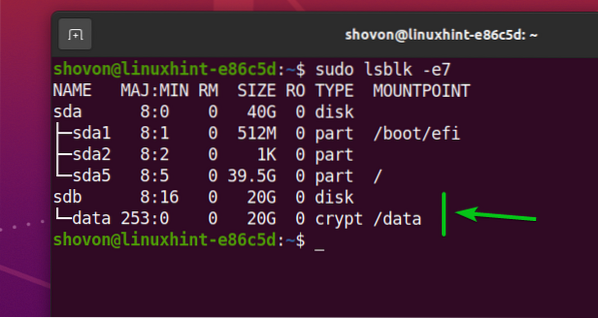

Kā redzat, man ir HDD SDB manā Ubuntu 20.04 LTS mašīna. Es to šifrēšu un formatēšu ar Btrfs failu sistēmu.

$ sudo lsblk -e7

Nepieciešamo pakotņu instalēšana Ubuntu 20.04 LTS

Lai šifrētu atmiņas ierīces un formatētu tās ar Btrfs failu sistēmu, jums jābūt btrfs-progs un kriptogrāfijas iestatīšana pakotnes, kas instalētas jūsu Ubuntu 20.04 LTS mašīna. Par laimi, šīs paketes ir pieejamas Ubuntu 20 oficiālajā pakotņu krātuvē.04 LTS.

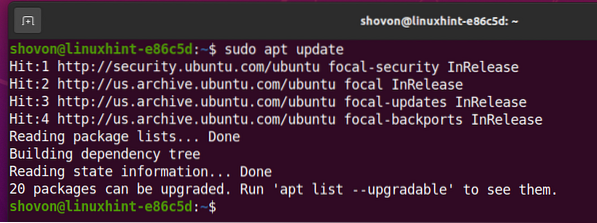

Vispirms atjauniniet APT pakotnes krātuves kešatmiņu ar šādu komandu:

$ sudo apt atjauninājums

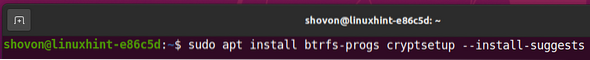

Lai instalētu btrfs-progs un kriptogrāfijas iestatīšana, palaidiet šādu komandu:

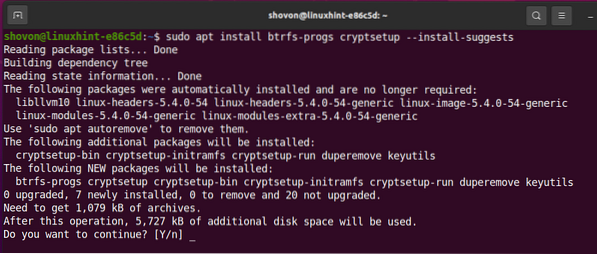

Lai apstiprinātu instalēšanu, nospiediet Jā un pēc tam nospiediet <Enter>.

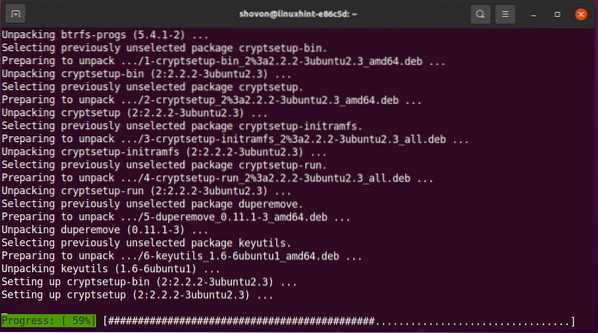

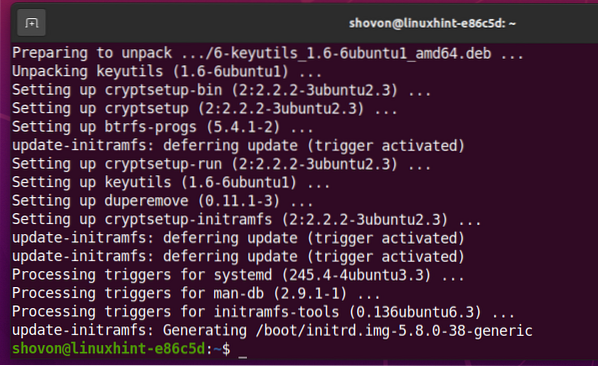

The btrfs-progs un kriptogrāfijas iestatīšana pakotnes un to atkarības tiek instalētas.

The btrfs-progs un kriptogrāfijas iestatīšana Šajā brīdī ir jāinstalē paketes.

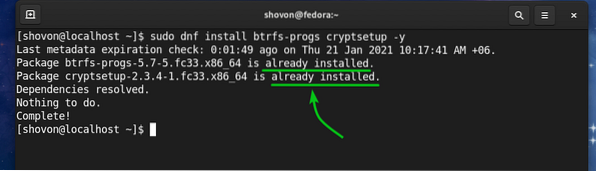

Nepieciešamo pakotņu instalēšana Fedora 33

Lai šifrētu atmiņas ierīces un formatētu tās ar Btrfs failu sistēmu, jums jābūt btrfs-progs un kriptogrāfijas iestatīšana pakotnes, kas instalētas jūsu Fedora 33 darbstacijas mašīnā. Par laimi, šīs paketes ir pieejamas Fedora 33 Workstation oficiālajā pakešu krātuvē.

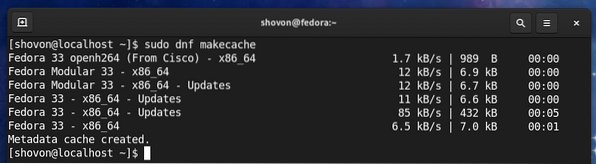

Vispirms atjauniniet DNF pakotnes krātuves kešatmiņu ar šādu komandu:

$ sudo dnf makecache

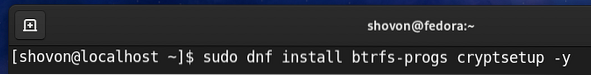

Lai instalētu btrfs-progs un kriptogrāfijas iestatīšana, palaidiet šādu komandu:

Fedora 33 darbstacija pēc noklusējuma izmanto Btrfs failu sistēmu. Tātad, visticamāk, šīs paketes jau būs instalētas, kā redzat zemāk redzamajā ekrānuzņēmumā. Ja kādu iemeslu dēļ tie netiek instalēti, tie tiks instalēti.

Šifrēšanas atslēgas ģenerēšana

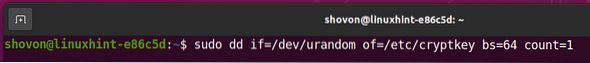

Pirms jūs varat šifrēt savas atmiņas ierīces ar kriptogrāfijas iestatīšana, jums ir jāveido 64 baitu gara izlases atslēga.

Jūs varat ģenerēt šifrēšanas atslēgu un saglabāt to / etc / cryptkey failu ar šādu komandu:

$ sudo dd, ja = / dev / urandom = / etc / cryptkey bs = 64 skaits = 1

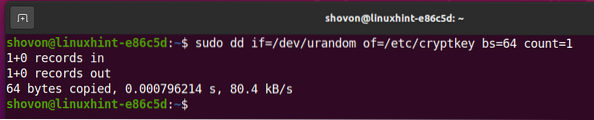

Jauna šifrēšanas atslēga ir jāizveido un jāuzglabā / etc / cryptkey failu.

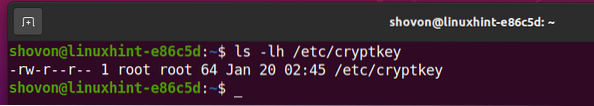

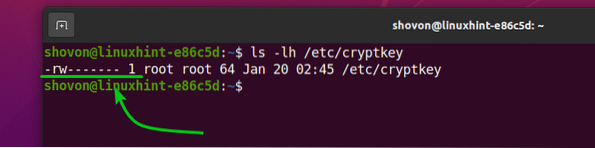

Šifrēšanas atslēgas fails / etc / cryptkey pēc noklusējuma to var izlasīt visi, kā redzat zemāk redzamajā ekrānuzņēmumā. Tas ir drošības risks. Mēs vēlamies tikai sakne lai lietotājs varētu lasīt / rakstīt / etc / cryptkey fails.

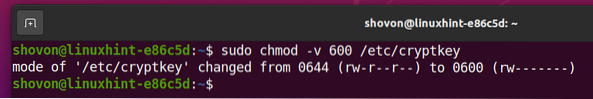

Lai ļautu tikai saknes lietotājam lasīt / rakstīt / etc / cryptkey fails, mainiet faila atļaujas šādi:

Kā redzat, tikai sakne lietotājam ir lasīšanas / rakstīšanas (rw) atļauja / etc / cryptkey failu. Tātad neviens cits nevar redzēt, kas tajā ir / etc / cryptkey failu.

Krātuves ierīču šifrēšana ar dm-crypt

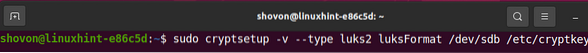

Tagad, kad esat izveidojis šifrēšanas atslēgu, varat šifrēt savu atmiņas ierīci. teiksim, SDB, ar LUKS v2 (2. versija) diska šifrēšanas tehnoloģiju šādi:

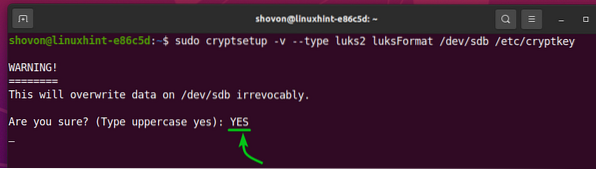

$ sudo cryptsetup -v - type luks2 luksFormat / dev / sdb / etc / cryptkey

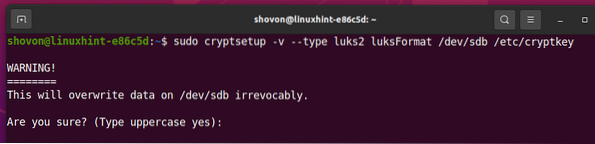

kriptogrāfijas iestatīšana liks jums apstiprināt šifrēšanas darbību.

PIEZĪME: Visi jūsu HDD / SSD dati ir jānoņem. Tātad, pirms mēģināt šifrēt savu HDD / SSD, pārliecinieties, ka esat pārvietojis visus svarīgos datus.

Lai apstiprinātu diska šifrēšanas darbību, ierakstiet JĀ (lielajiem burtiem) un nospiediet

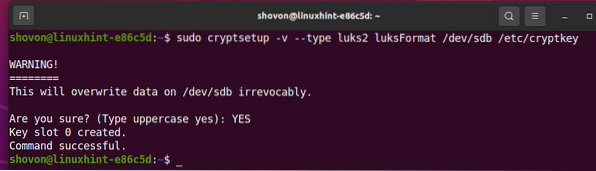

Šajā brīdī glabāšanas ierīce / dev / sdb jābūt šifrētam ar šifrēšanas atslēgu / etc / cryptkey.

Šifrētu atmiņas ierīču atvēršana

Kad esat šifrējis atmiņas ierīci ar kriptogrāfijas iestatīšana, jums tas jāatver ar kriptogrāfijas iestatīšana rīks, lai to varētu izmantot.

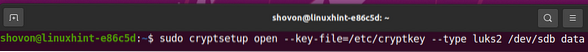

Jūs varat atvērt šifrētu atmiņas ierīci SDB un kartē to savā datorā kā dati glabāšanas ierīce:

$ sudo cryptsetup open --key-file = / etc / cryptkey - type luks2 / dev / sdb data

Tagad ceļā būs pieejama atšifrētā atmiņas ierīce / dev / mapper / data. Jums ir jāizveido vēlamā failu sistēma / dev / mapper / datu ierīce un piestipriniet / dev / mapper / datu ierīce tā vietā / dev / sdb no šī brīža.

Btrfs failu sistēmas izveide uz šifrētām ierīcēm:

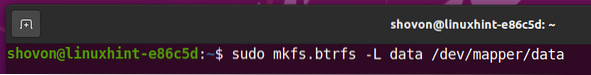

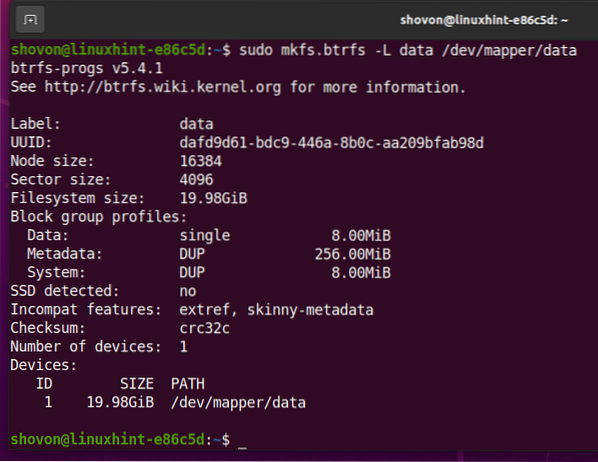

Lai atšifrētajā atmiņas ierīcē izveidotu Btrfs failu sistēmu / dev / mapper / data ar etiķetes datiem palaidiet šādu komandu:

$ sudo mkfs.btrfs -L dati / dev / kartētājs / dati

Btrfs failu sistēma ir jāizveido vietnē / dev / mapper / datu glabāšanas ierīce, kas tiek atšifrēts no atmiņas ierīces / dev / sdb (šifrēts ar LUKS 2).

Šifrētu Btrfs failu sistēmas pievienošana

Varat pievienot arī iepriekš izveidoto Btrfs failu sistēmu.

Pieņemsim, ka vēlaties instalēt Btrfs failu sistēmu, kuru esat izveidojis iepriekš / dati direktorijā.

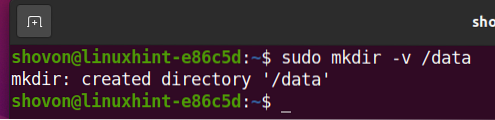

Tātad, izveidojiet / dati direktoriju šādi:

$ sudo mkdir -v / data

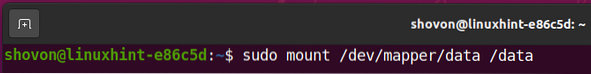

Lai pievienotu Btrfs failu sistēmu, kas izveidota vietnē / dev / mapper / datu glabāšanas ierīce iekš / dati direktorijā, izpildiet šādu komandu:

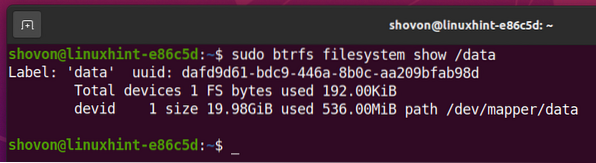

Kā redzat, šifrētajā atmiņas ierīcē izveidota Btrfs failu sistēma SDB ir uzstādīts / dati direktorijā.

Šifrētu Btrfs failu sistēmas automātiska pievienošana sāknēšanas laikā

Šifrēto Btrfs failu sistēmu var pievienot arī sāknēšanas laikā.

Lai pievienotu šifrēto Btrfs failu sistēmu sāknēšanas laikā, jums:

- atšifrēt atmiņas ierīci / dev / sdb sāknēšanas laikā, izmantojot / etc / cryptkey šifrēšanas atslēgas fails

- uzstādiet atšifrēto atmiņas ierīci / dev / mapper / data uz / dati direktorijā

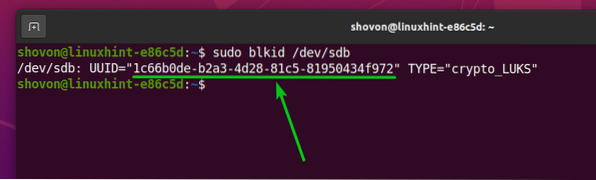

Vispirms atrodiet SDB šifrēta atmiņas ierīce ar šādu komandu:

$ sudo blkid / dev / sdb

Kā redzat, UUID SDB šifrēta atmiņas ierīce ir 1c66b0de-b2a3-4d28-81c5-81950434f972. Jums būs savādāk. Tātad, pārliecinieties, ka turpmāk to nomainīsit ar savu.

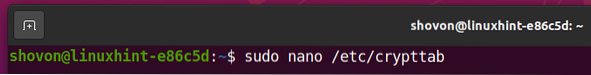

Lai automātiski atšifrētu SDB atmiņas ierīces sāknēšanas laikā, tai jāpievieno ieraksts / etc / crypttab failu.

Atveriet / etc / crypttab failu ar nano teksta redaktors šādi:

$ sudo nano / etc / crypttab

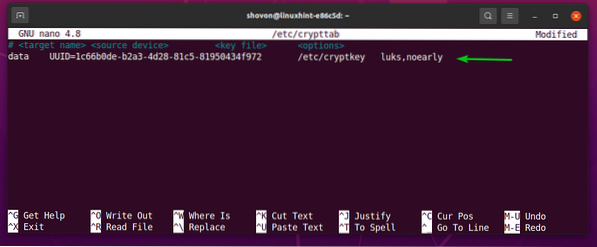

Pievienojiet šādu rindu rindas beigās / etc / crypttab failu, ja izmantojat HDD.

Pievienojiet šādu rindu rindas beigās / etc / crypttab failu, ja izmantojat SSD.

data UUID = 1c66b0de-b2a3-4d28-81c5-81950434f972 / etc / cryptkey luks, noearly, izmestKad esat pabeidzis, nospiediet <Ctrl> + X, sekoja Jā, un <Enter>, lai saglabātu / etc / crypttab failu.

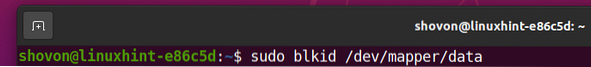

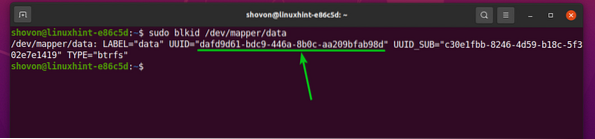

Tagad atrodiet atšifrētā UUID / dev / mapper / data atmiņas ierīce ar šādu komandu:

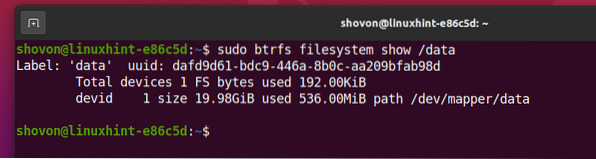

Kā redzat, UUID / dev / mapper / data atšifrēta atmiņas ierīce ir dafd9d61-bdc9-446a-8b0c-aa209bfab98d. Jums būs savādāk. Tātad, pārliecinieties, ka turpmāk to nomainīsit ar savu.

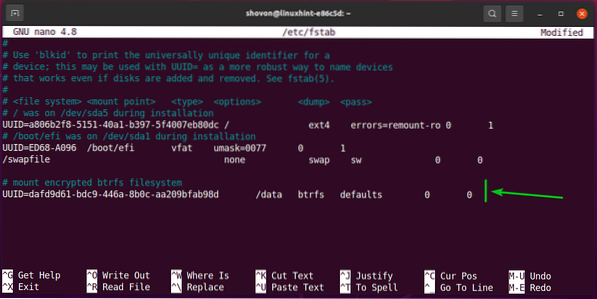

Lai automātiski pievienotu atšifrēto atmiņas ierīci / dev / mapper / data direktorijā / data sāknēšanas laikā jums jāpievieno ieraksts / etc / fstab failu.

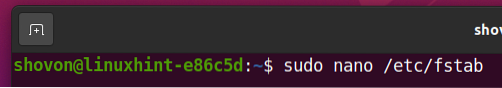

Atveriet / etc / fstab fails Ar nano teksta redaktors šādi:

$ sudo nano / etc / fstab

Tagad pievienojiet šādu rindu saraksta beigās / etc / fstab fails:

Kad esat pabeidzis, nospiediet <Ctrl> + X, sekoja Jā, un <Enter>, lai saglabātu / etc / fstab failu.

Visbeidzot, restartējiet datoru, lai izmaiņas stātos spēkā.

Šifrēta atmiņas ierīce SDB tiek atšifrēts par dati atmiņas ierīci un dati atmiņas ierīce ir uzstādīta / dati direktorijā.

Kā redzat, Btrfs failu sistēma, kas tika izveidota atšifrētajā / dev / mapper / data atmiņas ierīce ir uzstādīta / dati direktorijā.

Secinājums

Šajā rakstā es parādīju, kā šifrēt atmiņas ierīci, izmantojot LUKS 2 šifrēšanas tehnoloģiju, ar kriptogrāfijas iestatījumu. Jūs arī uzzināsiet, kā atšifrēt šifrēto atmiņas ierīci un formatēt to, izmantojot arī Btrfs failu sistēmu. Kā arī to, kā automātiski atšifrēt šifrēto atmiņas ierīci un ievietot to sāknēšanas laikā. Šis raksts palīdzēs jums sākt darbu ar Btrfs failu sistēmas šifrēšanu.

Phenquestions

Phenquestions