- Kā atspējot ssh root piekļuvi Debian 10 Buster

- Alternatīvas, lai nodrošinātu jūsu piekļuvi ssh

- Ssh porta filtrēšana ar iptables

- TCP iesaiņotāju izmantošana ssh filtrēšanai

- Atspējo ssh pakalpojumu

- Saistītie raksti

Kā atspējot ssh root piekļuvi Debian 10 Buster

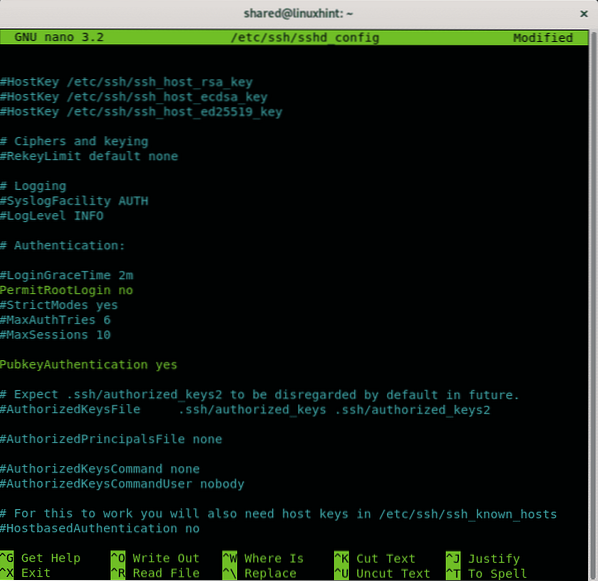

Lai atspējotu ssh root piekļuvi, jums ir jārediģē ssh konfigurācijas fails, Debianā tas ir / etc / ssh / sshd_config, lai to rediģētu, izmantojot nano teksta redaktora palaišanu:

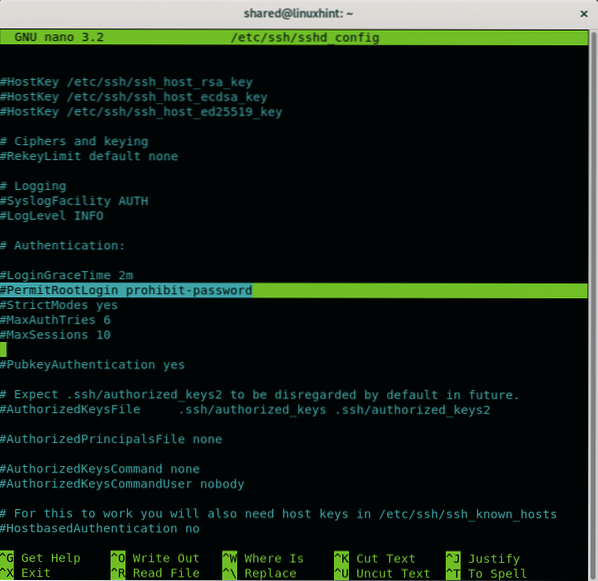

Nano varat nospiest CTRL + W (kur) un veidu PermitRoot lai atrastu šādu rindu:

#PermitRootLogin aizliegt paroli

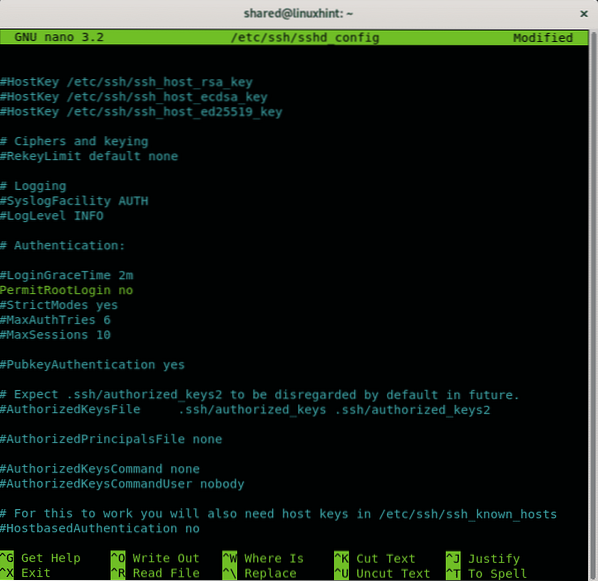

Lai atspējotu root piekļuvi, izmantojot ssh, vienkārši komentējiet šo līniju un aizstājiet aizliegt paroli priekš Nē tāpat kā nākamajā attēlā.

Pēc saknes piekļuves atspējošanas nospiediet CTRL + X un Jā lai saglabātu un izietu.

The aizliegt paroli opcija novērš pieteikšanos ar paroli, ļaujot pieteikties tikai ar rezerves darbībām, piemēram, publiskajām atslēgām, novēršot brutālu spēku uzbrukumus.

Alternatīvas, lai nodrošinātu jūsu piekļuvi ssh

Ierobežot piekļuvi publiskās atslēgas autentifikācijai:

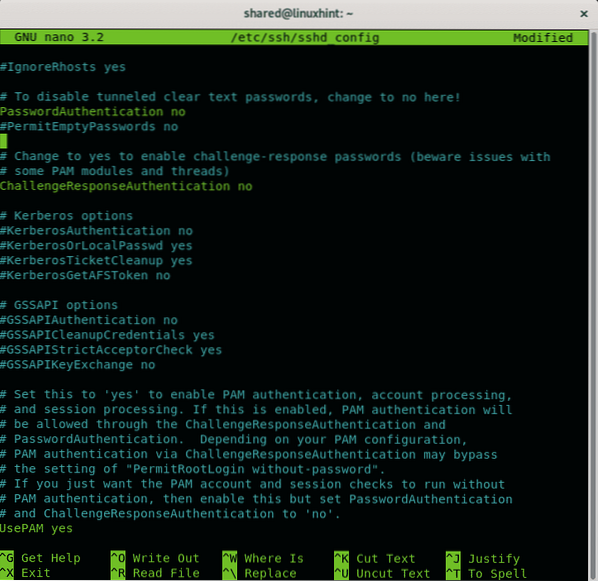

Lai atspējotu pieteikšanos ar paroli, atļaujot pieteikšanos tikai, izmantojot publisko atslēgu, atveriet / etc / ssh / ssh_config konfigurācijas failu vēlreiz, palaižot:

Lai atspējotu pieteikšanos ar paroli, atļaujot pieteikšanos tikai, izmantojot publisko atslēgu, atveriet / etc / ssh / ssh_config konfigurācijas failu vēlreiz, palaižot:

nano / etc / ssh / sshd_configAtrodiet līniju, kas satur PubkeyAuthentification un pārliecinieties, ka tas saka Jā tāpat kā zemāk esošajā piemērā:

Pārliecinieties, ka paroles autentifikācija ir atspējota, atrodot rindu, kurā ir Paroles autentifikācija, ja komentē, komentē to un pārliecinies, ka tas ir iestatīts kā Nē kā šajā attēlā:

Pēc tam nospiediet CTRL + X un Jā lai saglabātu un izietu no nano teksta redaktora.

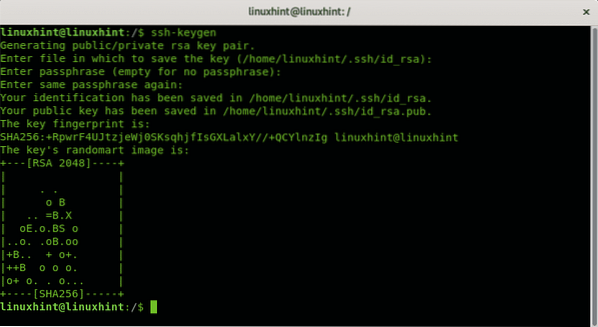

Tagad kā lietotājam, kuram vēlaties atļaut piekļuvi ssh, ir jāizveido privāto un publisko atslēgu pāri. Palaist:

ssh-keygenAtbildiet uz jautājumu secību, atstājot pirmo atbildi noklusēto, nospiežot ENTER, iestatiet paroli, atkārtojiet to un taustiņi tiks saglabāti ~ /.ssh / id_rsa

Ievadiet failu, kurā saglabāt atslēgu (/ root /.ssh / id_rsa):

Ievadiet ieejas frāzi (tukša, ja nav ieejas frāzes):

Jūsu identifikācija ir saglabāta mapē / root /.ssh / id_rsa.

Jūsu publiskā atslēga ir saglabāta mapē / root /.ssh / id_rsa.krogs.

Galvenais pirkstu nospiedums ir:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Atslēgas izlases veida attēls ir:

+---[RSA 2048]----+

Lai pārsūtītu tikko izveidotos atslēgu pārus, varat izmantot ssh-copy-id komandu ar šādu sintaksi:

ssh-copy-idMainiet noklusējuma ssh portu:

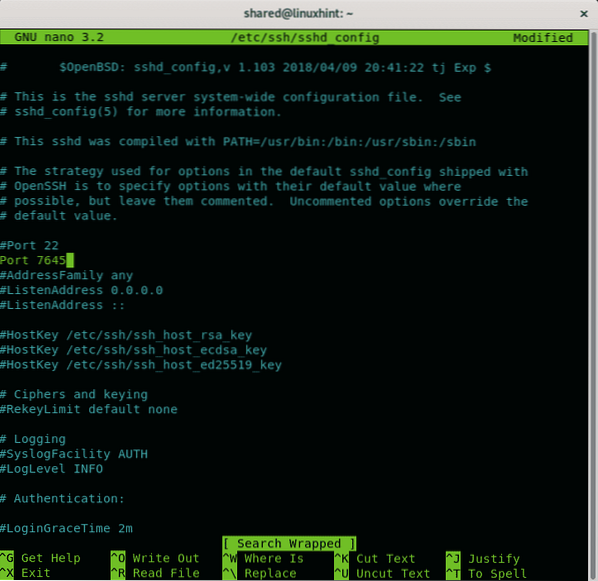

Atveriet / etc / ssh / ssh_config konfigurācijas failu vēlreiz, palaižot:

nano / etc / ssh / sshd_config

Pieņemsim, ka noklusējuma 22. porta vietā vēlaties izmantot portu 7645. Pievienojiet līniju, piemēram, zemāk esošajā piemērā:

Pēc tam nospiediet CTRL + X un Jā lai saglabātu un izietu.

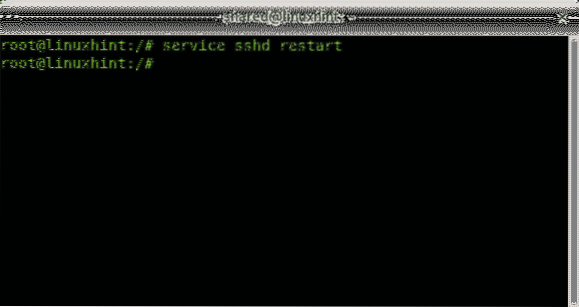

Restartējiet ssh pakalpojumu, palaižot:

pakalpojumu sshd restartējiet

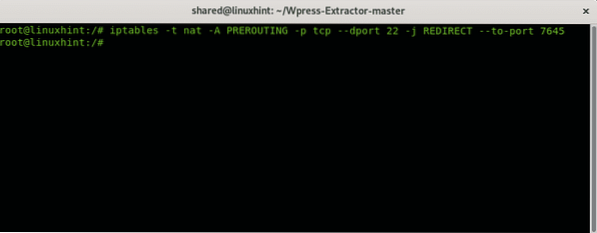

Tad jums jākonfigurē iptables, lai ļautu sazināties caur 7645 portu:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT - uz portu 7645

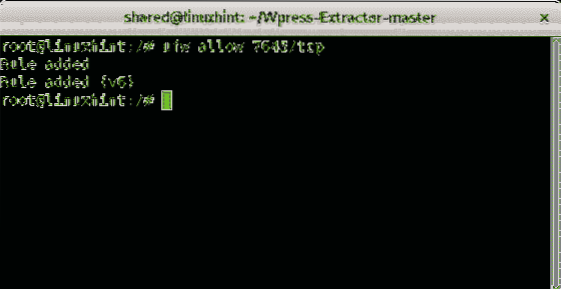

Tā vietā varat izmantot arī UFW (nekomplicētu ugunsmūri):

ufw atļaut 7645 / tcp

Ssh porta filtrēšana

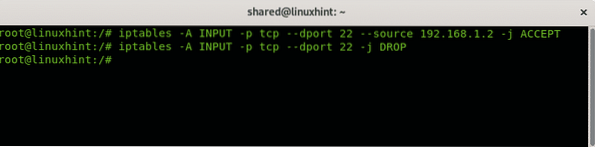

Varat arī definēt kārtulas, lai pieņemtu vai noraidītu ssh savienojumus atbilstoši konkrētiem parametriem. Šī sintakse parāda, kā pieņemt ssh savienojumus no konkrētas IP adreses, izmantojot iptables:

iptables -A IEVADE -p tcp - 22. ports - avotsiptables -A IEVADE -p tcp - 22.dport -j DROP

Iepriekš minētā piemēra pirmajā rindiņā iptables tiek uzdots pieņemt ienākošos (INPUT) TCP pieprasījumus 22. portam no IP 192.168. lpp.1.2. Otrajā rindiņā IP tabulām tiek uzdots atcelt visus savienojumus ar 22. portu. Varat arī filtrēt avotu pēc mac adreses, piemēram, zemāk esošajā piemērā:

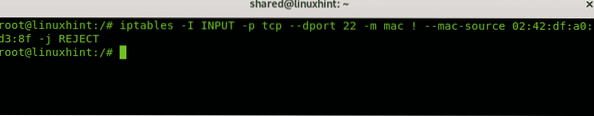

iptables -I INPUT -p tcp --dport 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j Noraidīt

Iepriekš minētajā piemērā tiek noraidīti visi savienojumi, izņemot ierīci ar mac adresi 02: 42: df: a0: d3: 8f.

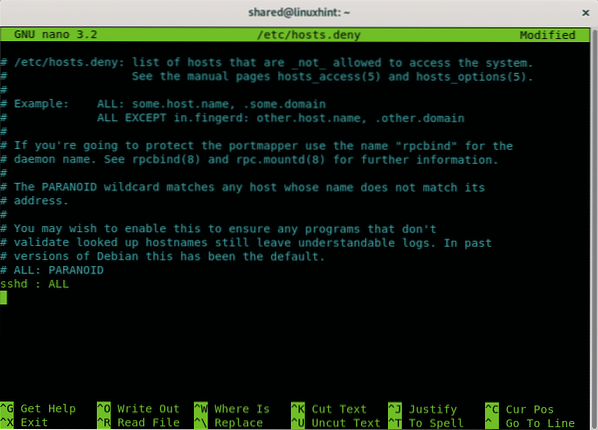

TCP iesaiņotāju izmantošana ssh filtrēšanai

Vēl viens veids, kā iekļaut IP adreses baltajā sarakstā, lai izveidotu savienojumu, izmantojot ssh, vienlaikus noraidot pārējo, ir rediģēt direktoriju resursdatorus.noliegt un saimniekus.atļaut atrasties / utt.

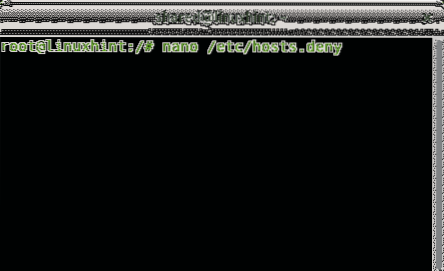

Lai noraidītu visus palaistos resursdatorus:

nano / etc / hosts.noliegt

Pievienojiet pēdējo rindiņu:

sshd: VISI

Nospiediet CTRL + X un Y, lai saglabātu un izietu. Tagad, lai ļautu konkrētiem saimniekiem, izmantojot ssh, rediģēt failu / etc / hosts.Atļaut, rediģēt palaist:

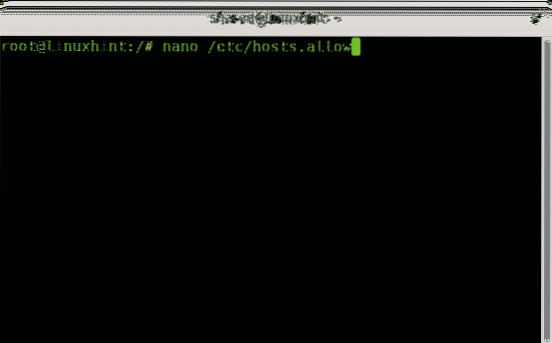

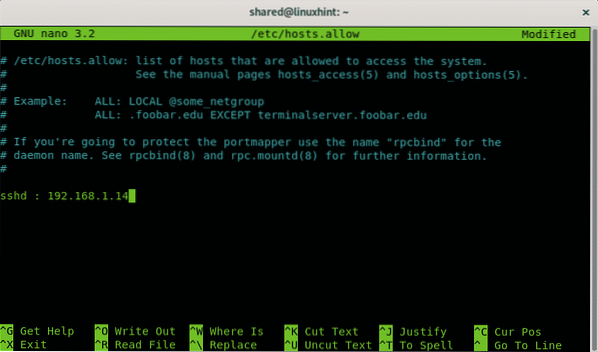

nano / etc / hosts.Atļaut

Pievienojiet rindu, kurā ir:

SSD:

Nospiediet CTRL + X, lai saglabātu un izietu no nano.

Atspējo ssh pakalpojumu

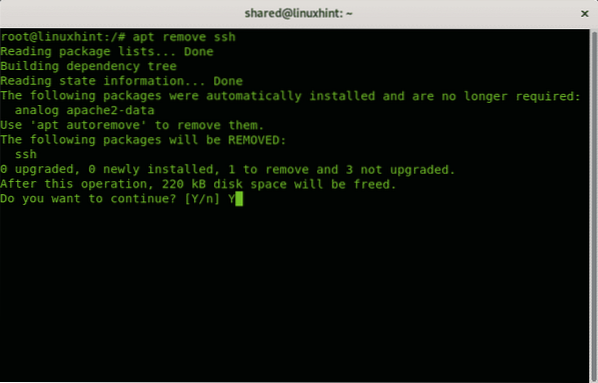

Daudzi vietējie lietotāji uzskata ssh par nederīgu, ja jūs to vispār neizmantojat, varat to noņemt vai arī varat bloķēt vai filtrēt portu.

Debian Linux vai balstītās sistēmās, piemēram, Ubuntu, pakalpojumus var noņemt, izmantojot apt pakotņu pārvaldnieku.

Lai noņemtu ssh pakalpojumu palaišanu:

Nospiediet Y, ja tiek lūgts pabeigt noņemšanu.

Un tas viss ir par vietējiem pasākumiem, lai saglabātu ssh drošību.

Es ceru, ka šī apmācība jums šķita noderīga. Turpiniet sekot LinuxHint, lai iegūtu vairāk padomu un apmācības par Linux un tīklu.

Saistītie raksti:

- Kā iespējot SSH serveri Ubuntu 18.04 LTS

- Iespējot SSH Debian 10

- SSH portu pārsūtīšana uz Linux

- Parastās SSH konfigurācijas opcijas Ubuntu

- Kā un kāpēc mainīt noklusēto SSH portu

- Konfigurējiet SSH X11 pārsūtīšanu uz Debian 10

- Arch Linux SSH servera iestatīšana, pielāgošana un optimizācija

- Iptables iesācējiem

- Darbs ar Debian ugunsmūri (UFW)

Phenquestions

Phenquestions