Palīgmoduļus parasti izmanto, lai veiktu vienreizējas darbības pēc ekspluatācijas, taču jūs varat darīt daudz vairāk ar šo aizraujošo rīku, piemēram, izveidot savus ievainojamības skenerus un portu skenerus. Šajā rakstā detalizēti aplūkosiet īpaši palīgmoduli un uzzināsit, kā ar to izveidot fuzeru.

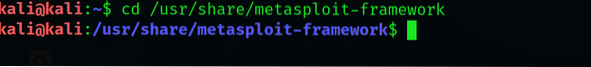

1. darbība: dodieties uz Metasploit direktoriju

Vispirms palaidiet Kali Linux un dodieties uz Metasploit Framework direktoriju. Kali saskarnē ierakstiet:

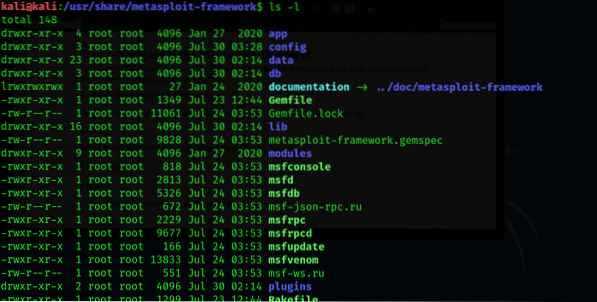

Lai šeit labāk apskatītu saturu, mainiet direktorija skatu, ievadot:

$ ls -l

Ritiniet līdz apakšdirektorijas modulim un vēlreiz ierakstiet:

$ cd moduļi

Šajā izvadē tiek parādīti dažādi Metasploit moduļu veidi, tostarp:

- Izmanto

- Derīgās kravas

- Piekrist

- Ziņa

- Kodētāji

- Palīgdarbinieki

Tagad mēs sīkāk izpētīsim palīgmoduli.

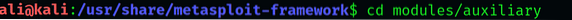

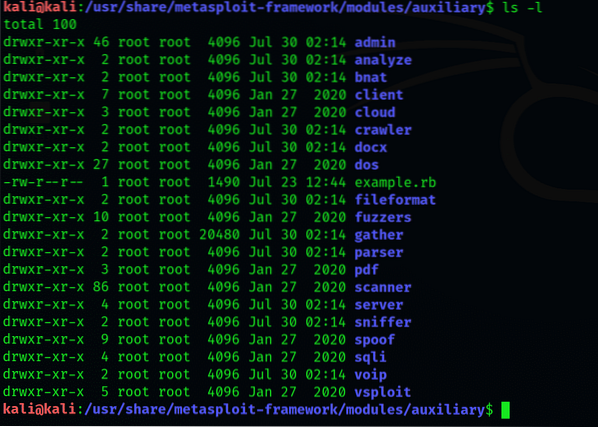

2. darbība: Paplašiniet palīgdirektoriju

Ievadiet palīgdirektoriju

$ cd moduļi / palīgierīces

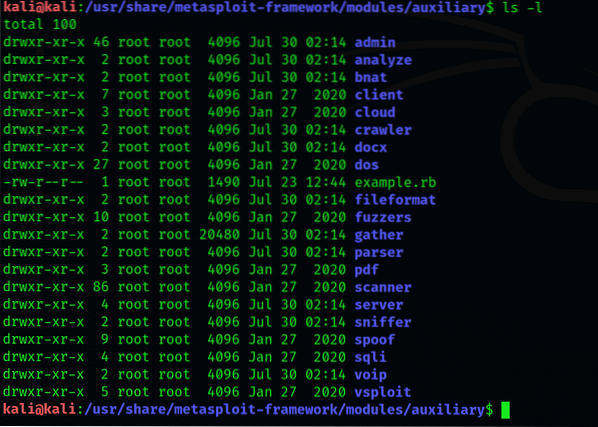

Tas palīgmoduļa direktoriju sadalīs vairākās apakšdirektorijās. Izejā tiks parādīts visaptverošs apakšdirektoriju saraksts, sākot ar admin direktoriju.

Fuzzers izveide

Pirms turpināt, mēs vispirms definēsim, kas fuzzing ir.

Fuzzing: Īss ievads

Fuzzing ir programmatūras testēšanas disciplīnas prakse, kas ietver nepārtrauktu nejaušu, negaidītu ievadīšanu datorprogrammā, lai noteiktu visas iespējamās avārijas, ar kurām var saskarties sistēma. Pārāk daudz datu vai nejaušu ievadi mainīgā apgabalā izraisa bufera pārpilde, kritiska ievainojamība, ko Fuzzing meklē kā pārbaudes tehniku.

Bufera pārpilde ir ne tikai nopietna ievainojamība, bet arī hakeriem bieži vien ir pārejas metode, kad viņi mēģina ielauzties sistēmā.

Fuzzēšanas process

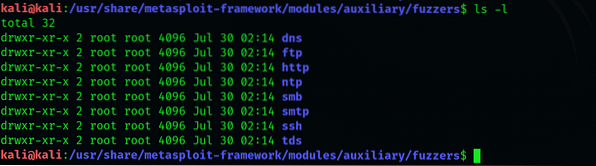

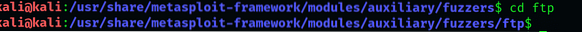

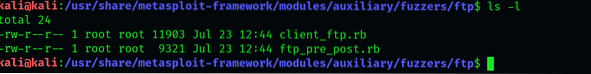

Dodieties uz fuzzer direktoriju un labi apskatiet sarakstu:

$ cd fuzzers

Displejā redzamo fuzzeru veidi būs šādi: dns, ftp, http, smb, smtp, ssh un tds.

Šeit mums īpaši interesējošais fuzers ir ftp.

Pēc tam atveriet fuzzers direktoriju:

$ cd ftp

No diviem šeit parādītajiem veidiem “klient_ft” vietā izmantosim “tp_pre_post fuzzer”.rb.”

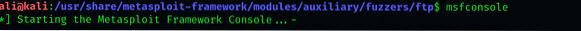

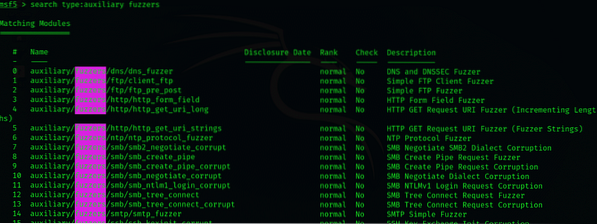

Atveriet msfconsole, atrodiet “tp_pre_post fuzzer” un palaidiet to. Msf uzvednē ierakstiet šo:

$ msfconsole

Msfconsole uzskaitīs tikai tos moduļus, kas ir papildu un novārtā atstāj citus tipus. Ievērojiet, ka visiem uzrādītajiem modiem ir atslēgvārds ftp, kas prasa procesu moduļu sakārtošanai, kā norādījusi komanda.

Meklēšanas rezultāti parāda vairākus dažādus moduļus; mēs izmantosim tikai moduli “auxiliary / fuzzers / ftp / ftp_pre_post”. Jūs varat izpētīt informāciju par funkcijām, kas šim modam ir, ierakstot msf> info.

Tagad ielādējiet šo moduli, ierakstot:

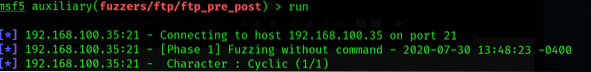

$ msf> izmantojiet palīgierīces / fuzzers / ftp / ftp_pre_post

Kā redzat, modulim var būt vairākas dažādas ieejas. Mēs izmantosim noteiktu IP adresi. Šajā piemērā mēs izmantojam sistēmu ar Windows 2003 OS kā norādīto mērķi, lai pārbaudītu mūsu fuzzer.

Iestatiet IP adresi un palaidiet moduli:

$ msf> iestatīt RHOSTS (šeit ievadiet IP)

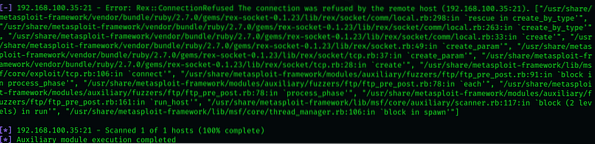

Fuzzers sāksies ar 10 baitu gaismu un lēnām sāks sistēmu pārņemt ar daudz lielākām ieejām, palielinot par 10 baitiem katrā atkārtojumā. Pēc noklusējuma maksimālais lielums ir 20000 baiti, kurus var mainīt atbilstoši sistēmas tipam.

Tas ir ļoti samocīts un ilgs process, tāpēc esiet pacietīgi. Fuzzer apstāsies pie norādītā lieluma ierobežojuma vai tad, kad tiks konstatēti daži kļūdu ziņojumi.

Secinājums

Šajā rakstā ir aprakstīti fuzzeri: palīgmoduļi, kas ļauj mums pārbaudīt, vai sistēmā nav ievainojamības, tostarp bufera pārpilde, kas ir visbūtiskākā, jo tā bieži tiek ignorēta ar tās izmantošanu. Rakstā arī aprakstīts, kā veikt fuzzingu sistēmā ar tp_pre_post fuzzer. Neskatoties uz salīdzinoši vienkāršākiem Metasploit ietvara komponentiem, fuzzeri var būt ļoti vērtīgi, kad runa ir par pildspalvu testēšanu.

Acīmredzot tas nav vienīgais, ko spēj palīgmoduļi; ir simtiem dažādu moduļu, kas kalpo dažādiem mērķiem, lai pārbaudītu jūsu sistēmu.

Phenquestions

Phenquestions