SCP un SSH iestatīšana:

Lai veiktu SCP un SSH darbības no localhost līdz attālajam mākoņa īpašumam, jums būs jāveic šādas konfigurācijas darbības:

AWS Systems Manager Agent instalēšana EC2 gadījumos:

Kas ir SSM aģents?

Amazon programmatūru SSM Agent var instalēt un konfigurēt EC2 instancē, virtuālajā mašīnā vai uz vietas esošajā serverī. SSM Agent ļauj sistēmas pārvaldniekam atjaunināt, kontrolēt un pielāgot šos rīkus. Aģents apstrādā AWS Cloud System Manager pakalpojuma pieprasījumus, izpilda tos, kā noteikts pieprasījumā, un pārsūta statusa un izpildes informāciju atpakaļ uz Device Manager pakalpojumu, izmantojot Amazon Message Delivery Service. Ja izsekojat trafiku, jūs varat redzēt savus Amazon EC2 gadījumus un visus vietējos serverus vai virtuālās mašīnas savā hibrīdsistēmā, mijiedarbojoties ar ec2 ziņojumu galapunktiem.

SSM aģenta instalēšana:

SSM Agent pēc noklusējuma ir instalēts dažās EC2 un Amazon System Images (AMI) instancēs, piemēram, Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 un 20 un Amazon 2 ECS optimizētajās AMI. Bez tam, jūs varat manuāli instalēt SSM no jebkura AWS reģiona.

Lai to instalētu Amazon Linux, vispirms lejupielādējiet SSM aģenta instalēšanas programmu un pēc tam palaidiet to, izmantojot šādu komandu:

[aizsargāts pa e-pastu]: ~ $ sudo yum install -y https: // s3.novads.amazonaws.com / amazon-ssm-region / latest / linux_amd64 / amazon-ssm-agent.apgr./minIepriekš minētajā komandā “novads" atspoguļo sistēmu pārvaldnieka sniegto AWS reģiona identifikatoru. Ja nevarat to lejupielādēt no reģiona, norādījāt, izmantojiet globālo URL i.e

[aizsargāts pa e-pastu]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / latest / linux_amd64 / amazon-ssm-agent.apgr./minPēc instalēšanas pārliecinieties, vai aģents darbojas, izmantojot šādu komandu:

[aizsargāts pa e-pastu]: ~ $ sudo statuss amazon-ssm-agentJa iepriekšminētā komanda parāda, ka amazon-ssm-agent ir apturēts, izmēģiniet šīs komandas:

[aizsargāts pa e-pastu]: ~ $ sudo start amazon-ssm-agent[aizsargāts ar e-pastu]: ~ $ sudo statuss amazon-ssm-agent

IAM instances profila izveide:

Pēc noklusējuma AWS sistēmu pārvaldniekam nav pilnvaru izpildīt darbības jūsu instancēs. Jums jāļauj piekļūt, izmantojot AWS identitātes un piekļuves pārvaldības tūlītējo profilu (IAM). Pēc palaišanas konteiners pārsūta IAM atrašanās vietas datus uz Amazon EC2 instanci, ko sauc par instances profilu. Šis nosacījums attiecas arī uz visu AWS Systems Manager iespēju apstiprinājumiem. Ja izmantojat sistēmas pārvaldnieka iespējas, piemēram, komandu Palaist, instanču profilu ar sesijas pārvaldniekam nepieciešamajām pamata atļaujām jau var pievienot jūsu instancēm. Ja jūsu gadījumi jau ir savienoti ar instances profilu, kurā ietilpst AmazonSSMManagedInstanceCore AWS pārvaldītā politika, atbilstošās sesijas pārvaldnieka atļaujas jau ir izsniegtas. Tomēr noteiktos gadījumos atļaujas var būt jāmaina, lai pievienotu sesiju pārvaldnieka atļaujas instances profilam. Vispirms atveriet IAM konsoli, piesakoties AWS pārvaldības konsolē. Tagad noklikšķiniet uzLomas”Navigācijas joslā. Šeit izvēlieties politikā iekļaujamā amata nosaukumu. Cilnē Atļaujas izvēlieties Pievienot teksta politiku, kas atrodas lapas apakšdaļā. Noklikšķiniet uz cilnes JSON un aizstājiet jau paced saturu ar šo:

"Versija": "2012-10-17",

"Paziņojums, apgalvojums": [

"Efekts": "Atļaut",

"Darbība": [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Resurss": "*"

,

"Efekts": "Atļaut",

"Darbība": [

"s3: GetEncryptionConfiguration"

],

"Resurss": "*"

,

"Efekts": "Atļaut",

"Darbība": [

"kms: atšifrēt"

],

"Resurss": "atslēgas nosaukums"

]

Pēc satura nomaiņas noklikšķiniet uz pārskatīšanas politikas. Šajā lapā zem nosaukuma opcijas ievadiet iekļautās politikas nosaukumu, piemēram, SessionManagerPermissions. Pēc tam izvēlieties opciju Izveidot politiku.

Komandrindas saskarnes atjaunināšana:

Lai lejupielādētu AWS CLI 2. versiju no Linux komandrindas, vispirms lejupielādējiet instalācijas failu, izmantojot komandu curl:

[e-pasts aizsargāts]: ~ $ čokurošanās "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.zip "Atbrīvojiet instalēšanas programmu, izmantojot šo komandu:

[aizsargāts ar e-pastu]: ~ $ unzip awscliv2.zipLai nodrošinātu, ka jaunināšana ir iespējota tajā pašā vietā, kur jau ir instalēta AWS CLI 2. versija, atrodiet esošo saiti, izmantojot kuru komandu, un instalācijas direktoriju, izmantojot komandu ls šādi:

[aizsargāts ar e-pastu]: ~ $, kas ir aws[aizsargāts pa e-pastu]: ~ $ ls -l / usr / local / bin / aws

Konstruējiet instalēšanas komandu, izmantojot šo saiti un direktoriju, un pēc tam apstipriniet instalēšanu, izmantojot tālāk norādītās komandas

[e-pasts aizsargāts]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --update[aizsargāts ar e-pastu]: ~ $ aws --versija

Sesijas pārvaldnieka spraudņa instalēšana:

Instalējiet Session Manager spraudni lokālajā datorā, ja sesiju sākšanai un beigšanai vēlaties izmantot AWS CLI. Lai instalētu šo spraudni operētājsistēmā Linux, vispirms lejupielādējiet RPM pakotni un pēc tam instalējiet to, izmantojot šādu komandu secību:

[e-pasts aizsargāts]: ~ $ čokurošanās "https: // s3.amazonaws.com / session-manager-downloads / plugin / latest / linux_64bit / session-manager-plugin.rpm "-o" session-manager-plugin.apgr./min. "[aizsargāts ar e-pastu]: ~ $ sudo yum install -y session-manager-plugin. apgr./min

Pēc pakotnes instalēšanas varat pārbaudīt, vai spraudnis ir veiksmīgi instalēts, vai neizmantojat šo komandu:

[aizsargāts ar e-pastu]: ~ $ session-manager-pluginVAI

[aizsargāts pa e-pastu]: ~ $ aws ssm sākuma sesija - mērķa ID-no-instances-jums ir-atļaujas piekļūtVietējā resursdatora SSH konfigurācijas faila atjaunināšana:

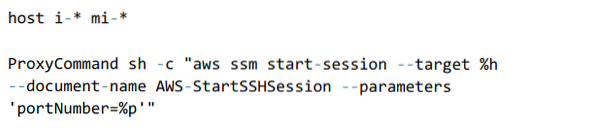

Mainiet SSH konfigurācijas failu, lai starpniekservera komanda varētu sākt sesijas pārvaldnieka sesiju un visus datus nodot, izmantojot savienojumu. Pievienojiet šo kodu SSH konfigurācijas failam ar tempu “~ /.ssh / config ”:

Izmantojot SCP un SSH:

Tagad pēc iepriekš minēto darbību pabeigšanas jūs būsiet gatavs tieši nosūtīt SSH un SCP savienojumus ar saviem mākoņa īpašumiem no sava tuvumā esošā datora.

Iegūstiet mākoņa īpašuma instances ID. To var panākt, izmantojot AWS pārvaldības konsoli vai šādu komandu:

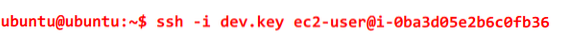

[aizsargāts ar e-pastu]: ~ $ aws ec2 apraksta gadījumiSSH var izpildīt kā parasti, izmantojot resursdatora nosaukumu instances ID, un SSH komandrinda pārslēdzas šādi:

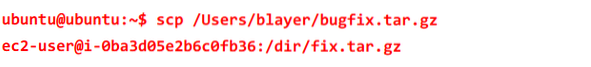

Tagad failus var viegli pārsūtīt uz attālo mašīnu, neizmantojot starpposmu, izmantojot SCP.

Secinājums:

Lietotāji gadiem ilgi paļaujas uz ugunsmūri, lai droši piekļūtu mākoņa saturam, taču šīm opcijām ir problēmas ar šifrēšanu un pārvaldību. Kaut arī nemainīga infrastruktūra ir ideāls mērķis dažādu iemeslu dēļ, dažos gadījumos tiešraides sistēmas izveidei vai uzturēšanai ir nepieciešams kopēt ielāpus vai citus datus tiešraidē, un daudziem galu galā būs vajadzība nokļūt vai pielāgot sistēmas, kas darbojas tiešsaistē. AWS sistēmu pārvaldnieka sesiju pārvaldnieks atļauj šo iespēju bez papildu ugunsmūra ieejas un nepieciešamības pēc ārējiem risinājumiem, piemēram, starpposma S3.

Phenquestions

Phenquestions