Šajā rakstā mēs uzzināsim, kā iespējot un ieviest drošas paroles politikas Ubuntu. Mēs arī apspriedīsim, kā iestatīt politiku, kas liek lietotājiem regulāri mainīt savu paroli.

Ņemiet vērā, ka mēs esam izskaidrojuši Ubuntu 18 procedūru.04 LTS sistēma.

Spēcīgā parolē jāietver:

- Lielie burti

- Mazie burti

- Cipari

- Simboli

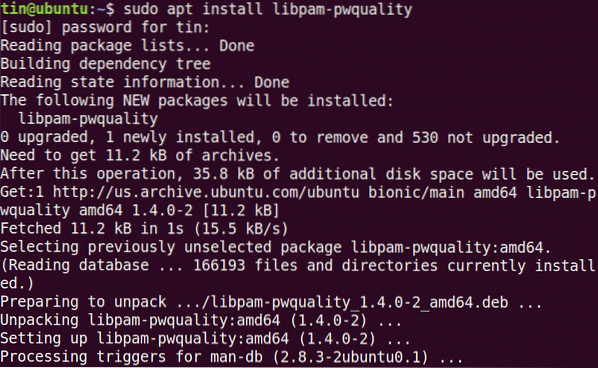

Lai ieviestu drošas paroles politiku Ubuntu, mēs izmantosim PAM pwquality moduli. Lai instalētu šo moduli, palaidiet termināli, izmantojot īsinājumtaustiņu Ctrl + Alt + T. Pēc tam palaidiet šo komandu terminālā:

$ sudo apt instalējiet libpam-pwqualityKad tiek prasīts ievadīt paroli, ievadiet sudo paroli.

Tagad pirmais eksemplārs “/ etc / pam.d / common-password ”failu pirms jebkādu izmaiņu konfigurēšanas.

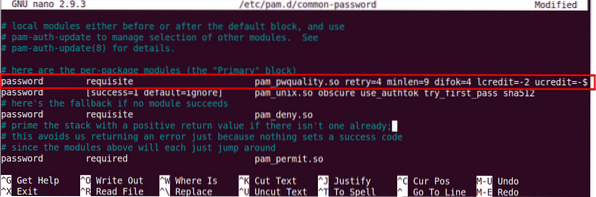

Pēc tam rediģējiet to, lai konfigurētu paroļu politikas:

$ sudo nano / etc / pam.d / common-passwordMeklējiet šādu rindu:

Parole, kas nepieciešama pam_pwquality.tāpēc mēģiniet vēlreiz = 3Un aizstājiet to ar šādu:

nepieciešama parolepam_pwquality.tāpēc mēģiniet vēlreiz = 4 minlen = 9 difok = 4 lcredit = -2 ucredit = -2 dcredit =

-1 kredītpunkts = -1 noraidīt_lietotājvārds enforce_for_root

Apskatīsim, ko nozīmē iepriekš minētās komandas parametri:

- mēģiniet vēlreiz: Nē. vairākas reizes pēc kārtas lietotājs var ievadīt nepareizu paroli.

- minle: Minimālais paroles garums

- difok: Nē. rakstzīmi, kas var būt līdzīga vecajai parolei

- kredīts: Min. Nr. no mazajiem burtiem

- kredīts: Min. Nr. lielajiem burtiem

- kredīts: Min. Nr. ciparu

- akreditēt: Min. Nr. simbolu

- noraidīt_lietotājvārds: Noraida paroli, kas satur lietotāja vārdu

- enforce_for_root: Ieviesiet arī galveno lietotāju politiku

Tagad restartējiet sistēmu, lai piemērotu izmaiņas paroļu politikā.

$ sudo atsāknēšanaPārbaudiet drošas paroles politiku

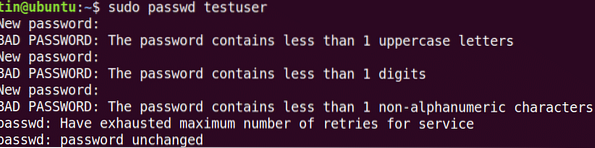

Pēc drošas paroles politikas konfigurēšanas labāk pārbaudīt, vai tā darbojas vai nē. Lai to pārbaudītu, iestatiet vienkāršu paroli, kas neatbilst iepriekš konfigurētajām drošās paroles politikas prasībām. Mēs to pārbaudīsim testa lietotājam.

Izpildiet šo komandu, lai pievienotu lietotāju:

$ sudo useradd testuserPēc tam iestatiet paroli.

$ sudo passwd testuserTagad mēģiniet ievadīt paroli, kas neietver: ·

- Lielie burti

- Cipars

- Simbols

Var redzēt, ka neviena no iepriekš izmēģinātajām parolēm nav pieņemta, jo tās neatbilst paroļu politikā noteiktajiem minimālajiem kritērijiem.

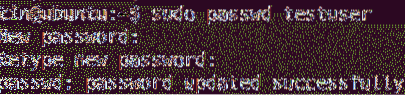

Tagad mēģiniet pievienot sarežģītu paroli, kas atbilst paroļu politikā noteiktajiem kritērijiem (kopējais garums: 8 ar minimālo: 1 lielais burts, 1 mazais burts, 1 cipars un 1 simbols). Teiksim: Abc.89 * jpl.

Var redzēt, ka parole tagad ir pieņemta.

Konfigurējiet paroles derīguma termiņu

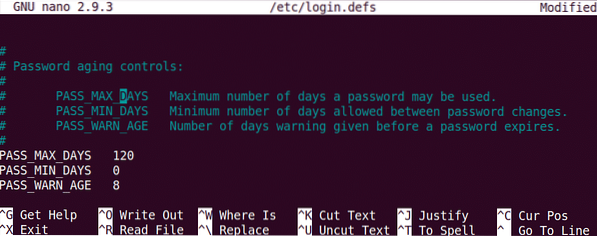

Paroles maiņa regulāri palīdz ierobežot paroļu nesankcionētas izmantošanas periodu. Paroles derīguma termiņa politiku var konfigurēt, izmantojot “/ etc / login.defs ”fails.Lai rediģētu šo failu, palaidiet šo komandu:

$ sudo nano / etc / login.defsPievienojiet šīs rindas ar vērtībām atbilstoši savām prasībām.

PASS_MAX_DAYS 120PASS_MIN_DAYS 0PASS_WARN_AGE 8 Ņemiet vērā, ka iepriekš konfigurētā politika tiks piemērota tikai jaunizveidotajiem lietotājiem. Lai lietotu šo politiku esošam lietotājam, izmantojiet komandu “chage”.

Ņemiet vērā, ka iepriekš konfigurētā politika tiks piemērota tikai jaunizveidotajiem lietotājiem. Lai lietotu šo politiku esošam lietotājam, izmantojiet komandu “chage”.

Lai izmantotu komandu chage, sintakse ir šāda:

$ chage [options] lietotājvārdsPiezīme. Lai izpildītu komandu chage, jums ir jābūt konta īpašniekam vai pretējā gadījumā jums ir jābūt root tiesībām. Jūs nevarēsit skatīt vai mainīt derīguma termiņa politiku.

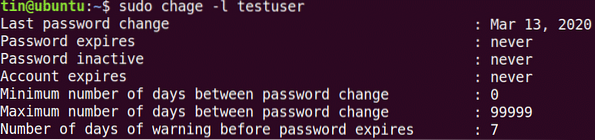

Lai skatītu pašreizējo paroles derīguma / novecošanas informāciju, komanda ir:

$ sudo chage -l lietotājvārds

Lai konfigurētu maksimālo Nr. dienu laikā, pēc kura lietotājam būtu jāmaina parole.

$ sudo chage -MLai konfigurētu minimālo Nr. dienas, kas nepieciešamas starp paroles maiņu.

$ sudo chage -mLai konfigurētu brīdinājumu pirms paroles derīguma termiņa beigām:

$ sudo chage -WTas ir viss, kas tam ir! Lai nodrošinātu sistēmas drošību un drošību, ir nepieciešama politika, kas liek lietotājiem lietot drošas paroles un regulāri mainīt tās pēc noteikta laika. Plašāku informāciju par šajā rakstā aplūkotajiem rīkiem, piemēram, pam_pwquality un Chage, skatiet viņu rokasgrāmatā.

Phenquestions

Phenquestions