Spektru ievainojamība

Spectre ievainojamība pārtrauc izolāciju starp datora lietojumprogrammām. Tātad uzbrucējs var apmānīt mazāk drošu lietojumprogrammu, lai no operētājsistēmas kodola moduļa atklātu informāciju par citām drošām lietojumprogrammām.

Sadalīšanās ievainojamība

Meltdown pārtrauc izolāciju starp lietotāju, lietojumprogrammām un operētājsistēmu. Tātad uzbrucējs var rakstīt programmu, un tas var piekļūt šīs programmas, kā arī citu programmu atmiņas vietai un iegūt no sistēmas slepenu informāciju.

Spectre un Meltdown ievainojamība ir nopietna Intel procesoru aparatūras ievainojamība. Šajā rakstā es jums parādīšu, kā novērst Spectre un Meltdown ievainojamības Debian. Sāksim.

Pārbaudiet, vai nav novērotas spektra un izkausēšanas ievainojamības:

Spectre un Meltdown ievainojamības var pārbaudīt, izmantojot skriptu Spectre un Meltdown Vulnerability Checker.

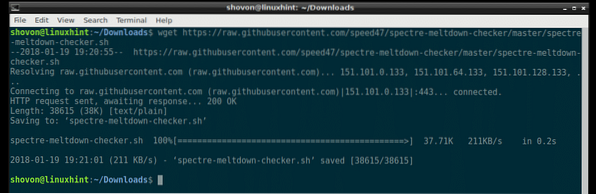

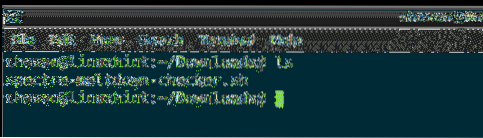

Vispirms dodieties uz Lejupielādes / direktoriju lietotāja mājas direktorijā, izmantojot šādu komandu:

$ cd lejupielādes /

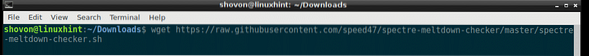

Tagad palaidiet šo komandu, lai lejupielādētu skriptu Spectre un Meltdown Checker, izmantojot wget:

$ wget https: // raw.githubusercontent.com / speed47 / spectre-meltdown-checker / master /rēgu-sabrukuma pārbaudītājs.sh

Spectre un Meltdown Checker skripts ir jālejupielādē.

Ja uzskaitāt Lejupielādes / direktorijā tagad, jums vajadzētu redzēt failu rēgu-sabrukuma pārbaudītājs.sh kā parādīts zemāk esošajā ekrānuzņēmumā.

Spectre un Meltdown Checker skriptu vajadzības binutils pakete, kas instalēta Debian, lai darbotos. Pirms palaižat Spectre un Meltdown Checker skriptu, pārliecinieties, vai esat to izdarījis binutils instalēta pakete.

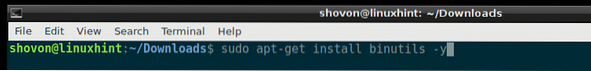

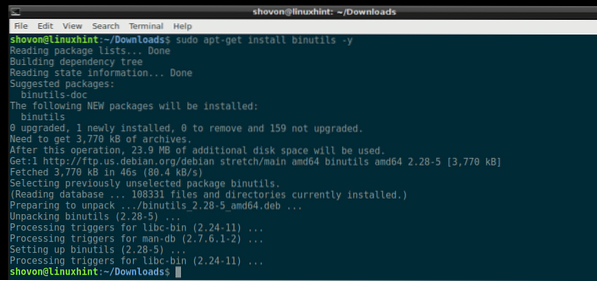

Lai instalētu, izpildiet šīs komandas binutils iepakojums:

$ sudo apt-get atjauninājums$ sudo apt-get instalēt binutils -y

binutils jāuzstāda.

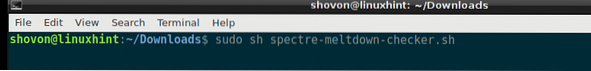

Tagad palaidiet skriptu Spectre un Meltdown Checker ar šādu komandu:

$ sudo sh specter-meltdown-checker.shPIEZĪME: Palaidiet Spectre un Meltdown Checker skriptu kā root lietotāju.

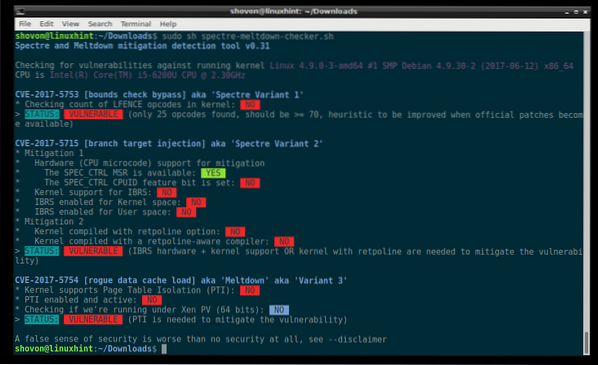

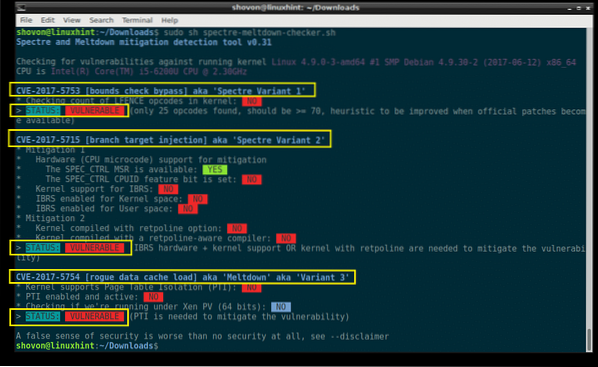

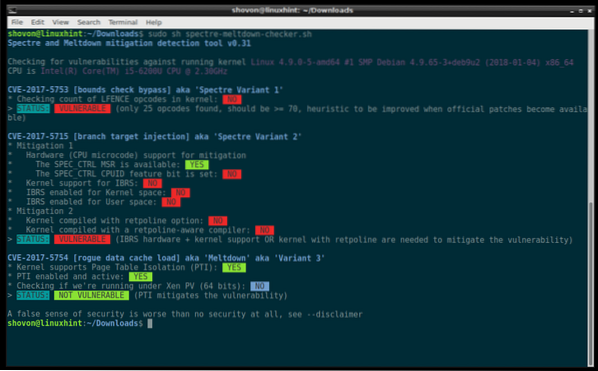

Jums vajadzētu redzēt kaut ko līdzīgu šim. Tā ir mana klēpjdatora izeja.

Zemāk redzamajā ekrānuzņēmumā varat redzēt, ka mana klēpjdatora procesors ir neaizsargāts pret Spectre un Meltdown.

CVE-2017-5753 ir Spectre Variant 1 kods, CVE-2017-5715 ir Spectre Variant 2 kods, un CVE-2017-5754 ir Meltdown ievainojamību kods. Ja jums rodas kāda problēma vai vēlaties uzzināt vairāk par tām, varat meklēt internetā, izmantojot šos kodus. Tas var palīdzēt.

Spektru un izkausēšanas ievainojamības:

Vispirms jums jāiespējo Debian atjauninājumi un drošības krātuves. Lai to izdarītu, jums ir vai nu jārediģē / etc / apt / sources.saraksta failu tieši vai izpildiet šādu komandu:

$ sudo apt edit-sources

Šī komanda var lūgt jūs izvēlēties teksta redaktoru. Kad esat izvēlējies redaktoru, / etc / apt / sources.saraksta fails jāatver ar redaktoru.

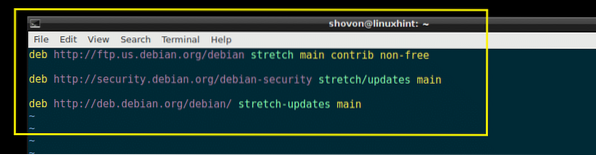

Tagad pārliecinieties, vai esat iespējojis izstiepšanas / atjaunināšanas vai debian-security un stretch-atjauninājumu krātuvi, kā parādīts zemāk redzamajā ekrānuzņēmumā.

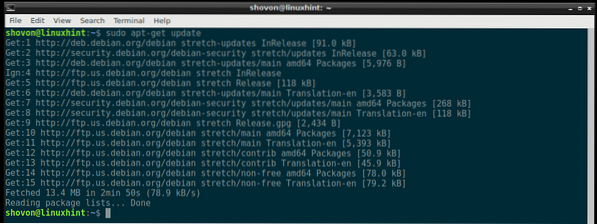

Tagad atjauniniet Debian datora pakešu krātuves kešatmiņu ar šādu komandu:

$ sudo apt-get atjauninājums

Būtu jāatjaunina pakešu krātuves kešatmiņa.

Pirms kodola atjaunināšanas noteikti pārbaudiet kodola versiju, kuru pašlaik izmantojat, izmantojot šo komandu. Tādā veidā jūs varat pārbaudīt, vai kodols tiek atjaunināts vēlāk.

$ uname -rKā redzat, es skrienu 4.9.Kodola 0-3 versija un arhitektūra ir amd64. Ja izmantojat citu arhitektūru, piemēram, i386, ppc utt., Jūs varat redzēt kaut ko citu. Atkarībā no arhitektūras jūs izvēlaties arī kodola versiju. Piemēram, es izmantoju amd64 arhitektūru, tāpēc es instalēšu kodola amd64 arhitektūras atjauninājumu.

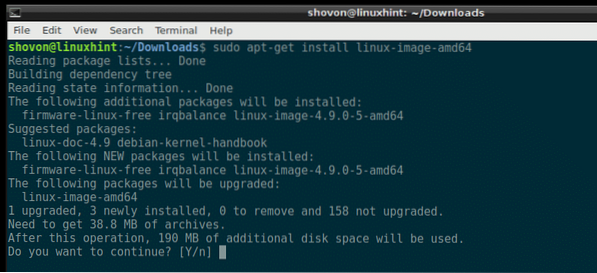

Tagad instalējiet Linux kodola pakotni ar šādu komandu:

$ sudo apt-get install linux-image-amd64Atcerieties pēdējo sadaļu amd64, kas ir arhitektūra. Varat izmantot automātiskās automātiskās pabeigšanas funkciju, lai uzzinātu, kas jums ir pieejams, un izvēlētos atbilstošo.

Tagad nospiediet 'y' un nospiediet

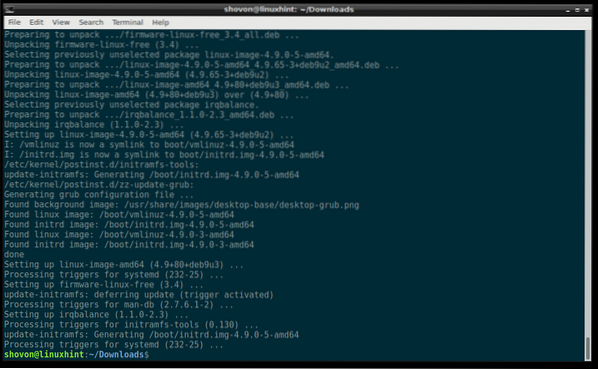

Kodols ir jāatjaunina.

Tagad restartējiet datoru ar šādu komandu:

$ sudo atsāknēšana

Kad dators ir palaists, palaidiet šo komandu, lai pārbaudītu pašlaik izmantoto kodola versiju.

$ uname -rVar redzēt, ka es izmantoju kodola 4. versiju.9.0-5, kas ir jaunāka versija nekā 4.9.0-3. Jauninājums darbojās perfekti.

Tagad jūs varat vēlreiz palaist skriptu Spectre un Meltdown Checker, lai redzētu, kas tika labots kodola atjauninājumā.

$ sudo sh rēgs-sabrukuma pārbaudītājs.shKā redzat zemāk redzamajā ekrānuzņēmumā, Meltdown ievainojamība tika novērsta. Bet Spectre ievainojamības kodola atjauninājumā netika novērstas. Bet sekojiet kodola atjauninājumiem, kad tie nonāk. Debian komanda cītīgi strādā pie visu šo problēmu novēršanas. Tas var aizņemt kādu laiku, bet galu galā jūs visu labosit.

Tieši tā jūs pārbaudāt un ielāpojat Debian Spectre un Meltdown ievainojamības. Paldies, ka izlasījāt šo rakstu.

Phenquestions

Phenquestions